Настройка tor browser

Содержание:

- Как пользоваться Тор браузером

- Скачайте Tor Browser на русском языке бесплатно для Windows

- Что такое Tor? Anchor link

- Tor Browser ─ это не VPN

- Onion-сети: что это и для чего нужны?

- Want Tor to really work?

- ЧаВо

- Можно ли назвать Tor Browser на 100% безопасным?

- Бесплатен ли Tor Browser?

- Как установить Tor?

- Можно ли отследить действия в Tor?

- Можно ли установить Tor Browser на мобильное устройство?

- Почему сеть Tor такая медленная?

- Безопасно ли использовать Tor без VPN?

- Что такое глубокий интернет?

- Что такое Дарквеб?

- Есть ли какие-либо альтернативы для Tor?

- Безопасен ли браузер Tor Browser?

- С чего стоит начать

- Регулярно обновляйте свою систему

- Работа в Tor Browser и VPN из любой точки мира

- Примечания[править | править код]

Как пользоваться Тор браузером

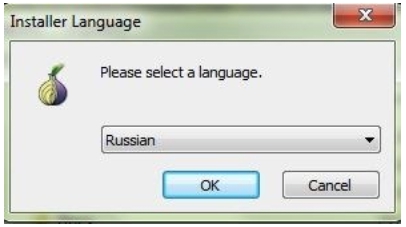

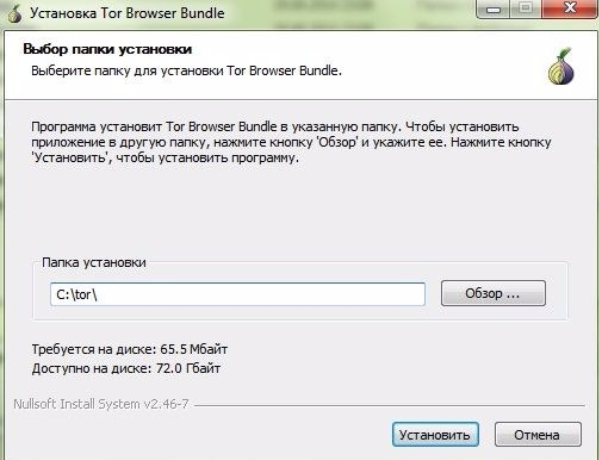

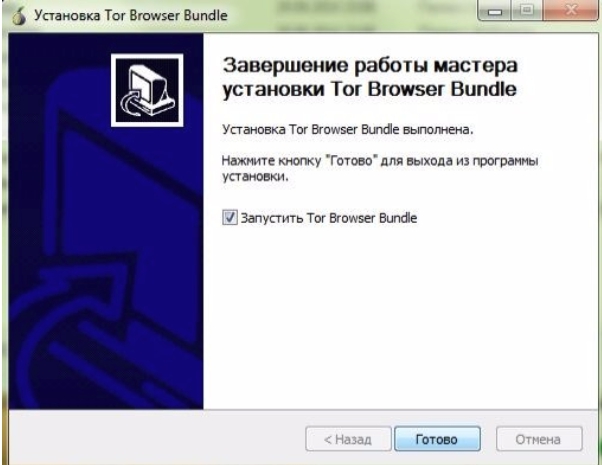

Для начала скачайте Тор с официального сайта, далее произведите установку:

Выберите язык.

Укажите директорию установки.

Нажмите «Готово».

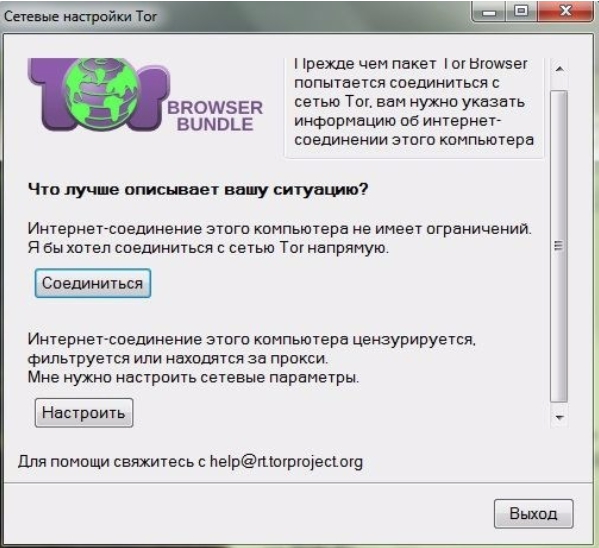

Как только браузер запустится нажмите кнопку «Соединиться». Если вы хотите произвести какие-либо настройки, то нажмите кнопку «Настроить» (настройкой должен заниматься только продвинутый пользователь).

Как только соединение произойдет, откроется браузер, он очень похож на Mozilla Firefox. Чтобы убедиться в своей анонимности, посмотрите на ваш IP адрес, он будет другим. Не забываете о сохранении анонимности. Если вы, используя Тор, посетите свою страницу в социальной сети, то фактически разоблачите себя.

Теперь вы имеете представление о Тор браузере, знаете, что это такое и как пользоваться этим инструментом. Используйте эту технологию и анонимность вам будет гарантирована!

Скачайте Tor Browser на русском языке бесплатно для Windows

| Версия | Платформа | Язык | Размер | Формат | Загрузка |

|---|---|---|---|---|---|

| * скачайте бесплатно Tor Browser для Windows, файл проверен! | |||||

Tor Browser |

Windows |

Русский | 51.24MB | .exe |

Скачать |

|

Tor Browser |

MAC | Русский | 60.94MB | .dmg |

Скачать |

|

Tor Browser |

Linux | Русский | 133.65MB | .zip |

Скачать |

Обзор Tor Browser

Tor Browser (Тор Браузер) – пакет программного обеспечения, призванный обеспечить анонимность при работе в сети Интернет. Также применяется для обхода блокировок сайтов или отдельных страниц. В состав пакета входит браузер FireFox, настроенный для работы в сети Tor, а также установленные и настроенные плагины для него. Tor Browser – это официальный продукт от The Tor Project, Inc. Выпускается в портативных версиях. Таким образом, браузер не требует установки и может работать с usb-накопителей – флешек или переносных жестких дисков.

Основные преимущества Tor Browser

После скачивания программа сразу готова к использованию. Достаточно запустить исполняемый файл из папки. Поддерживается функция автообновления. При запуске Tor Browser самостоятельно проверит наличие на сервере новых версий и предложит обновиться, если это необходимо. Само обновление происходит в автоматическом режиме, достаточно нажать кнопку «Обновить».

Отличия Tor Browser от других решений для использования сети TOR:

- Простой и быстрый способ воспользоваться возможностями, предоставляемыми TOR;

- Возможность запуска с любого usb-накопителя;

- Своевременные официальные обновления от The Tor Project, Inc;

- Отсутствие необходимости установки стороннего ПО.

Использование Tor Browser

Помимо сохранения анонимности при работе в сети, браузер также используется для обхода интернет-цензуры и доступа на заблокированные сайты. Достигается это за счет выхода в сеть с использованием технологии TOR – луковой маршрутизации. В этом случае исходящие и входящие соединения проходят через несколько прокси-серверов (узлов), расположенных по всему миру. Tor Browser также позволяет пропускать через себя трафик, выступая в роли промежуточного узла. Эта возможность устанавливается опционально, в настройках программы.

Кроме этого, использование Tor Browser исключает возможность различных механизмов анализа трафика. Браузер не содержит рекламы и работает совершенно бесплатно. Последняя на сегодня версия с индексом 7.0.8 была выпущена в 2017 году. Программа переведена на множество языков, включая русский.

Скриншоты

Похожие программы

Google Chrome — браузер от поисковика Google

Opera — удобный браузер с поиском по умолчанию от яндекса

Mozilla Firefox — быстрый, безопасный и удобный серфинг в сети

Internet Explorer — браузер установленный по умолчанию в windows

Proxy Plus

Амиго — интернет-браузер от компании Mail.Ru Group

Safari — интернет-браузер от компании Apple

Tor Browser — анонимный браузер со встроенным VPN

UC Browser — браузер для Windows, основанный на движках Chromium и Trident

Uplay

Яндекс Браузер — браузер от поисковой системы яндекс

Vivaldi — браузер, работающий на движке Blink от Google

HAL

Maxthon — браузер, работающий на движке Webkit или Trident

Silverlight

Orbitum — браузер, созданный на движке Chromium

Adblock Plus

Kodi — программа для воспроизведения мультимедиа

Microsoft Edge — веб-обозреватель от Microsoft в замен Internet Explorer

Chromium — браузер на движке WebKit, обеспечивает ускоренную загрузку страниц

OpenVPN

Pale Moon — бесплатный веб-браузер с открытым исходным кодом

K-Meleon — бесплатный веб-браузер, оптимизированный для Windows

Браузер Atom

Аудио | Видео программы

Графические программы

Microsoft Office

Игры

Интернет программы

Диски и Файлы

Что такое Tor? Anchor link

Tor – волонтерский сервис, обеспечивающий приватность и анонимность в сети. Он маскирует, кто вы и с кем устанавливаете связь. Tor также защищает пользователя от самой сети Tor – вам гарантирована анонимность в отношении других её пользователей.

Для тех, кто порой нуждается в анонимности и приватности при подключении к сайтам, Tor Browser станет удобным и простым инструментом для работы в сети Tor.

Tor Browser работает так же, как и любой другой веб-браузер (программа, используемая для просмотра веб-сайтов, например Chrome, Firefox или Safari). Но в отличие от других браузеров Tor Browser отправляет ваши запросы через сеть Tor, усложняя задачу тем, кто следит за вами и хочет узнать, чем именно вы занимаетесь в сети. Tor Browser также мешает тем, кто следит за посещаемыми вами сайтами, чтобы определить, откуда вы подключились.

Обратите внимание на то, что только работа в Tor Browser будет анонимной. Просто установив Tor Browser на компьютер, вы не обеспечите себе анонимность в других программах, работающих на том же компьютере (например, в обычном браузере)

Tor Browser ─ это не VPN

Интернет браузер tor это не браузер со встроенным VPN, как многие думают, вспоминая Оперу, и это не VPN сервер. Использовать ТОР можно одновременно с VPN ― это позволит еще лучше защитить свое интернет-посещение.

Использование VPN одновременно с Tor гарантирует на 99 %, что данные будут лучше зашифрованы. Более того, VPN также скрывает ваш IP-адрес, отображая IP-адрес используемого вами VPN-сервера, а не «реальный», статический IP-адрес. Идеальная схема, выглядит так ― VPN Tor Browser VPN. Хотя эти две системы помогают нам скрывать свои настоящие АйПи адреса работают и обслуживаются они совершенно по-разному.

Как получить доступ к ТОР браузеру

На самом деле все очень просто, tor браузер скачивается, как и любой другой, с официального сайта компании. Главный недостаток ― очень низкая скорость загрузки сайтов и любительский интерфейс. Медленный трафик обусловлен тем, что запрос попадает в «луковичную сеть», где постоянно идет процесс дешифровки и расшифровки кода, с постоянным удалением последнего адреса.

Onion-сети: что это и для чего нужны?

Разумеется, остальные браузеры не настолько анонимны, как этот, но при чем здесь лук, который также используется на аватарке? По сути и по своей форме узлы зашифрованы так, что расшифровать их может только выходной узел. Не меняется правило и независимо от того, сколько в нем слоев — равным счетом, как и принцип овоща — несколько одинаковых слоев. Интересно, но впервые концепция луковых сетей была предложена в 1995 году, как и самой программы для серфинга. Сегодня браузер бесплатный, а качество шифрования только усиливается.

Интересно, но луковые сети изначально использовались в военно-морском деле, затем их подключили к DARPA. В 2001 году появился tor2web, созданный, в том числе, благодаря спонсорской поддержке, а с 2003 доступна привычная нам версия. Актуальная конфигурация на момент написания материала 8.0.8.

Подводя итог, хочу сказать, что, работая бесплатно, такой браузер позволяет быть онлайн, при этом оставляет зашифрованными ваши личные данные. Рекомендую и после установки брузера для «винды» проверить, есть ли vidalia software — файл запуска в папке Program Files и, если есть с расширением exe, удалить его, поскольку он занимает много места. Не переживайте: это не файл системы, поскольку нет видимого окна. Часто появляется после установки новых программ и приложений. Разбираясь в том, что такое даркнет, я поднимала актуальность вопроса анонимности, конфиденциальности, а поскольку законодательные изменения буквально вынудили нас стать закрытыми, без Тор обойтись будет сложно, когда официально заработает автономный интернет. До этого времени есть возможность установить и отточить навыки пользования браузером.

Профессиональный инвестор с опытом работы 5 лет с разными финансовыми инструментами, ведет свой блог и консультирует вкладчиков. Собственные эффективные методики и информационное сопровождение инвестиций.

Want Tor to really work?

You need to change some of your habits, as some things won’t work

exactly as you are used to.

-

Use Tor Browser

Tor does not protect all of your computer’s Internet traffic when you

run it. Tor only protects your applications that are properly configured

to send their Internet traffic through Tor. To avoid problems with

Tor configuration, we strongly recommend you use the Tor Browser. It is pre-configured to

protect your privacy and anonymity on the web as long as you’re browsing

with Tor Browser itself. Almost any other web browser configuration

is likely to be unsafe to use with Tor. -

Don’t torrent over Tor

Torrent file-sharing applications have been observed to ignore proxy

settings and make direct connections even when they are told to use Tor.

Even if your torrent application connects only through Tor, you will

often send out your real IP address in the tracker GET request,

because that’s how torrents work. Not only do you

deanonymize your torrent traffic and your other simultaneous Tor web

traffic this way, you also slow down the entire Tor network for everyone else. -

Don’t enable or install browser plugins

Tor Browser will block browser plugins such as Flash, RealPlayer,

Quicktime, and others: they can be manipulated into revealing your IP

address. Similarly, we do not recommend installing additional addons or

plugins into Tor Browser, as these may bypass Tor or otherwise harm

your anonymity and privacy. -

Use HTTPS versions of websites

Tor will encrypt your traffic , but the encryption of your traffic to

the final destination website depends upon on that website. To help

ensure private encryption to websites, Tor Browser includes

HTTPS Everywhere

to force the use of HTTPS encryption with major websites that

support it. However, you should still watch the browser URL bar to

ensure that websites you provide sensitive information to display a blue

or green URL bar button, include https:// in the URL, and

display the proper expected name for the website.

Also see EFF’s interactive page

explaining how Tor

and HTTPS relate. -

Don’t open documents downloaded through Tor while online

Tor Browser will warn you before automatically opening

documents that are handled by external applications. DO NOT

IGNORE THIS WARNING. You should be very careful when downloading

documents via Tor (especially DOC and PDF files, unless you use the PDF

viewer that’s built into Tor Browser) as these documents

can contain Internet resources that will be downloaded outside of

Tor by the application that opens them. This will reveal your non-Tor

IP address. If you must work with DOC and/or PDF files, we strongly

recommend either using a disconnected computer, downloading the free VirtualBox and using it with a virtual machine image with networking

disabled, or using Tails.

Under no circumstances is it safe to use BitTorrent

and Tor together, however. -

Use bridges and/or find company

Tor tries to prevent attackers from learning what destination websites

you connect to. However, by default, it does not prevent somebody

watching your Internet traffic from learning that you’re using Tor. If

this matters to you, you can reduce this risk by configuring Tor to use a

Tor bridge relay rather than connecting

directly to the public Tor network. Ultimately the best protection is

a social approach: the more Tor users there are near you and the more

diverse their interests, the less

dangerous it will be that you are one of them. Convince other people to

use Tor, too!

Be smart and learn more. Understand what Tor does and does not offer.

This list of pitfalls isn’t complete, and we need your help .

ЧаВо

Можно ли назвать Tor Browser на 100% безопасным?

Tor обеспечит вам анонимность, но не 100% защиту, увы. В его системе есть несколько уязвимостей, которые в теории могут привести к утечке вашего IP-адреса и других данных посторонним, да и сам факт использования Tor тоже станет известен. К счастью, всего этого можно избежать, используя Tor вместе с VPN. Я рекомендую ExpressVPN, так как этот сервис отлично работает с Tor и обеспечивает отличные подключения.

Бесплатен ли Tor Browser?

Да, Также вы можете распространять его без особого разрешения, если будете соблюдать лицензионное соглашение от Tor Project. Tor частично финансируется правительством США, а вот его серверы поддерживаются целиком и полностью энтузиастами.

Как установить Tor?

Чтобы установить Tor, вам нужно открыть сайт проекта Tor и загрузить актуальную версию программы для вашей ОС. В настоящий момент доступны версии для Windows, OS X, Linux и Android. Процесс установки не будет отличаться от установки любой другой программы.

Можно ли отследить действия в Tor?

Как правило, сложная система случайных реле, используемая в Tor, сделает практически невозможным такую задачу. Впрочем, здесь есть ряд уязвимостей, из-за которых вы можете стать жертвой утечки IP-адреса или дать другим людям понять, что вы используете Tor. Чтобы защититься от подобных угроз, используйте VPN вместе с Tor.

Можно ли установить Tor Browser на мобильное устройство?

Вы можете загрузить версию Tor Browser для мобильных устройств под управлением ОС Android. Если вы владеете устройством под управлением ОС iOS, вам потребуется загрузить приложение Onion Browser. Это не полный аналог, однако его рекомендуют сами разработчики Tor.

Почему сеть Tor такая медленная?

Если вы хотите добиться максимальной защиты, анонимности и приватности, то вам следует постоянно использовать VPN вместе с Tor. Это окружит вас сразу несколькими уровнями защиты и снизить вероятность столкнуться с опасными выходными узлами или другими посторонними, отслеживающими ваше местоположение. Также это не даст другим людям узнать, что вы используете Tor. Вот наш список лучших VPN-сервисов для Tor.

Безопасно ли использовать Tor без VPN?

Сама по себе сеть Tor очень безопасна, она обеспечивает высокий уровень анонимности. Но, разумеется, назвать ее совершенной нельзя

Работая в Tor, вы можете столкнуться с рядом уязвимостей, если не будете соблюдать разумные меры предосторожности. В ряде случаев посторонние смогут узнать ваш исходный IP-адрес и подтвердить сам факт подключения к Tor (хотя и не смогут узнать, чем именно вы занимаетесь)

Всего этого можно с легкостью избежать, используя VPN-сервисы, которые устраняют основные уязвимости Tor. ExpressVPN может предложить вам надежную защиту и строгую гарантию отсутствия каких-либо логов и журналов. Такой сервис оставит вас полностью невидимыми и защитит на уровне, который используют военные.

Что такое глубокий интернет?

Это все сайты, которые нельзя найти через поисковые системы. Сюда, в частности, входят сайты Дарквеба. Впрочем, к глубокому интернету также относятся внутренние сети компаний, базы данных, банковские онлайн-платформы и не только. Правило простое: если для доступа к ресурсу нужна авторизация, то это сайт из глубокого интернета.

Что такое Дарквеб?

Дарквеб — это особая часть Сети, сайты которой нельзя найти через Google и открыть через обычный браузер. Для работы с ними вам понадобится Tor. Сюда относят так называемые «луковые сайты» (.onion) — сайты, у которых нет привычных URL. У многих организаций и компаний есть собственные сайты в Дарквебе, что позволяет им гарантировать пользователям анонимность и защиту от цензуры. Подробнее про Дарквеб можно узнать здесь.

Есть ли какие-либо альтернативы для Tor?

У Tor Browser есть несколько альтернатив — например, Freenet и Invisible Internet Project (I2P). Они построены по аналогичным принципам и обеспечивают своим пользователям анонимность, однако не открывают доступ к.onion-сайтам. Если вы хотите получить уверенный и безопасный доступ к Дарквебу, то используйте Tor вместе с VPN. Такой способ подключения обеспечит вас максимум защиты и приватности, а также скроет ваши действия от шпионов, хакеров, интернет-провайдера и даже правительства.

Безопасен ли браузер Tor Browser?

Да, Tor является безопасным инструментом для работы в Сети

Но стоит соблюдать осторожность

- Скрипты в Tor могут использоваться для раскрытия вашей информации.

- Если вы не используете VPN, интернет-провайдеры могут видеть, что вы пользуетесь Tor.

- Властные организации (например, Агентство национальной безопасности) могут контролировать узлы Tor с целью отслеживания пользователей.

- Такие сайты, как Google и Facebook, могут отслеживать вашу активность.

- Незашифрованные данные могут блокироваться, если вы не используете HTTPS.

- Ваш реальный IP-адрес может быть раскрыт при скачивании клиентов BitTorrent с использованием Tor.

С чего стоит начать

Чтобы начать формировать правильные привычки при работе с Tor, выделим несколько основных пунктов:

Используйте исключительно браузер Tor. Несмотря на то, что к сети Tor можно подключить любой браузер, рекомендуется использовать именно одноименный обозреватель. Причина кроется в том, что родной браузер сконфигурирован соответствующим образом, в то время как другие обозреватели могут привести к утечке конфиденциальной информации благодаря именно своим настройкам.

Не работайте с torrent-файлами через Tor. Хорошо известно, что приложения для обмена файлами torrent могут игнорировать настройки прокси-сервера, раскрывая ваш реальный IP-адрес. Еще одна причина заключается в том, что работа с торрентами через Tor может сильно замедлить работу всей сети.

Не устанавливайте и не активируйте дополнительные плагины браузера. Единственные плагины, которые вам нужны, уже включены в браузер Tor. Другие плагины могут поспособствовать раскрытию вашей личности, делая использование Tor совершенно бесполезным.

Не открывайте документы, загруженные Tor, когда вы онлайн. Если вы откроете документ, загруженный с помощью Tor, он может содержать ссылки, которые подключаются к сайту минуя Tor. Это может привести к утечке информации.

Полностью отключите JavaScript (только в крайних случаях). Специально для этих целей в Tor есть плагин NoScript. Если же вы хотите полностью отключить JavaScript в браузере, проследуйте в about:config и переведите настройку “javascript.enabled” в положение false. Однако стоит учитывать, что практически все современные сайты используют JavaScript для рендеринга, так что отключайте его полностью только в крайних случаях.

Отключите использование HTTP referer. Для этого перейдите в about:config и отключите “network.http.sendRefererHeader” (поставьте вместо 2 значение 0).

Отключите iframe, для этого опять идем в about:config и отключаем “noscript.forbidIFramesContext”, меняя значение на 0. Iframe’ы могут использоваться для распространения вредоносных программ, однако и они играют большую роль в функционировании современных сайтов.

Используйте мосты (Tor bridges)

Все вышеперечисленные меры предосторожности не скроют тот факт, что вы используете браузер Tor. Поэтому отлеживающий трафик пользователь может отметить это

Если вас беспокоит эта проблема, настоятельно рекомендуем использовать мосты Tor.

Регулярно обновляйте свою систему

Браузер Tor безопасен настолько, насколько безопасна операционная система, в которой он выполняется. В конце концов, он же представляет собой программное обеспечение. Если ваша ОС устарела, то сторонние лица или организации могут воспользоваться лазейками в ней, чтобы обойти защиту Tor и повредить или использовать ваши данные.

Если потенциальный нападающий способен определить, какую ОС вы используете, то Tor не сможет защитить вас. Что касается операционной системы, то вряд ли можно считать хорошей идеей использование Windows. Это связано с присущими ей ошибками безопасности в Интернете и уязвимостями, которые имеются в ней.

Если нельзя избежать использования Windows, то убедитесь, что вы регулярно обновляете ее – здесь можно воспользоваться автоматическими обновлениями.

Работа в Tor Browser и VPN из любой точки мира

Tor Browser и VPN-сервисы помогают людям оставаться анонимными и защищать онлайн-конфиденциальность — однако нет ничего, что было бы лучше комбинации этих сервисов. Основная причина использовать их совместно заключается в том, что VPN-сервисы способны устранить ряд проблем и недочетов, характерных для Tor.

Например, если вы не хотите, чтобы ваш интернет-провайдер знал о том, что вы используете Tor в России, а также если вы не хотите, чтобы входной и выходной узлы знали ваш IP-адрес, то обязательно используйте Tor вместе с VPN.

Есть два способа работать в Tor с помощью VPN, у каждого из которых есть свои сильные и слабые стороны. Выбирать метод необходимо, основываясь на вопросах безопасности, актуальных для вас. Далее я расскажу подробнее про каждый из этих методов.

Tor через VPN

Этот метод, известный также как “Onion-через- VPN” основывается на том, что сперва вы подключаетесь к VPN, а затем заходите в сеть Tor. Это самый простой способ воспользоваться сразу двумя этими сервисами; вам останется просто запустить браузер Tor — точно так же, как вы запустили бы любой другой браузер. Данный метод гарантирует уровень защиты и конфиденциальности, которого будет достаточно для большинства людей.

Когда вы используете подключение типа Tor-через-VPN, VPN-сервис шифрует весь ваш трафик и скрывает ваш IP-адрес, перенаправляя его через один из безопасных серверов собственной сети и только потом подключая вас к сети Tor. Это значит, что весь ваш трафик, а не только лишь трафик браузера, будет надежно защищен, а управляемые волонтерами узлы Tor не смогут узнать ваш IP-адрес.

Другим преимуществом этого метода является тот факт, что ваш интернет-провайдер не сможет определить факт работы в сети Tor, так как VPN-сервис скроет это от него. Использование VPN вместе с Tor Browser позволит скрыть как IP-адрес, так и интернет-активность. Кроме того, ваш VPN-сервис не сможет узнать, что вы подключены к сети Tor и чем-то в ней занимаетесь.

Впрочем, если выбранный вами VPN-сервис будет вести журналы подключений, то его администраторы узнают и ваш IP-адрес, и факт подключения к Tor. Если вы хотели бы этого избежать, обязательно выбирайте VPN-сервис со строгой безлоговой политикой — например, ExpressVPN.

У подключения типа Tor-через- VPN есть один недостаток: оно не способно защитить вас от опасных выходных узлов, так как к тому моменту, когда ваш трафик будет через них проходить, он уже будет незашифрованным.

VPN через Tor

Второй метод, позволяющий использовать Tor вместе с VPN, немного сложнее. Здесь вам потребуется сперва подключиться к сети Tor, а затем — к VPN. Для этого вам, скорее всего, придется вручную изменить некоторые настройки VPN-приложения.

Но зато этот метод полностью защитит вас от угроз, связанных с опасными выходными узлами! Ведь вместо того, чтобы отправиться после выходного узла на нужный сайт, ваш трафик будет перенаправлен через безопасный VPN-сервер. Соответственно, администраторы узла не смогут узнать ни ваш IP-адрес, ни другие данные.

Как следствие, подключение типа VPN-через-Tor идеально подходит для передачи важных данных.

Кроме того, оно скроет ваш IP-адрес от VPN-сервиса даже в том случае, если последний не придерживается безлоговой политики. К счастью, в случае лучших VPN для Tor это в принципе не будет проблемой.

Разумеется, есть тут и обратная сторона медали: ваш интернет-провайдер, а также все заинтересованные стороны (например, правительственные службы) без проблем выявят факт подключения к Tor, хотя и не смогут узнать, чем именно вы занимались в этой сети.

Примечание: сами разработчики Tor не рекомендуют использовать подключение VPN-через- Tor. Если вы не можете определиться с выбором, я советую воспользоваться методом Tor-через- VPN.

Примечания[править | править код]

- Onion Routing

- Tor: Обзор

- Tor: Добровольцы

- TOR (The Onion Router) Servers — IP List

- Tor: Настройка скрытых сервисов

- Для приложений, не поддерживающих протокол SOCKS эта проблема решается использованием специальных программ, например Freecap.

- ↑ Разумеется, это относится к любым, не защищенным дополнительно, транзакциям в Интернете.

- Атака пересечения базируется на данных о моментах и продолжительности сеансов связи узлов сети. Для успешности такой атаки необходима возможность анализа трафика в глобальных масштабах.

- Тайминг-атака заключается в поиске и анализе повторяющихся паттернов в частоте отправки данных. Методы защиты от тайминг-атаки включают внесение переменных задержек в характер информационного обмена, перемешивание и объединение сообщений, а также пересылку их блоками фиксированного размера.

- Атакой «brute force» в данном случае называют действия могущественной третьей стороны способной прослушивать сетевой трафик в глобальных масштабах, направленные на установление соответствия между пакетом и его отправителем. Некто со столь широкими возможностями может наводнить сеть огромным объемом данных и изучить корреляцию входного и выходного трафика сети.

- Установка Tor Bridge

- Bridge relays

- Построение безопасности в сетях

- Профессор Angelos Keromytis (англ.)

- Конференция Security and Privacy Day and Stony Brook

- Пассивная атака на сеть Tor: вычисление любого пользователя за 20 минут

- Защититься от компроментации в таком случае помогает возможность выбора в Tor входного и выходного узла.

- Например, при помощи виртуальной машины JanusVM или фильтрующего прокси-сервера Privoxy, которые при верных настройках принудительно заворачивают в себя весь трафик.

- Если запустить сервер Tor после запрета на передачу имен DNS, то он не сможет работать в качестве выходящего, независимо от заданных ему настроек.

- Если запустить Tor при использовании openDNS, то становится невозможным поднятие сервера этой сети, так как openDNS начинает выдавать ему ложные адреса.

- Tor blacklist — список блокирования Tor для веб-сервера Apache.

- Традиция:Недопустимость использования открытых прокси-серверов.

- Блокируем Tor на корпоративном firewall.

- Полиция захватила шесть серверов обслуживающих сеть Tor

- TOR: German police are *not* cracking down on Tor

- Немецкая полиция арестовала оператора сервера Tor

- В Германии задержан владелец Tor-сервера

- Tor partially blocked in China

- Security expert used Tor to collect government e-mail passwords

- Филипп Казаков. «Tor — круговая порука». Журнал «Компьютерра». Retrieved 2009-10-03.

- JanusVM, pgpru.com

- How to surf anonymously with JanusVM(англ.) — Подробное описание установки

- Тонкости анонимного серфинга в Сети

- Torbutton :: Дополнения Firefox

- Torbutton — Quickly toggle Firefox’s use of the Tor network

- Анонимный серфинг с помощью Torpark