Что такое dns?

Содержание:

- Защита от DoH и DoT

- Зачем в интернете нужны DNS-серверы

- Принцип работы и применение

- Секция ответа

- Расширения

- Как было раньше, или если бы не DNS сервер…

- Обеспечение видимости и контроля трафика DoT

- Защита DNS-серверов от атак

- Инструменты устранения неполадок

- Где располагается DNS

- Прежде, чем перейти к DNS — немного теории

- Проверить настройки роутера

- Пример реальных записей DNS

- Настройка в Windows

- Топ 10 публичных DNS

- Проблемы безопасности DNS-сервера

- Зачем нужен DNS

- Утилита nslookup

- Что такое NS серверы

- Какие функции выполняет ДНС?

- Дополнительная информация

Защита от DoH и DoT

Контролируете ли вы свой DNS трафик? Организации вкладывают много времени, денег и усилий в обеспечение безопасности своих сетей. Однако, одной из областей, которой часто не уделяется должного внимания, является DNS.

Хорошим обзором рисков, которые приносит DNS является презентация Verisign на конференции Infosecurity.

31% обследованных классов программ-вымогателей использовали DNS для обмена ключами.

31% обследованных классов программ-вымогателей использовали DNS для обмена ключами.

Проблема серьезная. По данным исследовательской лаборатории Palo Alto Networks Unit 42, примерно 85% вредоносных программ используют DNS для установления канала управления и контроля, позволяя злоумышленникам легко внедрять вредоносные программы в вашу сеть, а также похищать данные. С момента своего создания трафик DNS в основном был незашифрованным и его легко можно было анализировать защитными механизмами NGFW.

Появились новые протоколы для DNS, направленные на повышение конфиденциальности DNS соединений. Они активно поддерживаются ведущими поставщиками браузеров и другими поставщиками программного обеспечения. Скоро в корпоративных сетях начнется рост зашифрованного DNS-трафика. Зашифрованный трафик DNS, который не анализируется средствами должным образом и разрешен, представляет угрозу безопасности для компании. Например, такой угрозой являются криптолокеры, которые используют DNS для обмена ключами шифрования. Атакующие сейчас требуют выкуп в несколько миллионов долларов за восстановление доступа к вашим данным. В компании Garmin, например, заплатили 10 миллионов долларов.

При правильной настройке NGFW могут запрещать или защищать использование DNS-over-TLS (DoT) и могут использоваться для запрета использования DNS-over-HTTPS (DoH), что позволяет анализировать весь трафик DNS в вашей сети.

Зачем в интернете нужны DNS-серверы

На заре существования всемирной сети подключенных компьютеров было немного, а пользователями были опытные специалисты.

Каждую точку подключения (клиентский компьютер) идентифицировали в сети при помощи IP-адреса. Что расшифровывается как Internet Protocol Address – адрес интернет-протокола.

IP-адрес выглядит примерно, как номер сотового телефона:

- 59.109.189

- 59.110.48

- 59.109.207

Со временем количество пользователей интернета значительно увеличилось и тогда, для облегчения задачи серфинга в сети, было предложено ассоциировать цифровые IP-адреса сайтов с вербальными (словесными) доменными именами.

Чтобы обеспечивать назначение каждому цифровому IP-адресу веб-сайта удобного для восприятия имени была создана глобальная система доменных имен.

По-английски Domain Name System или сокращенно DNS.

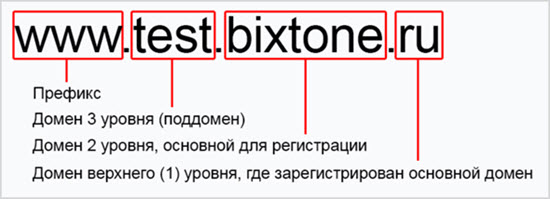

Система доменных имен представляет собой распределенную инфраструктуру из большого числа серверов, расположенных по всей планете. Эта серверная структура DNS выстроена по принципу иерархического подчинения.

- Сервера доменных имен верхнего уровня – COM, RU и так далее.

- Сервера со списками доменных имен второго уровня – google.com.

- Сервера доменов третьего уровня – api.google.com.

Самую верхнюю позицию в иерархии занимают корневые DNS-сервера, на которых хранятся списки серверов доменных имен верхнего уровня. Корневых ДНС-серверов во всем мире чуть более 10 штук.

Говоря простыми словами, система доменных имен функционирует, как глобальный адресный стол для всемирной сети.

В локальных отделениях DNS хранятся ассоциированные с доменными именами IP адреса сайтов, относящиеся к данному региону. Если на местном сервере DNS оказывается невозможно найти адрес сайта по запрашиваемому доменному имени, запрос делегируется к следующему уровню системы.

И вот таким образом поиск IP-адреса по заданному браузером доменному имени происходит до тех пор, пока нужный сайт не будет обнаружен на одном из ответственных за его хранение серверов DNS.

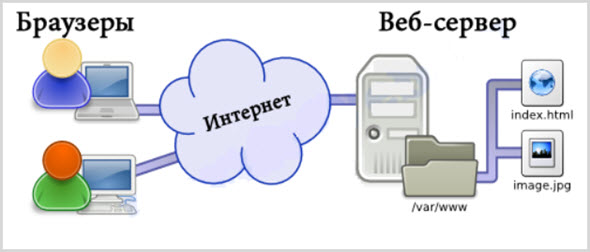

Пример работы, как браузер находит сайт

Чтобы понять, как все это работает, давайте рассмотрим на конкретном примере поиска какого-либо сайта.

Такой достаточно сложный алгоритм поиска IP адреса сайта по доменному имени получается потому, что сегодня интернет-ресурсов во всемирной сети уже более миллиарда.

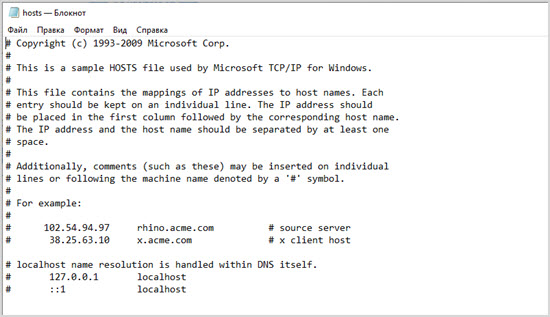

Hosts-файл

Чуть выше было упомянуто, что записи об адресах сайтов могут находиться в операционной системе компьютера. Действительно, среди системных файлов имеется документ по имени Hosts.

Это обычный текстовый файл, но не имеющий расширения txt. Дело в том, что Hosts-файлы могут присутствовать на компьютерах и других операционных систем, а не только Windows.

На альтернативных OS расширения файлов могут не совпадать, поэтому договорились использовать текстовый документ Hosts вообще без указания типа файла.

Hosts-файл содержит список сопоставления доменных имен известных пользователю интернет-ресурсов и их IP-адресов.

127.0.0.1 localhost

Сначала прописывается IP-адрес, а затем название интернет-ресурса.

Считается, что Hosts-файл является архаизмом. Этот файл использовался в прежние времена, когда компьютеры имели малую мощность и использовалась любая возможность ускорить процессы.

Указанная выше запись из Hosts-файла означает, что по такому IP адресу находится сам пользовательский компьютер. В большинстве случаев на современных персональных компьютерах эта запись является единственной.

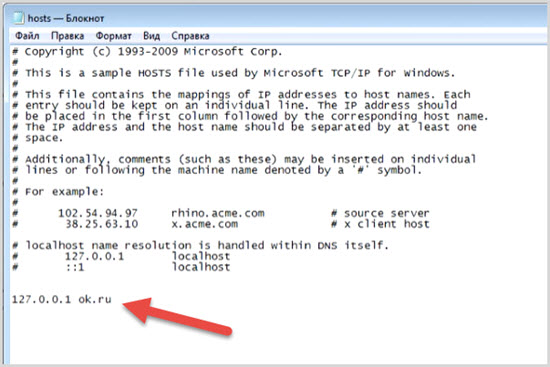

Иногда продвинутые пользователи, для того, чтобы заблокировать посещение какого-либо сайта, добавляют в Hosts-файл запись, в которой сопоставляют доменное имя нежелательного ресурса с IP-адресом компьютера.

В случае запроса браузера по данному доменному имени происходит обращение к локальной системе и перейти на сайт оказывается невозможно.

Например, пользователь не хочет, чтобы его дети посещали какие-либо сайты. Тогда можно отредактировать Hosts-файл и указать в качестве IP-адреса нежелательного сайта локальный хост.

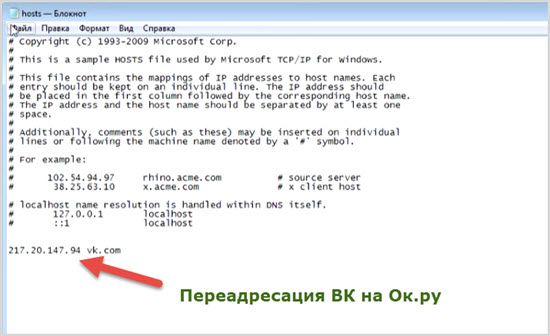

Hosts-файл иногда используется хакерами для того чтобы перенаправить пользователя на фишинговые страницы. Если пользователь посетит зараженный сайт и загрузит оттуда вирус, то этот вирус может произвести изменения в записях Hosts-файла.

Например, доменному имени надежного онлайн-банка будет ассоциирован IP-адрес мошеннического ресурса. Набрав в браузере адрес банка, пользователь попадет на сайт мошенников и потеряет свои деньги.

Сегодня Host-файл потерял свою значимость и может вообще не содержать никаких записей. Это никак не отразится на функциональности компьютера и возможностях работы в интернете.

Принцип работы и применение

Работа DNS похожа на работу со списком контактов смартфона. Вы находите требуемый контакт по имени, нажимаете на значок “позвонить”, телефон набирает нужный номер и соединяет с соответствующим абонентом.

То же самое происходит, когда вы набираете адрес сайта в браузере. Так как компьютер не знает реального IP-адреса, он отсылает запрос на DNS-сервер, на котором храниться база адресов. После получения ответа браузер загружает данные с нужного сайта и показывает их пользователю.

Рассмотрим подробнее, как работает dns сервер:

- Пользователь в адресной строке браузера вводит доменное имя сайта, на который хочет перейти.

- Браузер ищет нужный IP-адрес на локальном компьютере, в файле hosts. Если нужной информации там не находит, то отправляет свой запрос на сервер более высокого уровня. Например, это может быть локальный сервер провайдера.

- Если и на этом сервере нет данных об IP-адресе сайта, то запрос переправляется на сервис более высокого уровня. Такая переадресация будет длиться, пока нужный адрес не будет найден или корневой DNS-сервер не ответит, что сайта с таким именем не существует.

- После этого начнётся обратное движение запроса, от высшего уровня до низшего, пока данные не придут на компьютер пользователя.

С помощью DNS можно не только найти адрес сайта по IP-адресу, но и выполнить обратную операцию: зная адрес, узнать его доменное имя.

Секция ответа

0 1 2 3 4 5 6 7 8 9 A B C D E F +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | | / / / NAME / | | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | TYPE | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | CLASS | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | TTL | | | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | RDLENGTH | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--| / RDATA / / / +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+

C0 0C - NAME 00 01 - TYPE 00 01 - CLASS 00 00 18 4C - TTL 00 04 - RDLENGTH = 4 байта 5D B8 D8 22 - RDDATA

-

: Этой URL, чей IP-адрес содержится в данном ответе. Он указан в сжатом формате:

0 1 2 3 4 5 6 7 8 9 A B C D E F +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+ | 1 1| OFFSET | +--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+--+

Первые два бита установлены в значение 1, а следующие 14 содержат беззнаковое целое, которое соответствует смещению байт от начала сообщения до первого упоминания этого имени.

В данном случае смещение составляет c0 0c или двоичном формате:1100 0000 0000 1100

То есть смещение байт составляет 12. Если мы отсчитаем байты в сообщении, то можем найти, что оно указывает на значение 07 в начале имени example.com.

- и : Здесь используется та же схема имён, что и в секциях и выше, и такие же значения.

- : 32-битное беззнаковое целое, которое определяет время жизни этого пакета с ответом, в секундах. До истечения этого интервала результат можно закешировать. После истечения его следует забраковать.

- : Длина в байтах последующей секции . В данном случае её длина 4.

- : Те данные, которые мы искали! Эти четыре байта содержат четыре сегмента нашего IP-адреса: 93.184.216.34.

Расширения

- Составить запрос для произвольного доменного имени

- Запрос на другой тип записи

- Отправить запрос с отключенной рекурсией

- Отправить запрос с доменным именем, которое не зарегистрировано

Шестнадцатеричные

| Десятичный | Hex | Двоичный | Десятичный | Hex | Двоичный |

|---|---|---|---|---|---|

| 0000 | 8 | 8 | 1000 | ||

| 1 | 1 | 0001 | 9 | 9 | 1001 |

| 2 | 2 | 0010 | 10 | A | 1010 |

| 3 | 3 | 0011 | 11 | B | 1011 |

| 4 | 4 | 0100 | 12 | C | 1100 |

| 5 | 5 | 0101 | 13 | D | 1101 |

| 6 | 6 | 0110 | 14 | E | 1110 |

| 7 | 7 | 0111 | 15 | F | 1111 |

Как было раньше, или если бы не DNS сервер…

Изначально для этой (поиск нужного компьютера по сети и самоидентификации) цели был создан знаменитый файл hosts, и каждый из компьютеров был просто обязан иметь его в корневой директории операционной системы. Файл, находящийся по пути:

В Вашей Windows до сих пор обладает наивысшим приоритетом, когда речь заходит о том, можно ли посетить какой-то сайт или нельзя.

Но время шло, и вскоре пользователи и администраторы при выходе в сеть стали сталкиваться с некоторыми проблемами. И среди самых назойливых оказались следующие:

- Файл hosts, для нормальной работы в сети, должен был редактироваться: какие-то записи добавлялись, какие-то затирались. И представьте себе, что это нужно было бы проделывать ВРУЧНУЮ.

- Представьте, каким бы стал этот файл сегодня, когда мы гуляем по сети беспрепятственно, посещая десятки, а то и сотни хостов ежедневно, даже не подозревая, что такие существовали до сей минуты. Hosts файл разросся бы до гигантских размеров.

Впрочем, идея с заменой цифрового адреса на символьный пришла почти сразу. Так появилась мысль, а затем и техническое решение создать сетевой сервер ИМЁН. И когда в сети появляется DNS Система Доменных Имён, остальным компьютерам в этой сети нужно знать лишь две вещи:

- Цифровой адрес самого сервера DNS.

- Понятный человеку адрес нужного компьютера.

Теперь, чтобы узнать истинный IP адрес нужного компьютера-сервера-сайта (а это по-прежнему адрес в виде ХХХ.ХХХ.ХХХ.ХХХ), наш компьютер спрашивает об этом DNS сервер в форме:

Проблемы, обозначенные вверху, исчезли: всё теперь происходит внутри серверов. А сразу после того, как случайно пролили кофе на клавиатуру единственного DNS сервера, возникла идея создания множества DNS серверов, чтобы в случае сбоя на любом из них проблем с поиском не было. Чтобы их между собой не путать, некоторые из них стали первичными, остальные вторичными.

Если на главном сервере проводилось техническое обслуживание, проблемы с поиском брал на себя вторичный DNS. Однако, с течением времени, некоторые проблемы стали появляться:

- Устройств, которые выходили в сеть, становилось всё больше, и для DNS серверов стало трудно обрабатывать миллионы запросов на преобразование адресов. Так, помимо увеличения количества самих DNS серверов, возникла проблема систематизации самих имён в сети.

- Некоторые сайты принимали несколько десятков посетителей в день, а какие-то – сотни в минуту. А значит нужно распределять и нагрузку по каждому из ресурсов в случае необходимости

Вот так мы и подобрались к современной структуре DNS.

Обеспечение видимости и контроля трафика DoT

В качестве наилучшей методики контроля за DoT мы рекомендуем любое из вышеперечисленного, исходя из требований вашей организации:

-

Настройте NGFW для расшифрования всего трафика для порта назначения 853. Благодаря расшифрованию трафика, DoT будет отображаться как приложение DNS, к которому вы можете применить любое действие, например, включить подписку Palo Alto Networks DNS Security для контроля DGA доменов или уже имеющийся DNS Sinkholing и anti-spyware.

-

В качестве альтернативы можно полностью заблокировать движком App-ID трафик ‘dns-over-tls’ через порт 853. Обычно он заблокирован по умолчанию, никаких действий не требуется (если вы специально не разрешили приложение ‘dns-over-tls’ или трафик через порт 853).

Защита DNS-серверов от атак

В наши дни опасность воздействия хакеров на DNS приобрела глобальные масштабы. Ранее уже были ситуации атак на серверы такого формата, которые приводили к многочисленным сбоям в работе всемирной паутины, в особенности известных социальных сетей.

Наиболее опасными считают нападения на корневые серверы, хранящие данные об IP-адресах. Например, в историю вошла произошедшая в октябре 2002 года DDoS-атака на 10 из 13 серверов верхнего уровня.

Протокол DNS получает результаты по запросам с помощью протокола пользовательских датаграмм UDP. UDP использует модель передачи данных без соединений для обеспечения безопасности и целостности информации. Таким образом, большинство атак производятся на этот протокол с помощью подделки IP-адресов.

Существует несколько схем, настройка которых позволит защитить DNS-сервер от атак хакеров:

- Использование технологии uRPF (Unicast Reverse Path Forwarding).Суть состоит в том, чтобы определить возможность принятия пакета с конкретным адресом отправителя на указанном устройстве для передачи данных. Пакет проходит проверку и принимается в том случае, когда сетевой интерфейс, с которого он получен, предназначен для обмена информацией с адресатом данного пакета. В обратной ситуации пакет будет отброшен. Этот способ помогает выявить и частично отобрать фальшивый трафик, но не гарантирует надежную защиту от фальсификации. uRPF полагает, что данные отправляются на определенный адрес через неизменный интерфейс. Ситуация усложняется, если появляется несколько провайдеров.

- Применение функции IP Source Guard.В ее основе лежит технология uRPF и проверка DHCP-пакетов. IP Source Guard отслеживает DHCP-трафик в интернете и выясняет, какие IP-адреса получили сетевые устройства. Это позволяет выявить поддельный трафик на некоторых портах установки. После этого данные собираются и записываются в общую таблицу итогов проверки DHCP-пакетов. В дальнейшем IP Source Guard обращается к этой таблице, чтобы осуществить проверку пакетов, полученных коммутатором. Если IP-адрес пакета не совпадает с адресом источника, то пакет откладывается.

- Использование утилиты dns-validator.Эта программа контролирует передачу всех пакетов DNS, соотносит запрос с ответом и в случае расхождения названий отправляет уведомление пользователю.

Инструменты устранения неполадок

Проблемы в сетевых вычислениях могут возникать на разных уровнях, например, серверы не настроены должным образом. Поэтому существуют специальные программы и приложения, чтобы помочь пользователям самостоятельно разобраться с ними.

Почему не работает DNS, легко определить, используя средства устранения неполадок, такие как nslookup работают, как проверка конфигурации DNS-серверов. Слово nslookup является сокращением от «поиск сервера имен». Это инструмент запросов, который работает как в Windows, так и в Linux.

Самый простой способ использовать nslookup — это набрать команду с именем домена. Например, запись командной строки и результаты будут выглядеть примерно так:

- C: \> nslookup www.google.com.

- Сервер: my.local.dns.server Адрес: 10.10.10.10 Неавторизованный.

- ответ: Имя: www.google.com Адреса: 2607: f8b0: 4002: 80f :: 2004172.217. 4,4.

В ответе можно увидеть в первом разделе, какой сервер он использует для получения информации. В этом случае он применяет локальный DNS-сервер в пользовательской сети. Это может быть маршрутизатор или провайдер, или даже внутренний корпоративный DNS-сервер. Во втором разделе видно, что получен неавторизованный ответ. Это не то, о чем нужно беспокоиться, а просто означает, что сервер, дающий ответ, является рекурсивным распознавателем DNS, что очень часто встречается.

Также можно перейти в интерактивный режим, введя nslookup в командной строке. Подсказка изменится на «>». Здесь можно ввести доменное имя напрямую. Если не работает DNS, а что делать пользователь не знает и его не устраивает поиск и устранение неисправностей в командной строке, есть и другие доступные варианты. Сайт DNSStuff предлагает много информации, если просто набрать доменное имя. Здесь предоставляется бесплатный инструментарий, который предлагает множество возможностей для анализа. Его отчет DNS, например, дает оценку прохождения/неудачи для различных тестов.

Если не работает интернет DNS-сервер и основной интерес пользователя заключается в устранении неполадок почтового сервера, MXToolbox может быть местом для начала устранения сбоев и может многое рассказать о том, что функционирует, а что нет.

Где располагается DNS

Фундаментом системы считаются корневые серверы (root name servers). Именно они отвечают за корневые домены DNS. Обычно ими руководят независимые друг от друга операторы, что позволяет обеспечить бесперебойность всех сервисов. Первые корневые домены находились на территории Северной Америки, но со временем возникли и в других точках мира.

Существует более 120 корневых серверов, они расположены по всему миру с учетом распространения глобальной паутины на различных территориях. В Северной Америке зафиксировано 40 узлов (почти 32%), 35 находятся в Европе, еще 6 – в Южной Америке и 3 – в Африке.

В нашей стране расположено 14 корневых серверов в Москве, Петербурге, Новосибирске, Ростове-на-Дону и Екатеринбурге.

Прежде, чем перейти к DNS — немного теории

Интернет – это сеть сетей. Данные в конечных (локальных) сетях и между ними могут передаваться по разным технологиям: по проводам, без проводов, в мобильных сетях, по Wi-Fi, по телефонным кабелям, по оптоволокну и т.д. Всё это разнородные сети. Но благодаря стеку технологий TCP/IP их можно объединить в одну глобальную сеть. Это и есть Интернет.

Чтобы получить возможность подключения к выбранному узлу в этой сети (к маршрутизатору, к компьютеру, к мобильному устройству, к серверу и т.п.), ему нужно присвоить уникальный адрес – IP (Internet Protocol).

Подробнее IP мы рассмотрим в отдельном материале. Главное, что нужно понять – это то, что на текущий момент функционируют две параллельные системы адресации:

- IPv4 (старый протокол, его адресное пространство почти исчерпано) – примерное написание адреса 261.74.0.15;

- IPv6 (протокол, имеющий увеличенную длину адресов) – примерное написание адреса 2003:0db7:85a4:0000:0000:8a7e:0340:7314, при указании в браузере нужно заключить запись в квадратные скобки: http:///

Вы можете напрямую подключиться к нужному устройству/интернет-узлу, просто набрав его IP-адрес.

Но, согласитесь, обращение к страницам сайта вида «https://:8080/page1.php?utm_source=google» будет просто нечитаемым. Кроме того, добавляется новая проблема, если на одном сервере работает сразу несколько сайтов (как на shared-хостинге). Как тогда разделить трафик, по какому признаку? В норме идентификатором выступает доменное имя.

Проверить настройки роутера

Перейдите к управлению маршрутизатором через браузер. Для этого введите IP-адрес админки в адресную строку:

При переходе на правильный IP откроется страница с авторизацией. Логин и пароль обычно есть на самом роутере или в договоре с провайдером.

В настройках найдите раздел Интернет или WAN и сверьте настройки подключения с теми, которые предоставил провайдер. Если эти настройки вам неизвестны, позвоните на горячую линию интернет-провайдера и попросите помощи с настройкой роутера.

Если ничего не помогло и DNS-сервер не отвечает, обратитесь в поддержку вашего провайдера. Найдите контакты на сайте или в договоре на обслуживание. Постарайтесь выполнить все рекомендации специалиста службы поддержки. Если проблема имеет массовый характер, уточните сроки решения.

Помогла ли вам статья?

24

раза уже помогла

Пример реальных записей DNS

Не пугайтесь такого длинного вывода. Уже сейчас можно понять почти всё, что тут указано. Разберём вывод каждой секции более детально.

Вывод состоит из нескольких частей:

- Шапка

- Секция запроса

- Секция ответа

- Служебная информация

Шапка запроса

Здесь указывается проставленные флаги нашего запроса, количество запросов и ответов, а также другая служебная информация.

Секция запроса

В секции запроса указывается домен, к которому происходит обращение, класс записи и те записи, которые мы хотим получить. ANY указывает на то, что нужно вывести все доступные ресурсные записи, но если вы хотите поэкспериментировать с утилитой сами, то можете с помощью специального ключа получить вывод только конкретных записей, которые интересуют в настоящий момент.

Секция ответа

Секция ответа достаточно большая, поэтому для удобства разобьём её по типам ресурсных записей.

Как запись A, так и AAAA-запись указывают на IP-адрес, который привязан к нашему домену. A-запись указывает IP в формате IPv4, а запись AAAA — в формате IPv6.

MX-запись также имеет параметр приоритета. Так как серверов для отправки почты может быть несколько, то и записей может быть много, поэтому для определения основного сервера указывается приоритет записи. Чем меньше число, тем выше приоритет.

Запись SOA (Start of Authority) указывает на несколько различных параметров:

- Сервер с эталонной информацией о текущем домене

- Контактную информацию ответственного лица

- Различные параметры кеширования записей

Бывают и некоторые более специфичные ресурсные записи, о которых здесь не было речи, но это не значит, что они бесполезны. Полный перечень таких записей всегда можно найти в документации (например по DNS-серверу BIND).

Настройка в Windows

Чтобы настроить DNS-сервер в операционной системе Windows любой из версий, начиная с ХР и заканчивая 10, нужно:

- нажать сочетание клавиш Win+R и в окне «Выполнить» набрать команду «ncpa.cpl», после чего нажать кнопку «Ок»;

- в окне «Сетевые подключения» выбрать соединение, через которое вы подключены к провайдеру, кликнуть по нему правой кнопкой мыши и выбрать нижний пункт «Свойства»;

- когда откроется окно «Ethernet: свойства», найдите строку «IP версии 4», станьте на неё и нажмите кнопку «Свойства»;

- в открывшемся окне установите переключатель «Использовать следующие адреса DNS-серверов» и введите в строках «Предпочитаемый DNS-сервер» и «Альтернативный DNS-сервер» нужные IP-адреса.

Статья помогла1Не помогла

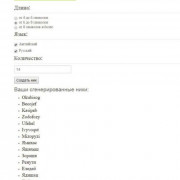

Топ 10 публичных DNS

Теперь вы знаете, чем могут быть полезны публичные DNS-серверы. Рассмотрим список из 10 наиболее популярных.

Публичный DNS от компании Google является одним из самых быстрых и безопасных. Чтобы его настроить, нужно ввести IP-адрес «8.8.8.8» в качестве первичного DNS, а «8.8.4.4» в качестве дополнительного.

OpenDNS

OpenDNS предлагает один из лучших облачных серверов, который защитит ваш компьютер. Он имеет два бесплатных решения: OpenDNS Home и OpenDNS Family Shield.

OpenDNS Home идёт вместе с защитой от фишинга. Для его настройки нужно ввести два адреса DNS: предпочитаемый 208.67.222.222 и альтернативный 208.67.222.220.

В решении OpenDNS Shield имеется блокировка контента только для взрослых. Чтобы воспользоваться, введите следующие DNS адреса: основной 208.67.222.123, дополнительный 208.67.220.123.

Norton ConnectSafe

Компания Norton разрабатывает не только антивирусные программы, но и предлагает воспользоваться их сервером доменных имен. Данный облачный сервис защищает ПК от фишинговых сайтов. Он поставляется в трёх версиях, с разными предварительно настроенными фильтрами:

- безопасность;

- безопасность и порнография;

- безопасность, порнография и другое.

Comodo Secure DNS

Благодаря тому, что Comodo Secure DNS рассылает ваш запрос на большое количество глобальных серверов, она способна обеспечить высокую скорость работы в интернете. Чтобы воспользоваться этим сервисом, введите основной адрес «8.26.56.26» и дополнительный «8.20.247.20».

Level3

Level3 – это ещё один бесплатный качественный сервис. Он работает на следующих IP-адресах: предпочитаемый 209.244.0.3, альтернативный 208.244.0.4.

DNS Advantage

DNS Advantage – это очень быстрый сервер, который поможет работать в интернете быстрее и безопаснее. Его основной адрес: «156.154.70.1», а дополнительный «156.154.71.1».

Dyn

Бесплатный сервис Dyn в основном предназначен для защиты вашего ПК от фишинговых атак. Для того, чтобы начать работать с этим сервисом, настройте следующие параметры: адрес основного DNS-сервера «216.146.53.35», альтернативного «216.146.36.36».

SafeDNS

Служба SafeDNS основана на облачной технологии, что помогает защитит ПК. Для работы с ней нужно задать следующие адреса: предпочитаемый «195.46.39.39», дополнительный «195.46.39.40».

DNS.Watch

DNS.Watch – это бесплатный, быстрый и незаметно работающий сервис DNS. Для его настройки введите на своём компьютере следующие IP-адреса: предпочитаемый DNS-сервер «84.200.69.80», альтернативный «84.200.70.40».

Проблемы безопасности DNS-сервера

Иногда DNS-серверы могут быть взломаны хакерами, что приводит к тому, что ничего не подозревающие жертвы попадают на фейковые или вредоносные веб-сайты под видом обычного. То есть в адресной строке вы вводите: www.example.com, а на самом деле попадаете на совершенно другой сайт созданный хакером для изъятия информации, нанесения вреда вашему ПК и т.д.

Чтобы не стать жертвой такой атаки, вы должны убедиться, что ваши антивирусные инструменты обновлены, и если вы видите предупреждающее сообщение о недействительном сертификате, не стоит заходить на сайт, особенно если он запрашивает конфиденциальную информацию.

Зачем нужен DNS

Система доменных имен позволяет использовать вместо ip-адресов понятные для человека символьные имена компьютера, она также позволяет по этому символьному имени определить ip-адрес.

Важным преимуществом системы DNS является возможность изменять сетевую инфраструктуру, например, если компания Яндекс захочет перенести свой веб-сервер на другой компьютер, у которого будет другой ip-адрес, то ничего страшного не произойдет, так как доменное имя не изменится. Люди будут обращаться по тому же самому доменному имени, которые теперь будет отображаться в другой ip-адрес.

DNS по английский Domain Name System — это протокол прикладного уровня стека протоколов tcp-ip.

Утилита nslookup

Узнать ip-адрес компьютера по его доменному имени можно с помощью утилиты nslookup.

Здесь представлен пример её использования:

Пишем nslookup и интересующие нас доменное имя (www.yandex.ru). Получаем ответ, что доменному имени www.yandex.ru соответствует сразу четыре ip-адреса (77.88.55.55 и так далее). Также есть еще один адрес ipv6 (2a02:6b8:a::a).

Для того чтобы попасть на веб-сервер Яндекса, можно подключиться к любому из представленных выше ip- адресов.Здесь мы видим еще одно преимущество системы DNS, если на наш сервер обращается большое количество клиентов, который один компьютер обработать не способен, мы можем создать несколько серверов и в систему DNS прописать, что он наш домен и обслуживает несколько серверов.

Для того чтобы получить доступ к веб-серверу компании Яндекс, можно обратиться к любому из этих серверов. Утилитой nslookup преимущественно используется под Windows, в Linux и Unix используются другие утилиты, такие как Host и Dig. Таким образом система DNS по доменному имени компьютера позволяет определить его ip-адрес, вопрос заключается в том, как это удается сделать в масштабах всей сети интернет, в которой огромное количество компьютеров и постоянно происходят изменения.

Что такое NS серверы

В распределенной системе иерархической доменных имен выделяются NS-сервера, на которых хранится наиболее полная информация о конкретном интернет-ресурсе. Эти NS-сервера являются конечными (делегированными) во всей адресной цепочке по отношению к конкретному сайту.

Для обеспечения надежности и бесперебойности функционирования сайта информация о нем записывается обязательно не менее чем на двух DNS-серверах.

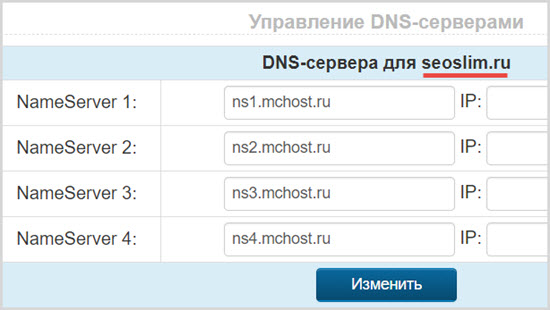

На этом скриншоте мы видим, что мой домен seoslim.ru, который я был получен у партнера-регистратора Link-Host записан сразу на четырех NS-серверах. Один из этих NS-серверов назначается основным (Master), остальные подчиненные (Slave).

В качестве хостинг-провайдера, который и осуществляет бесперебойную работу сайта и который предоставляет бесплатные SSL сертификаты я выбрал McHost, чего и всем советую.

Какие функции выполняет ДНС?

Что такое DNS и какие этого протокола функции?

1. Распределение администрирования. Это значит, что различные организации и люди несут за свои части структуры ответственность.

2. Распределение информации, которая сохраняется. Каждый сетевой узел отдельно должен хранить не только ту информацию, которая находится в зоне его ответственности, но и другие адреса из так называемых «корневых» серверов.

3. Кэширование данных. Определенные узлы способны хранить определенное некое количество данных из несобственных зон ответственности для уменьшения сетевых нагрузок.

4. Создание и поддерживание структуры иерархии, где все узлы соединяются в единое дерево, в котором каждый узел способен определять работу подлежащих узлов, делегировать полномочия другим смежным узлам.

5. Резервирование – хранение и обслуживание зон собственных, за что отвечают несколько ДНС-серверов. Они подразделяются на логические и физические, что гарантирует абсолютную сохранность информации и возможность продолжать работу при сбое одного узла.

Дополнительная информация

Есть еще множество нюансов, касающихся описания доменов. Но чтобы облегчить для начинающего изучение новой темы, мы избежали их. Однако, для общего понимания тематики рекомендуем вам ознакомиться еще с несколькими важными деталями:

- Мы говорили о доменах с адресами, включающими в себя четыре числа. Они относятся к стандарту IPv4 и могут обслужить ограниченное количество устройств: 4 294 967 296. Да, более четырех миллиардов компьютеров – это немало, но технологический прогресс стремителен и устройства, подключаемые к Интернету, приумножаются с каждым днем. Это привело к нехватке адресов. Во избежание данной проблемы были внедрены новые IPv6 – адреса с шестью числами, которые в DNS-зоне обозначаются, как AAAA. Благодаря новому стандарту, IP-адреса смогут получить значительно больше компьютеров.

- Чтобы повысить продуктивность и надежность сайта, одно доменное имя привязывают к нескольким адресам. Как правило, при запросе страницы DNS-сервера выдают IP в непроизвольном порядке.

- Один и тот же IP-адрес может быть связан с несколькими доменами. Вообще, это никак не отвечает принципам DNS, где предполагается однозначная связь айпи с доменом. Но, как мы уже упоминали выше, адресов IPv4 уже не хватает на все существующие сегодня интернет-устройства, и приходится экономить. На деле это выглядит так: на сервере с определенным IP-адресом размещают несколько мелких веб-ресурсов с разными доменами, но с одинаковыми адресами. Получая запрос, обслуживающий сайты компьютер обрабатывает запрашиваемый домен и отсылает пользователю нужный веб-ресурс.