Зачем нужен mu-mimo в wi-fi

Содержание:

- Massive MIMO [ править | править код ]

- Аутентификация пользователя

- Устройство-ориентированная архитектура

- Список литературы:

- Параметры Wi-Fi сети и интернета

- Автоматическая экспресс-настройка

- Что такое MU-MIMO и для чего он нужен?

- Управление роутером с помощью мобильных приложений

- От пользовательских устройств не требуется наличие нескольких антенн

- Вспомним основы!

- Гибкое расположение поднесущих и фреймовая структура

- Применение панельных антенн для работы в сетях 4G

Massive MIMO [ править | править код ]

Мassive MIMO – это технология, в которой количество пользовательских терминалов намного меньше, чем количество антенн базовой станции (мобильной станции).

Особенностью Massive MIMO является использование многоэлементных цифровых антенных решеток , с количеством антенных элементов 128, 256 и более. В целях упрощения аппаратной реализации и снижения стоимости таких многоканальных цифровых антенных решёток использование в них многомодовых оптоволоконных интерфейсов как разновидности радиофотоники является единственным разумным выбором не только при работе на прием сигналов, но и для передачи данных.

Снижению стоимости систем Massive MIMO в пересчете на один канал способствует применение комбинированных методов децимации отсчетов АЦП, сочетающих снижение темпа поступления данных с их предварительной (anti aliasing) фильтрацией, смещением по частоте и квадратурной (I/Q) демодуляцией. Кроме того, упрощение обработки сигналов может достигаться адаптивным изменением количества каналов в системе Massive MIMO сообразно помеховой ситуации в эфире. Для этого следует использовать динамическую кластеризацию отдельных групп антенных элементов цифровой антенной решётки в подрешётки.

Схемотехническая база систем Massive MIMO базируется на использовании модулей обработки сигналов стандартов CompactPCI, PCI Express, OpenVPX и др. Технология Massive MIMO является одной из ключевых для реализации систем сотовой связи 5G и будет совершенствоваться по мере перехода к системам связи 6G.

Технология MIMO сыграла огромную роль в развитии WiFi. Несколько лет назад невозможно было представить точки доступа Wi-Fi и другие устройства с пропускной способностью в 300 Мбит/сек и выше. Появление новых скоростных стандартов связи, к примеру, 802.11n произошло во многом благодаря MIMO.

Вообще тут стоит упомянуть, что когда мы говорим о технологии WiFi, то на самом деле имеем в виду один из стандартов связи, а конкретно – IEEE 802.11. Брендом WiFi стал после того, как обрисовались заманчивые перспективы использования беспроводной передачи данных. Чуть подробнее о технологии вай-фай и стандарте 802.11 можно прочесть в этой статье.

Аутентификация пользователя

На данном уровне существуют два типа атак: Fake client attack (FCA) и Fake access point (AP) attack.

Fake client attack. После получения пробного кадра третье лицо отправляет на сервер поддельную информацию о канале (CSI – Channel State Information). Ниже представлено решение проблемы.

Fake access point attack. В этом случае злоумышленник предоставляет клиенту поддельный пробный кадр, из-за которого тот отправляет на сервер неверный ответ. Решение опять же ниже.

Существуют и другие схемы шифрования на физическом уровне. Грубо я выделю следующую классификацию всех существующих алгоритмов.

Симметричное и асимметричное шифрования используют канал передачи данных для генерации симметричного ключа в первом случае и пары открытый и закрытый ключ во втором случае в предположении о том, что канал является надежным генератором случайных чисел. Недостатком этих двух схем является теоретическая доступность канала связи для злоумышленника, но зато если удалось скрыть канал обмена данными, то данные схемы обеспечивают одновременно и конфиденциальность, и аутентификацию.

Для двух следующих алгоритмов выдвину предположения:

-

Алиса общается с Бобом и проверяет гипотезу H0 = «сообщение пришло от Боба» против H1 = «сообщение пришло не от Боба»

-

Канал меняется во времени, матрица канала меняется непрерывно

-

Матрицу канала можно разбить на вектора, из которых можно составить авторегрессионную схему.

Алгоритм AKBA(asymmetric-key based authentication):

На первом шаге Алиса передает пилоты,а Боб оценивает канал.

α — коэффициент корреляции, z(t) — независимые одинаково распределённые c.в. из комплексного нормального распределения.

-

Боб квантует мнимую и действительную части оценки канала при помощи определенного квантователя и уровня квантования, извлекает из них битовую последовательность b.

-

Боб применяет известную всем пользователям функцию хэширования и сжатия для получения более короткого ключа из битовой последовательности b, создает пару открытый-закрытый ключ (K1, K2)

-

На втором шаге Боб передает всем пользователям открытый ключ K1, и кодирует данные при помощи созданного закрытого ключа K2, благодаря чему Алиса может его идентифицировать.

Алгоритм SKBA(symmetric-key based authentication):

На первом шаге Алиса передает список пилотных символов Бобу, Боб оценивает канал.

-

На втором шаге происходит обратное общение. Боб передает Алисе список пилотных символов, а Алиса оценивает канал.

-

В словаре кодовых слов Алиса находит ближайшее к каждой из 2N оценок канала

Сравнительно с остальными методами наибольшей устойчивостью к взлому обладает шифрование на основе регулярных оценок канала (достаточно сложна, поэтому опустим подробное описание работы). В этом случае в ходе общения каждый раз заново оценивается канал общения (вследствие общения в MIMO-OFDM он изменчив) и на основе этих оценок шифруется сообщение. Постоянная смена ключей надежна, но при этом требует высокой вычислительной мощности передающего устройства.

Схема шифрования на основе сравнения пилотных символов принимает решение о корректности идентификации клиента на основе сходства пилотных символов в различных сообщениях.

Алгоритм PLA(Physical Layer Authentication)

-

На первом шаге Боб передает список пилотных символов Алисе, которая оценивает канал(так же как в прежних схемах).

-

Во всех последующих передачах Алиса сравнивает оценки каналов на шагах t > 1 с первой оценкой, расстояние вычисляется по формуле:

Данный способ не требователен к вычислительным ресурсам, однако имеет некоторые особенности, связанные с требованием к хранению в памяти предыдущих пилотных символов и необходимостью идентификации Боба во время первой передачи. Также в данной схеме рекомендуется настроить дополнительные системы шифрования, так как сравнение пилотов не гарантирует полной защиты.

Можно видеть, что каждая их схем опирается на свойство случайности канала связи, однако теоретически злоумышленник может оценить ваш канал связи и тогда ваша схема аутентификации не будет работать.

Вывод: данные алгоритмы шифрования являются отличным дополнением к высокоуровневым, они просто реализуемы и вычислительно просты, их можно использовать для повышения уровня защиты.

Устройство-ориентированная архитектура

Сотовый дизайн исторически основывался на аксиоматической роли «сот» в качестве основных единиц сети радиодоступа. При таком конструкционном постулате сервис устройству предоставляется путем установления нисходящей и восходящей линий связи (Downlink/Uplink, DL/UL), несущих контрольный трафик и трафик данных, через БС, сообщающую сотам, где именно расположено устройство. Последние несколько лет различные тенденции указывают на нарушения этой «ячейко-ориентированной» структуры:

- Плотность размещения БС быстро растет, что обусловлено ростом гетерогенных сетей. Хотя уже при их наличии была стандартизирована 4G, но эта архитектура изначально не была предназначена для такой поддержки. Уплотнение сетей может потребовать некоторых серьезных изменений в 5G. Развертывание БС со значительно различающимися передающими мощностями и зонами покрытия вызывает, например, необходимость разделения нисходящей и восходящей линий связи таким образом, чтобы позволить соответствующей информации проходить через различные узловые станции .

- Потребность в дополнительном спектре неизбежно приводит к сосуществованию частотных диапазонов с кардинально различными характеристиками распространения в рамках одной и той же системы. В этом контексте предлагается концепция фантомных ячеек (сот), когда уровни данных и контроля разделяются: контрольная информация отправляется на высокомощные узлы на микроволновой частоте, а полезные данные передаются на маломощные узлы на частотах миллиметровых волн .

- Новая концепция, называемая «централизованной базовой полосой» (centralized baseband), связана с понятием облачных сетей радиодоступа и применима там, где виртуализация приводит к разделению между узлами и оборудованием, управляющим обработкой этих узлов . Аппаратное обеспечение, например, может динамически выделяться в пуле различных узлов в зависимости от показателей, определенных оператором.

- Новые классы сервисов могут потребовать полного пересмотра архитектуры. Текущие работы, если взглянуть на дизайн архитектуры, ранжируются от централизации или частичной централизации (например, посредством агрегаторов) до полного распределения (например, с помощью сжатого зондирования и/или многоскачковым образом (multihop — «передача с переприемом»)).

- Парадигмы совместных коммуникаций, таких как совместные многоточечная (Cooperative Multipoint, CoMP) или ретрансляционная, которые, хотя и потерпели неудачу, несмотря на первоначальный ажиотаж, тем не менее достаточно выгодны и могут потребовать пересмотра функций различных узлов . В контексте ретрансляции, к примеру, последние разработки в беспроводном сетевом кодировании предполагают такие принципы передачи, которые дают возможность восстановления некоторых потерь, связанных с полудуплексной ретрансляцией . Кроме того, недавние исследования указывают на вероятность использования полнодуплексных узловых точек для коммуникации малой дальности уже в не столь отдаленном будущем.

- Использование интеллектуальных устройств может повлиять и на сети радиодоступа. В частности, и интерфейс D2D, и «умное» кэширование (смарт-кэширование) вызывают переосмысление всей архитектуры, когда центр притяжения перемещается от ядра сети к ее периферии (устройства, локальные беспроводные прокси, ретрансляторы).

Рис. 2. Пример устройство-ориентированной архитектуры

Базируясь на этих тенденциях, мы считаем, что «ячейко-ориентированная» архитектура (архитектура, ориентированная на соты) должна трансформироваться в устройство-центричную: любые носимые (человеком или машиной) устройства должны иметь возможность коммуницировать, обмениваясь при этом разнообразными информационными потоками посредством нескольких возможных устройств (приемников) в гетерогенных узловых точках. Иными словами, совокупность сетевых узлов, обеспечивающих возможность подключения к данному устройству, а также функции этих узловых точек при определенном сеансе связи должны быть адаптированы к конкретному устройству и сессии. Согласно этой концепции, понятия восходящей и нисходящей линий связи, а также каналы управления и данных должны быть пересмотрены (рис. 2).

Хотя необходимость прорывных изменений в дизайне архитектуры и представляется очевидной, по-прежнему необходимы серьезные научные усилия, чтобы преобразовать полученные знания в последовательные и реалистичные предложения. Поскольку история инноваций показывает, что изменения в архитектуре часто приводят к крупным технологическим разрывам , мы считаем, что вышеперечисленные тенденции могут оказать серьезное влияние на развитие 5G.

Список литературы:

[] — What is Information Security? The Basics of Information Security

[] — Comparison Between Asymmetric and Symmetric Channel-Based Authentication for MIMO Systems

[] — A Physical Layer Security Scheme Employing Imaginary Receiver for Multiuser MIMO-OFDM Systems

[] — High security orthogonal factorized channel scrambling scheme with location information embedded for MIMO-based VLC system

[] — Mode Selection in MU-MIMO Downlink Networks: A Physical-Layer Security Perspective

[] — Virtual MIMO-based cooperative beamforming and jamming scheme for the clustered wireless sensor network security

[] — Physical Layer Authentication over MIMO Fading Wiretap Channels

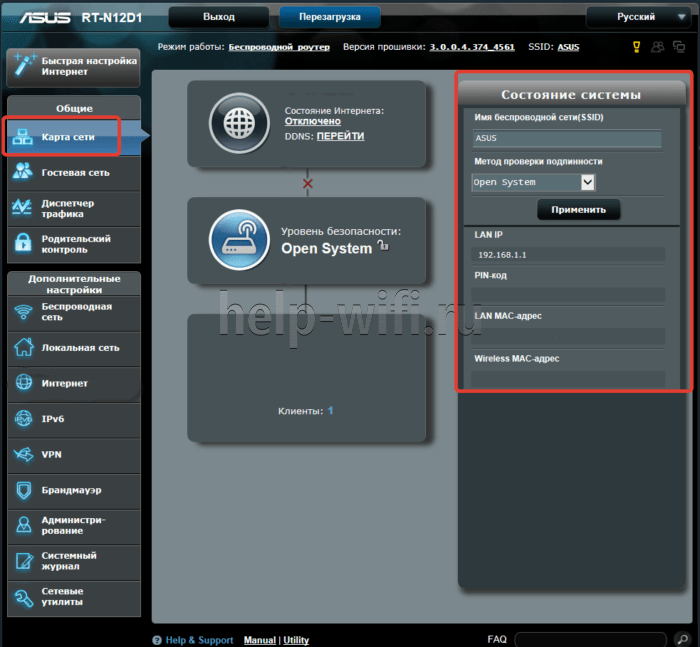

Параметры Wi-Fi сети и интернета

Внутри веб-интерфейса есть множество возможностей изменения параметров внутренней сети и того, как она общается с интернетом. Во-первых, это карта сети, где видны самые главные её свойства.

В средней части – состояние подключения. Как видно на картинке, оно отсутствует, сама система – открытая, без пароля, а к точке доступа подсоединён один клиент .

В правой части – имя точки вайфай, вид её защиты (открытая) и адрес шлюза , который служит для входа в конфигуратор. Здесь же можно управлять привязанными MAC-адресами.

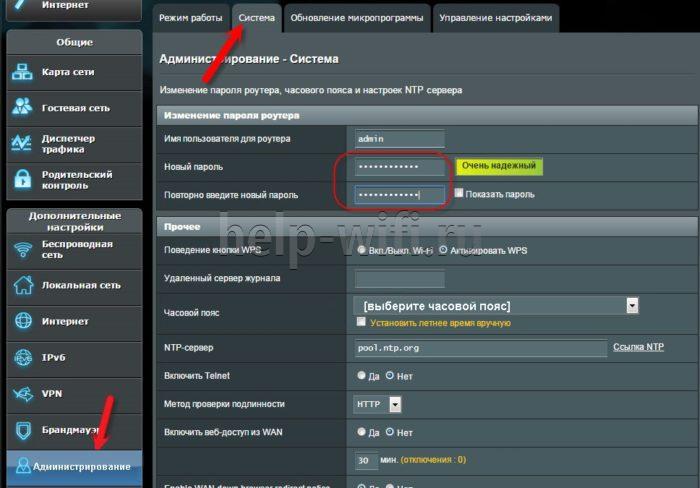

Вкладка «Администрирование» — ещё один источник данных о текущем подключении.

Во вкладке «Система» можно настроить несколько важных вещей:

- Изменение настроек входа для точки доступа Wi-Fi.

- Смена функции кнопки WPS , которая по умолчанию отвечает за мгновенное подключение новых клиентов к роутеру. Ниже также присутствует настройка длительности подключения с её помощью. По умолчанию таймер выставлен на 30 минут.

- Настройка внутреннего часового пояса — довольно важный параметр, в некоторых случаях современные браузеры вроде Google Chrome могут не подключаться к интернету именно из-за разницы в часовых поясах в одном из шлюзов.

Если роутер поддерживает технологию потокового телевидения, в его прошивке будет присутствовать и такой пункт. Как правильно сконфигурировать настройки роутера Asus для телевидения — далее в статье.

Их список можно просмотреть в мобильном приложении, если тапнуть на вкладку «Устройства» внизу экрана. Напротив каждого из них будет собственная иконка, которая либо покажет частоту, на которой камера или лампочка соединяется с хабом, либо его тип – например, планшет или устройство для хранения данных.

Автоматическая экспресс-настройка

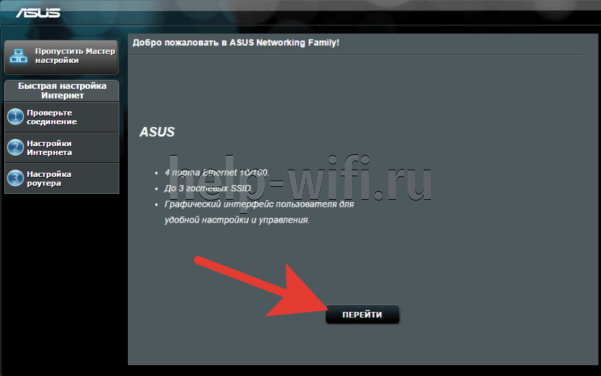

Кнопка Quick Internet Setup (QIS), отмеченная соответствующей подписью на предыдущей картинке, позволяет начать процесс моментальной настройки роутера Asus.

После нажатия на неё пользователь попадает на стартовый экран с описанием модели подключенного роутера и кнопкой «Перейти», отмеченной стрелочкой здесь.

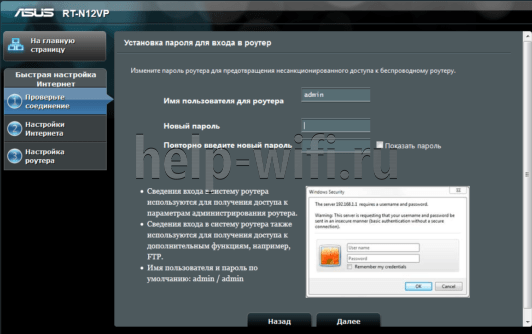

Вкладка «Проверьте соединение» поможет установить учётные данные администратора устройства. Пароль при этом должен отвечать критериям надёжности – быть длинным, содержать как прописные, так и строчные буквы, и специальные символы.

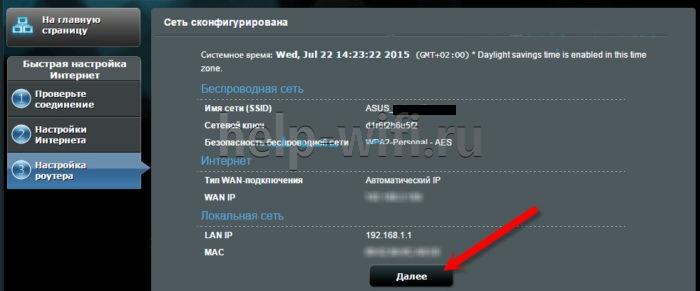

Во вкладке «Настройки роутера» нужно будет придумать название для своей точки доступа и тоже защитить её паролем (1). Далее просто нажать «Применить» (2) и роутер будет подключен к интернету буквально в течение нескольких секунд.

После этого нужно одноразово войти в систему с помощью данных, присвоенных на предыдущем шаге. Для этого на экране «Сеть сконфигурирована» нажать «Далее».

А после этого во всплывающем окне ввести соответствующие учётные данные и нажать «Вход в систему»:

Если провайдер присваивает все IP-адреса по DHCP (автоматически), больше никакие действия не нужны. Но в любом другом случае понадобится ручная настройка.

Что такое MU-MIMO и для чего он нужен?

Технология MU-MIMO означает » Многопользовательский MIMO «, Или также известный как» Многопользовательский, множественный ввод и множественный вывод «. Эта функция была включена в стандарт Wi-Fi 5 или также известный как Wi-Fi AC, однако она была необязательной, и многие маршрутизаторы с Wi-Fi 5 не имеют этой технологии, которая использовала бы только полосу частот 5 ГГц. , поскольку в диапазоне 2.4 ГГц мы все еще использовали Wi-Fi 4.

С запуском Wi-Fi 6 MU-MIMO доступен в обоих частотных диапазонах, как в популярном диапазоне 2.4 ГГц, так и в диапазоне 5 ГГц, поскольку у нас есть Wi-Fi 6 во всех диапазонах частот

Очень важной особенностью является то, что в дополнение к MU-MIMO технология формирования луча необходима для достижения хорошего покрытия. Обе технологии связаны, потому что они работают вместе в домашних и профессиональных маршрутизаторах

Краткое объяснение технологии Beamforming

С приходом Wi-Fi 5, который соответствует 802.11ac стандарт, как мы обсуждали ранее, Технология формирования луча тоже прибыл. Благодаря этому мы можем сфокусировать сигнал на подключенном приемнике. Таким образом, цель состоит в том, чтобы клиент получил лучшее покрытие, а также более высокую скорость беспроводной связи. На практике, используя технологию Beamforming, помимо обеспечения большего покрытия против маршрутизатора или точки доступа, не имеющей этой технологии, мы также добьемся немного большего диапазона Wi-Fi. Чтобы закончить этот раздел в отношении расстояния, вот что мы можем внести:

- Когда мы рядом с роутером или точкой доступа если нет стены или большого препятствия, мы не заметим никаких улучшений.

- В случае, если мы находимся на среднем расстоянии от роутера или точки доступа , именно здесь мы получим максимальную отдачу от технологии Beamforming. Таким образом, мы добьемся большего покрытия, а также большей скорости.

- Если мы находимся на очень большом расстоянии от роутера или точки доступа , мы не заметим большого улучшения, но возможно, что мы получим немного больше покрытия, с которым мы получим некоторую стабильность, но разница в скорости будет небольшой. Он способен одновременные передачи клиентам , в «восходящем» направлении, то есть от точки доступа к клиентам. Однако с Wi-Fi 6 MU-MIMO является двунаправленным, как для загрузки, так и для загрузки, и уже доступен на некоторых маршрутизаторах ASUS.

Очень распространенный пример значительного улучшения, которое приносит нам технология MU-MIMO, — это когда у нас есть маршрутизатор с тремя потоками данных, но мы подключаем клиентов из одного потока. Беспроводная сеть вместо того, чтобы работать с максимальной скоростью, которую обеспечивают эти три потока данных, будет работать с максимальной скоростью, которую обеспечивает один поток. Следовательно, мы не сможем в полной мере использовать реальный потенциал приобретенного нами беспроводного маршрутизатора.

С другой стороны, если мы используем технологию MU-MIMO, маршрутизатор может отправлять (и получать, если у нас есть двунаправленный MU-MIMO) поток данных каждому из клиентов. Таким образом, данные будут отправляться одновременно, и мы максимально используем доступную пропускную способность. Таким образом, три клиента будут отправлять и получать данные одновременно, параллельно, а не последовательно, как это происходит при использовании технологии SU-MIMO (однопользовательский MIMO). Вот вам пример того, как работают обе технологии.

На изображении выше мы можем ясно видеть, что производительность (общая сеть) утроилась при использовании технологии MU-MIMO. Кроме того, это не только позволит нам максимизировать пропускную способность, мы также сможем привлечь больше клиентов WiFi для передачи своих данных и сэкономить дополнительное время, отправляя данные клиентам одновременно. Мы должны помнить, что с Wi-Fi 6 MU-MIMO является двунаправленным, поэтому мы можем отправлять и получать данные одновременно.

Управление роутером с помощью мобильных приложений

– базовый инструмент управления роутерами семейства Кинетик.

С его помощью можно произвести первичную настройку Интернет-центра, проверить качество соединения и обновить прошивку устройства. Для доступа достаточно выбрать из списка своего провайдера и авторизоваться.

Приложение предоставляет более широкие возможности: удаленное управление маршрутизатором, контроль над всеми подключенными устройствами, а также распределение трафика и ограничение скорости соединений. В скором времени появится возможность управлять закачками через торрент-клиент «Transmission».

От пользовательских устройств не требуется наличие нескольких антенн

Как и в случае с технологией SU-MIMO, только беспроводные устройства со встроенной поддержкой MU-MIMO могут агрегировать потоки (скорость). Но, в отличие от ситуации с технологией SU-MIMO, беспроводным устройствам не обязательно требуется иметь несколько антенн, чтобы принимать MU-MIMO-потоки от беспроводных маршрутизаторов и точек доступа. Если беспроводное устройство оснащено только одной антенной, оно может принять только один MU-MIMO-поток данных от точки доступа, используя beamforming для улучшения приёма.

Большее количество антенн позволит беспроводному пользовательскому устройству принимать большее количество потоков данных одновременно (обычно из расчета один поток на одну антенну), что, безусловно, положительно скажется на производительности этого устройства. Однако, наличие нескольких антенн у пользовательского устройства негативно сказывается на потребляемой мощности и размере этого изделия, что критично для смартфонов.

Однако технология MU-MIMO предъявляет меньшие аппаратные требования к клиентским устройствам, чем обременительная в техническом плане технология SU-MIMO, то можно с уверенностью предположить, что производители гораздо охотнее станут оснащать свои ноутбуки и планшеты поддержкой технологии MU-MIMO.

Вспомним основы!

Радиоволны являются частным случаем электромагнитных волн — распространяющихся от источника возмущений электрического и магнитного поля. Они характеризуются тремя основными параметрами: волновым вектором, а также векторами напряжённости электрического и магнитного полей. Все три взаимно перпендикулярны между собой. Частотой волны при этом принято называть количество повторяющихся колебаний, укладывающихся в единицу времени.

Всё это общеизвестные факты. Однако чтобы дойти до конца, начать мы вынуждены с самого начала.

На условной шкале частотных диапазонов электромагнитного излучения радиодиапазон занимает самую нижнюю (низкочастотную) часть. К нему относятся электромагнитные волны с частотой колебаний от 3 Гц до 3000 ГГц. Все прочие диапазоны, включая видимый свет, имеют гораздо более высокую частоту.

Чем выше частота, тем большую энергию можно сообщить радиоволне, однако вместе с тем она хуже огибает препятствия и быстрее затухает. Верно и обратное. С учётом этих особенностей для работы Wi-Fi были выбраны два основных частотных диапазона — 2,4 ГГц (полоса частот от 2,4000 до 2,4835 ГГц) и 5 ГГц (полосы частот 5,170—5,330, 5,490—5,730 и 5,735—5,835 ГГц).

Радиоволны распространяются во все стороны, и для того, чтобы сообщения не влияли друг на друга из-за эффекта интерференции, частотную полосу принято разбивать на отдельные узкие отрезки — каналы с той или иной полосой пропускания. На схеме выше видно, что находящиеся по соседству каналы 1 и 2 с полосой пропускания 20 МГц будут мешать друг другу, а 1 и 6 — не будут.

Сигнал внутри канала передаётся с помощью радиоволны на определённой несущей частоте. Для передачи информации параметры волны могут модулироваться по частоте, амплитуде или фазе.

Гибкое расположение поднесущих и фреймовая структура

Работа в нескольких полосах частот — от уже существующих полос сотовой связи, лежащих ниже частоты 3 ГГц, до более широких полос в области 3–5 ГГц и до диапазона миллиметровых волн — является новым аспектом 5G NR. На рис. 3 показаны выделенные на настоящий момент полосы частот, предназначенные для работы NR выше частоты 6 ГГц.

Рис. 3. Полосы частот 5G NR, выделенные выше частоты 6 ГГц

При увеличении частоты несущей растет не только число обслуживаемых каналов и скорость передачи данных , но и фазовый шум системы. Например, разница в фазовом шуме между несущими на частотах 1 и 28 ГГц составляет около 20 дБ. Для приемника миллиметровых волн с узким фиксированным разнесением поднесущих (subcarrier spacing, SCS) и длительностью символа, принятого для LTE, такое увеличение затрудняет демодуляцию сигнала OFDM. Кроме того, у перемещающихся пользователей, из-за доплеровского сдвига, временной параметр по когерентности канала по мере повышения несущей частоты уменьшается, а это означает, что у системы на более высоких несущих частотах меньше времени для измерения канала и завершения передачи в одном слоте. Использование узкого расстояния между поднесущими в миллиметровом диапазоне приводит к недопустимо большому значению вектора ошибок со значительным ухудшением производительности. Поэтому здесь, в отличие от систем LTE, используют переменный коэффициент разнесения поднесущих или так называемую масштабируемую нумерологию (scalable numerology).

Итак, чтобы избежать вышеописанной ситуации, в технологии 5G NR, в отличие от сетей LTE, где предусмотрено единое спектральное распределение поднесущих, применяются OFDM-сигналы с поднесущими с варьируемым разнесением — 15 (соответствует сетям LTE), 30, 60, 120 и 240 кГц . Использование в технологии сотовой связи масштабируемой нумерологии открывает широкие возможности для гибкой настройки сети при предоставлении тех или иных услуг, например для приложений, критичных к уровню задержек (Ultra-Reliable Low-Latency Communications, URLCC — предоставление высоконадежного соединения с очень низкой задержкой передачи данных). Здесь уместно использовать поднесущие с широким спектром при меньшей длительности символа, и наоборот, при передаче трафика для широкополосного доступа в Интернет и низкоскоростного трафика «Интернета вещей» — использовать «узкие» спектральные модели поднесущих.

Для решения описанных выше проблем консорциум разработчиков спецификации для мобильной телефонии 3GPP стандартизировал переменный коэффициент разнесения поднесущих, который варьирует зазор в спектре между ортогональными поднесущими, начиная с интервала 15 кГц, предназначенного для LTE, и заканчивая интервалом 30, 60 или 120 кГц для диапазона миллиметровых волн. Применение нумерологии LTE гарантирует, что развертывание 5G NR будет мирно сосуществовать и согласовываться по временным форматам с сетями LTE.

Фреймовая структура 5G NR

В 5G NR для передачи данных используется фреймовая структура, описанная в :

- в 5G NR передача данных в восходящем (Uplink) и нисходящем (Downlink) направлениях организуется на основе фреймов длительностью Tf = 10 мс;

- каждый фрейм делится на 10 субфреймов, длительностью Tsf = 1 мс каждый;

- также каждый субфрейм делится на два полуфрейма (half-frame 0 и half-frame 1);

- каждый субфрейм делится на слоты (slot); количество слотов определяется шириной спектра поднесущей (или нумерологией) и составляет 1, 2, 4, 8 или 16 слотов (в отличие от сетей LTE-FDD, где используется единая структура с двумя слотами на каждый субфрейм).

Применение панельных антенн для работы в сетях 4G

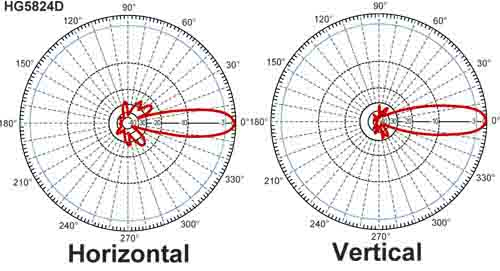

На сегодня рынок предлагает множество антенн, конструктивное исполнение которых значительно варьируется от таких параметров, как диаграмма направленности и рабочий частотный диапазон. Касательно первого: угол раскрытия основного лепестка варьируется в пределах от 30 до 90 градусов, для сотовых антенн — обычно от 60 до 75 градусов. Также вклад в направленность вносит угол наклона, который может быть как регулируемый как механическим путем (вертикальная плоскость), так и стационарным, установленный заводом-изготовителем (горизонтальная плоскость).

Второй параметр как раз определяет частотную селективность антенны (о чем упоминалось ранее) и для сетей 4G диапазон может быть самым разным (от 800 МГц и выше), некоторые сотовые вышки работают сразу на нескольких значениях, например, для LTE это могут быть линии 700 МГц, 800 МГц, 2600 МГц. Если необходимо включение 3G, дополнительно используется полоса 2100 МГц. Естественно, что это требует разделения как в плоскостях поляризации, так и пространственное, а также разных направленностей. Это неизбежно приведет к огромному видовому разнообразию устройств, что и можно наблюдать на рынке.