Simple keylogger– простой клавиатурный шпион для windows, linux и mac

Содержание:

- Автоматические уведомления

- Что такое кейлоггер

- Принципы построения кейлоггеров

- Прочее

- Технические характеристики

- Elite Keylogger for Windows

- Функции кейлоггеров, устанавливаемых на электронные устройства

- По каким принципам работают кейлоггеры?

- Часть 1: KidsGuard Pro Кейлоггер для Android

- Для чего нужны легальные кейлоггеры?

- Как проверить наличие клавиатурных шпионов и удалить их с компьютера?

- Особенности выбора

- Противодействие динамическому анализу

- Классификация кейлоггеров

- Выводы

Автоматические уведомления

В системе учёта рабочего времени Kickidler реализована функция автоматических уведомлений о нарушениях на рабочем месте. Опоздания, простои, запуск игр и приложений, посещение запрещенных Интернет-ресурсов или что-то другое – всплывающее уведомление сразу напомнит работнику о том, что он занят не тем, чем должен. Сотрудник слишком долго работает без перерывов? Уведомление также подскажет, что пора сделать перерыв. Гибкие настройки программы позволят настроить уведомления индивидуально для каждого сотрудника или отдела, а также дублировать алерты о нарушениях на почту руководителя. Автоматические уведомления – эффективный инструмент повышения самодисциплины сотрудников за компьютерами, который отлично подойдет, как сотрудникам, работающим в офисе, так и удаленным работникам.

Только у нас: система Kickidler сама подскажет сотруднику о нарушении. Это куда более мягкий и демократичный способ организации контроля сравнительно с взысканиями или другими дисциплинарными мерами.

- Отправка уведомлений в автоматическом режиме.

- Возможность гибких настроек инструмента.

- Отправка алертов на почту руководителя.

Что такое кейлоггер

В переводе с английского keylogger — это регистратор нажатий клавиш. В большинстве источников можно найти следующее определение кейлоггера: кейлоггер (клавиатурный шпион) — программное обеспечение, основным назначением которого является скрытый мониторинг нажатий клавиш и ведение журнала этих нажатий. Это определение не совсем верно, так как в качестве кейлоггеров может использоваться как программное обеспечение, так и аппаратные средства

Аппаратные кейлоггеры встречаются значительно реже, чем программные, однако при защите важной информации о них ни в коем случае нельзя забывать

Перехват нажатий клавиш может использоваться обычными программами и часто применяется для вызова функций программы из другого приложения с помощью «горячих клавиш» (hotkeys) или, например, для переключения неправильной раскладки клавиатуры (как Keyboard Ninja). Существует масса легального ПО, которое используется администраторами для наблюдения за тем, что делает работник в течение дня, или для наблюдения пользователем за активностью посторонних людей на своем компьютере. Однако где проходит грань между «законным» использованием «легального» ПО и его использованием в криминальных целях? То же «легальное» ПО зачастую используется и в целях умышленного похищения секретных данных пользователя — например, паролей.

Большинство существующих на данный момент кейлоггеров считаются «легальными» и свободно продаются, так как разработчики декларируют множество причин для использования кейлоггеров, например:

- для родителей: отслеживание действий детей в Интернете и оповещение родителей в случае попыток зайти на сайты «для взрослых» (parental control);

- для ревнивых супругов: отслеживание действий своей половины в Сети в случае подозрения на «виртуальную измену»;

- для службы безопасности организации: отслеживание фактов нецелевого использования персональных компьютеров, их использования в нерабочее время;

- для службы безопасности организации: отслеживание фактов набора на клавиатуре критичных слов и словосочетаний, которые составляют коммерческую тайну организации, и разглашение которых может привести к материальному или иному ущербу для организации;

- для различных служб безопасности: проведение анализа и расследования инцидентов, связанных с использование персональных компьютеров;

- другие причины.

Однако это скорее привычное, чем объективное положение вещей, так как для решения всех указанных задач существуют и другие способы, а ЛЮБОЙ легальный кейлоггер может использоваться во вредоносных целях, и в последнее время именно кража информации пользователей различных систем онлайновых платежей стала, к сожалению, главным применением кейлоггеров (для этих же целей вирусописателями постоянно разрабатываются новые троянцы-кейлоггеры).

Кроме того, многие кейлоггеры прячут себя в системе (т.к. имеют функции руткита), что значительно облегчает их использование в преступных целях. Такое использование делает задачу обнаружения кейлоггеров одной из приоритетных для антивирусных компаний. В классификации вредоносных программ «Лаборатории Касперского» существует специальная категория Trojan-Spy (шпионские программы), в которую попадают программы, содержащие функции клавиатурных шпионов. Согласно определению Trojan-Spy, «эти троянцы осуществляют электронный шпионаж: вводимая с клавиатуры зараженного компьютера информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в какой-либо файл на диске и периодически отправляются злоумышленнику».

Принципы построения кейлоггеров

Принципиальная идея кейлоггера состоит в том, чтобы внедриться между любыми двумя звеньями в цепи прохождения сигнала от нажатия пользователем клавиш на клавиатуре до появления символов на экране — это может быть видеонаблюдение, аппаратные «жучки» в самой клавиатуре, на проводе или в системном блоке компьютера, перехват запросов ввода-вывода, подмена системного драйвера клавиатуры, драйвер-фильтр в клавиатурном стеке, перехват функций ядра любым способом (подменой адресов в системных таблицах, сплайсингом кода функции и т.п.), перехват функций DLL в пользовательском режиме, наконец, опрос клавиатуры стандартным задокументированным способом.

Однако практика показывает, что чем сложнее подход, тем менее вероятно его применение в широкораспространяемых троянских программах и более вероятно его использование в целевых троянцах для кражи корпоративной финансовой информации.

Все кейлоггеры можно условно разделить на аппаратные и программные. Первые представляют собой небольшие устройства, которые могут быть закреплены на клавиатуре, проводе или в системном блоке компьютера. Вторые — это специально написанные программы, предназначенные для отслеживания нажатий клавиш на клавиатуре и ведения журнала нажатых клавиш.

Наиболее популярные технические подходы к построению программных кейлоггеров:

- системная ловушка на сообщения о нажатии клавиш клавиатуры (устанавливается с помощью функции WinAPI SetWindowsHook, для того чтобы перехватить сообщения, посылаемые оконной процедуре, — чаще всего пишется на C);

- циклический опрос клавиатуры (с помощью функции WinAPI Get(Async)KeyState, GetKeyboardState — чаще всего пишется на VisualBasic, реже на Borland Delphi);

- драйвер-фильтр стека клавиатурных драйверов ОС Windows (требует специальных знаний, пишется на C).

Мы очень детально рассмотрим различные методы построения кейлоггеров во второй части нашей статьи. Пока же приведем немного статистики.

Примерное распределение указанных типов кейлоггеров показано на следующей диаграмме:

В последнее время отмечается тенденция использования в кейлоггерах методов сокрытия (маскировки) своих файлов — так, чтобы их нельзя было найти вручную или с помощью антивирусного сканера. Такие методы принято называть rootkit-технологиями. Можно выделить два основных типа технологий сокрытия, используемых кейллоггерами:

- с использованием методов сокрытия пользовательского режима (UserMode);

- с использованием методов сокрытия режима ядра операционной системы (KernelMode).

Примерное распределение используемых кейлоггерами технологий сокрытия показано на следующей диаграмме:

Прочее

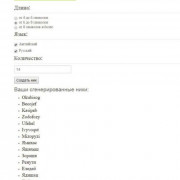

Последний раздел в нашей сравнительной таблице, еще один максимум для всех в одном Кейлоггере. Мало того, что пользователь может настроить все функции, такие как ограничение на посещение или запуск заранее определенных веб-сайтов или программ, или мониторинг планировщиком или реакцией на заранее заданное ключевое слово, он также может сделать это на одном из 12 языков. Арсенал всего в одном Кейлоггере содержит английский, чешский, немецкий, французский, голландский, португальский, испанский, итальянский, шведский, норвежский, турецкий и польский языки, так что программа может быть понятна практически любому человеку в мире. Опять 66 баллов из 108 !

Технические характеристики

Для упрощения процесса выбора программного обеспечения в таблице, размещенной ниже, приведены основные сравнительные характеристики всех программ, включенных в ТОП.

| Название | Тип лицензии | Тип собираемой информации | Функционал | Дизайн |

|---|---|---|---|---|

| SC-KeyLog | Бесплатно | Вся | Широкий | Упрощенный |

| WideStep Handy Keylogger | Бесплатно/Платно | Вся | Широкий | Улучшенный |

| Actual Spy | Платно | Вся | Очень широкий | Стандартный |

| EliteKeylogger | Платно | Вся | Широкий | Стандартный |

| The Rat! | Бесплатно/Платно | Меньше, чем в предыдущих | Довольно широкий | Неэстетичный |

| SPYGO | Бесплатно | В зависимости от версии | В зависимости от версии | Стандартное оформление Windows |

| Ardamax Keylogger 2.9 | Бесплатно | С клавиатуры | Суженный | Упрощенный |

| NS Keylogger Personal Monitor 3.8 | Бесплатно | Вся | Суженный | Упрощенный |

| KGB Spy | Платно | С клавиатуры+ открытые программы | Узкий | Простой |

| Golden Keylogger 1.32 | Бесплатно | С клавиатуры | Очень узкий | Простой |

Основываясь на характеристиках из этой таблицы легко выбрать максимально подходящую под конкретные требования программу.

Подробнее об этих утилитах же рассказано ниже.

Elite Keylogger for Windows

Price: 7-Day Free Trial; Pro version costs $79 (Windows), $49 (Mac)System requirements: Windows XP/Vista/7/8/10 32bit or 64bit or Mac OS X 10.6.8+Download Free version: https://www.elitekeyloggers.com/

Elite Keylogger for Windows is among the most popular Windows 10 keyloggers. Elite Keylogger users praise how easy it is to install and use. In case Elite Keylogger runs into any problems, they can contact remote support, which is available around the clock to help with any issues. Sometimes it’s necessary to log keys without being detected, and Elite Keylogger excels in this regard, working silently in the background without affecting the performance of the system.

Elite Keylogger for Windows has a sibling keylogger app for Mac. It’s by far the best keylogger software for Mac, so check that out if you own a Mac computer.

Функции кейлоггеров, устанавливаемых на электронные устройства

Устанавливаемое программное обеспечение обладает следующими функциями:

- Фиксация времени, которое сотрудник компании или ребенок проводит возле монитора;

- Перечень регулярно используемых сайтов и приложений;

- Мониторинг за активностью пользователей в режиме реального времени;

- Анализ продуктивности работы;

- Определение геолокации телефона;

- Дистанционный мониторинг за деятельностью, осуществляемой на персональном компьютере или смартфоне.

Существует множество программ, отслеживающих активность пользователя

При выборе конкретной обращают внимание на необходимые функции

По каким принципам работают кейлоггеры?

Вообще, их общий принцип работы — внедриться в процесс прохождения сигнала от нажатия клавиши до появления символа на экране.

Клавиатурная ловушка

Самым частый вариант – установка клавиатурных ловушек — хуки В Windows хук — это перехват сообщений системы с использованием особого механизма Win32API. Большая часть клавиатурных шпионов этого типа пользуются хуком WH_Keyboard. Также может быть использован хук WH_JOURNALRECORD. Разница в том, что WH_JOURNALRECORD не требует наличия отдельной динамической библиотеки (DLL), упрощая распространение это вредоносного софта по сети.

Опрос состояния клавиатуры Очень простой метод заключается в цикличном опросе состояния клавиатуры с большой скоростью. Не требуется внедрения DLL в GUI-процессы (GUI – графический пользовательский интерфейс). Недостаток подобных клавиатурных шпионов — в необходимости периодического опроса состояния клавиатуры с достаточно высокой скоростью (10-20 опросов в секунду).

Кейлоггер на базе драйвера Метод более эффективный, по сравнению с описанными. Как минимум, метод возможно реализовать 2 способами: написать и установить в систему своего драйвера клавиатуры вместо штатного или установить драйвер-фильтр.

Клавиатурные ловушки составляют подавляющее большинство среди всех кейлоггеров.

Шпион-rootkit Может быть реализован и в UserMode, и в режиме ядра (KernelMode). В UserMode слежение за клавиатурным вводом осуществляется за счет перехвата обмена процесса csrss.exe драйвером клавиатуры или при помощи слежения за вызовами API-функций типа GetMessage и PeekMessage. Часто от такого шпиона не спасает и экранная клавиатура, которую пытаются преподносить как средство от кейлоггеров любого типа.

Аппаратные клавиатурные устройства противопоставлены программным средствам шпионажа и их нельзя обнаружить  программными методами.

программными методами.

Как реализовано:

- Устанавливаются устройства слежения в разрыв кабеля клавиатуры (например, устройство в виде переходника PS/2);

- Устройство слежения может быть встроено в клавиатуру;

- И просто визуальное наблюдение за клавиатурой (например, миниатюрная камера, находящаяся над панелью ввод данных банкомата).

Часть 1: KidsGuard Pro Кейлоггер для Android

Наше другое любимое приложение Android Keylogger это KidsGuard Pro, так как этот мощный инструмент мониторинга оснащен функцией Keylogger. Это просто в использовании. Вы можете отслеживать с веб-портала, используя кейлоггер, предоставленный KidsGuard, Наиболее важным является то, что значок приложения исчезнет с главного экрана после запуска приложения. Он будет превращен в невидимое программное обеспечение.

KidsGuard Pro, бесплатный кейлоггер для Android может вести учет всех действий, которые выполняются на целевом смартфоне, а также на любом устройстве. Мало того, вы можете Взломать Facebook без опроса, просматривать личные фотографии в Facebook и просматривать личные профили в Facebook & отслеживать целевое устройство через веб-браузер с помощью этого приложения. В настоящее время технологии предлагают жизненно важные решения, которые действительно могут помочь вам отслеживать людей. Приложения Keylogger особенно полезны в случае кризисной ситуации.

KidsGuard Pro также имеет различные другие полезные функции для удаленного мониторинга ваших детей: отслеживание истории местоположений, отслеживание журнала вызовов, отслеживание истории просмотров, фотографии, чтение сообщений, снимок экрана и предварительный просмотр видео. И он также поддерживает мониторинг всех социальных сетей, таких как Kik, WhatsApp, Line, Instagram, Wechat, Facebook и т. Д.

Существует бесплатная пробная версия, доступная в течение трех дней. Что касается цены, она доступна за $ 29.95 в месяц. Просто попробуй сам.

Для чего нужны легальные кейлоггеры?

Их главное назначение — это отслеживание действий пользователя при работе за компьютером. Не секрет,

что крупные корпорации особенно беспокоятся о сохранности конфиденциальных данных и о предотвращении утечек информации. Проблемы информационной безопасности предприятия, не решенные на начальном этапе, впоследствии могут привести к огромным репутационным

и финансовым потерям. Программа-шпион поможет вовремя предотвратить попытку взлома или отследить злоумышленника по горячим следам.

Еще одна цель использования таких систем — это мониторинг действий сотрудников для оценки их эффективности. Данные, собранные учетными программами, помогут выявить перспективных специалистов и снизить издержки предприятия за счет отказа от услуг непродуктивных

работников.

Наконец, системы контроля оказывают неоценимую помощь в расследовании любых инцидентов

Начиная с

модификации или удаления важного документа и заканчивая срывом сроков серьезного проекта. Специалист по безопасности или руководитель подразделения,

владеющий сведениями о последовательности операций пользователей, без труда найдет того, кто должен понести заслуженную ответственность за действия,

повредившие имиджу или финансовой стабильности компании.

Система контроля и учета действий сотрудников Bitcop — это настоящее недремлющее око, которое ненавязчиво и неявно для пользователей протоколирует

все их действия на компьютере в течение рабочего дня. Масштабируемость приложения позволит охватить мониторингом всю территориально распределенную

сеть крупного предприятия, включая иногородние предприятия и персонал, работающий дистанционно.

В зависимости от политики безопасности, которой придерживается заказчик, базы данных Bitcop могут размещаться исключительно на внутренних серверах

предприятия (коробочная версия) или же храниться в облаке. Сохранение поисковых запросов, периодические снимки рабочего экрана, протоколирование

интервалов работы с различным программным обеспечением, собственно перехват нажатия клавиш (только для коробочного решения) и другие

возможности Bitcop превратили систему в настоящего секьюрити, который бдительно следит за операциями пользователей и мгновенно уведомляет

ответственное лицо о сомнительных действиях.

Как проверить наличие клавиатурных шпионов и удалить их с компьютера?

Поскольку кейлоггеры используются как законные, так и незаконные, вам должно быть интересно, как можно проверить наличие кейлоггеров и как их удалить.

Некоторые кейлоггеры очень сложны и используют очень сложные методы, чтобы скрыть законные процессы, работающие в фоновом режиме.

Сканирование этих клавиатурных шпионов зачастую практически невозможно.

Более простые кейлоггеры могут быть обнаружены и удалены.

Вот несколько способов проверить наличие клавиатурных шпионов и удалить их.

1. Проанализируйте процесс «Winlogon.exe» с помощью диспетчера задач

«Winlogon.exe» — важный компонент операционной системы Windows.

Это процесс, который обрабатывает загрузку профиля пользователя при входе в систему.

Он также обрабатывает безопасную последовательность внимания.

Это комбинация клавиш «CTRL + ALT + DELETE», которую нужно было нажать в старых версиях Windows перед входом в систему.

Это гарантирует, что вы входите на безопасный рабочий стол, и никакая другая программа не выдает себя за диалоговое окно входа или не отслеживает вводимый вами пароль.

В Windows Vista и более новых версиях роли этого процесса существенно изменились (CTRL + SHIFT + ESC).

Этот процесс часто становится мишенью во время атак на систему безопасности, которые изменяют его функции и увеличивают использование памяти, что служит признаком того, что процесс скомпрометирован.

Кроме того, если существуют два или более повторяющихся процесса Winlogon.exe, один из процессов может быть функцией кейлоггера, а диспетчер задач может использоваться для завершения процесса.

Вы можете сделать это, нажав комбинацию клавиш «CTRL + SHIFT + ESC» (в Windows 7,8 и 10), чтобы открыть диспетчер задач.

Выберите вкладку «Процессы».

Если вы обнаружите два или более экземпляра процесса Winlogon.exe, щелкните процесс с повторяющимся номером, чтобы выбрать его, и нажмите «Завершить процесс», чтобы завершить его.

2. Установленные программы

Если злоумышленник неосторожен и не скрывает кейлоггер, его можно обнаружить в списке установленных программ.

Вы можете нажать «Пуск» и перейти в «Панель управления».

Выберите «Программы и компоненты» или «Удалить программу».

Вам будет представлен список программ и программного обеспечения, установленных на вашем компьютере.

Проверьте список на наличие программ, которые вы не устанавливали.

Если вы найдете какую-либо «отстойную» программу, щелкните ее правой кнопкой мыши и выберите «Удалить».

3. Анти-кейлоггеры

Это программное обеспечение, предназначенное для поиска кейлоггеров в вашей системе.

Они, как правило, более эффективны, чем обычные антивирусные программы, поскольку разработаны специально для обнаружения клавиатурных шпионов.

Обычно они сравнивают все файлы на вашем компьютере с базой данных клавиатурных шпионов.

Любое подобное поведение, обнаруженное при сравнении, может указать на потенциального кейлоггера.

Если кейлоггер очень сложный, антикейлоггеры могут не обнаружить их.

Антикейлоггеры будут часто использоваться на общедоступных компьютерах в интересах безопасности пользователей.

Эти компьютеры более восприимчивы к такому программному обеспечению и, следовательно, часто должны регулярно запускать программу антикейлоггера, чтобы гарантировать, что они не заражены и безопасны для публичного использования.

Сами пользователи также должны прибегать к мерам безопасности для защиты своих данных и конфиденциальности.

4. Антишпионское ПО и антивирусные программы

Многие из этих программ начали добавлять известные кейлоггеры в свои базы данных, и вы должны следить за тем, чтобы ваши базы данных всегда обновлялись, чтобы включать последние дополнения.

Эти программы могут проверять наличие программных клавиатурных шпионов и очищать, отключать или помещать их в карантин.

Обнаружение может быть затруднено, если вредоносная программа или вирус с кейлоггером очень сложен и скрывается как законное программное обеспечение.

Кроме того, антивирусные программы с меньшими разрешениями и привилегиями не смогут обнаружить кейлоггер с более высокими привилегиями.

Например, шпионская программа с привилегиями только на уровне пользователя не может обнаружить кейлоггер на уровне ядра.

Многие антивирусные программы классифицируют кейлоггеры как потенциально вредоносные или потенциально нежелательные.

Следовательно, вы должны убедиться, что программа обнаруживает такое программное обеспечение по умолчанию.

В противном случае вам может потребоваться соответствующая настройка антивирусной программы.

Особенности выбора

Что же такое по своей сути клавиатурный шпион? Это программа, которая, строго говоря, напрямую никак не связана с клавиатурой.

Она устанавливается в память компьютера и действует на жестком диске. Часто признаков ее деятельности не видно на компьютере, если не искать их целенаправленно.

Такая программа косвенно взаимодействует с клавиатурой, то есть работает с программой на ПК, которая преобразует сигналы, поступающие на процессор в результате нажатия кнопок, в текст при печати.

То есть, направлено действие такого софта на сбор информации, вводимой через клавиатуру.

Такие утилиты бывают разного типа – с помощью некоторых можно просмотреть весь набранный с клавиатуры текст, с помощью других – только тот, что был набран в браузере или в каком либо выбранном приложении.

Некоторые программы предоставляют возможность настройки таких показателей, другие нет.

Также они отличаются друг от друга по степени скрытности. Например, деятельность одних очевидна, на Рабочем столе остается ярлык и т. д., такие программы подойдут для контроля деятельности, например, детей.

Следы присутствия и деятельности других не заметны вовсе – они действуют скрыто и подойдут для установки на чужой компьютер, когда факт установки необходимо скрыть от стороннего пользователя.

Учитывая такое разнообразие, выбрать максимально подходящий софт может быть достаточно сложно.

В данном материале представлен ТОП лучших программ, которые можно использовать для этой цели. Среди них проще выбрать подходящую.

Противодействие динамическому анализу

- Проверка нахождения процесса под анализом

Осуществляется с помощью поиска процессов taskmgr, ProcessHacker, procexp64, procexp, procmon. Если найден хотя бы один, ВПО завершает работу. - Проверка нахождения в виртуальной среде

Осуществляется с помощью поиска процессов vmtoolsd, VGAuthService, vmacthlp, VBoxService, VBoxTray. Если найден хотя бы один, ВПО завершает работу. - Засыпание на 5 секунд

- Демонстрация диалоговых окон различных типов

Может быть использовано для обхода некоторых песочниц. - Обход UAC

Выполняется через редактирование ключа реестра EnableLUA в настройках групповой политики. - Применение атрибута «Скрытный» для текущего файла.

- Возможность выполнить удаление текущего файла.

Классификация кейлоггеров

Кейлоггеры классифицируются по многим признакам: по виду, месту хранения журнала, варианту его отправки, методу применения. По способу реализации угрозы различают кейлоггеры аппаратные, программные, акустические. Так как акустические кейлоггеры встречаются сравнительно редко, остановимся на характеристике первых двух видов.

Аппаратный кейлоггер — это устройство малых размеров, подключаемое к ПК или внедряемое в него. Шпиона трудно обнаружить из-за труднодоступного расположения, малых размеров, схожести с обычным оборудованием для компьютеров. Например, компактный модуль, внешне похожий на переходник, устанавливают между кабелем клавиатуры и системным блоком; такое наружное приспособление может подключить любой пользователь (а затем и снять его в любое время, подсоединить к другому компьютеру и считать информацию). Существует визуальное наблюдение за клавиатурой, например за панелью банкомата, где вводится PIN-код. В данной ситуации роль аппаратного кейлоггера играет видеокамера.

В других случаях шпион является внутренним. Например, очень маленький аппарат может встраиваться в разрыв кабеля клавиатуры и покрываться изоляцией. При свободном доступе к машине кейлоггер легко впаивается в микросхему клавиатуры или материнскую плату. Внутренние кейлоггеры не видны обычным пользователям и даже не всегда распознаются ИТ-специалистами при детальном исследовании внутренностей ноутбука или системного блока ПК. Бывают и бесконтактные электромагнитные кейлоггеры. Их можно крепить к кабелю клавиатуры. В таком случае устройство похоже на стандартный фильтр помех и не вызывает подозрений.

Аппаратные кейлоггеры наружного и внутреннего вида (кроме бесконтактных) не нуждаются в источнике питания, так как подключены к ПК, а их внутренняя память может сохранять до 20 млн нажатий клавиш. Устройство не обнаруживается антивирусными программами, так что считывание информации с клавиш может происходить в течение длительного периода времени. Однако у аппаратных клавиатурных шпионов есть и недостатки:

- устройство нельзя установить удаленно;

- объем памяти хоть и велик, но ограничен;

- для снятия данных нужно получить приспособление обратно, если у компьютера нет модуля Wi-Fi.

Программные кейлоггеры (keyloggers) не имеют этих ограничений и потому особенно популярны. В этом случае шпион имеет вид приложения для операционной системы, которое работает в скрытом режиме (без графического интерфейса) и записывает перехваченные сведения в файл журнала, впоследствии высылая последний хозяину через интернет.

Такие кейлоггеры не только записывают нажатия клавиш, но и фиксируют движения мыши, считывают данные из окон других программ, выполняют съемку экрана. Программный шпион перехватывает принятые и отправленные электронные письма, записывает изображения с камеры и звук с микрофона, если таковые подключены к компьютерному устройству. Приложение способно следить за файловой активностью, записывать задания, которые отправляются на печать, и т.п.

Выводы

В данной статье мы рассмотрели принципы построения и использования кейлоггеров — программных и аппаратных средств, используемых для мониторинга нажатия клавиш клавиатуры.

- Несмотря на то что производители кейлоггеров позиционируют их как легальное ПО, большинство кейлоггеров может быть использовано для кражи персональной информации пользователей и осуществления экономического и политического шпионажа.

- В настоящее время кейлоггеры, наряду с фишингом и методами социальной инженерии, являются одним из главных методов электронного мошенничества.

- Компании, работающие в сфере компьютерной безопасности, фиксируют стремительный рост числа вредоносных программ, имеющих функциональность кейлоггера.

- Отмечается тенденция добавления в программные кейлоггеры rootkit-технологий, назначение которых — скрыть файлы кейлоггера так, чтобы они не были видны ни пользователю, ни антивирусному сканеру.

- Обнаружить факт шпионажа с помощью кейлоггеров можно только с использованием специализированных средств защиты.

- Для защиты от кейлоггеров следует использовать многоуровневую защиту:

- традиционные антивирусные продукты, в которых необходимо включить функцию детектирования потенциально опасного программного обеспечения (во многих продуктах по умолчанию отключена);

- средства проактивной защиты — для защиты от новых модификаций кейлоггеров;

- виртуальную клавиатуру или системы генерации одноразовых паролей для защиты от программных и аппаратных кейлоггеров.

Продолжение: Клавиатурные шпионы. Варианты реализации кейлоггеров в ОС Windows. Часть II