Краткая история компьютерных вирусов, и что сулит нам будущее

Содержание:

- Sasser

- Классификация вирусов по способу маскировки

- Storm Worm

- 13.1. Что такое компьютерный вирус

- SQL Slammer

- Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

- Способы и методы защиты от вредоносных программ

- Антивирусные программы

- Атаки на IoT-устройства

- Как появились компьютерные вирусы

- CIH («Чернобыль»)

- Загрузочно-файловые вирусы

- Новые и экзотические вирусы

- Оспа

- Brain

- Sobig F

- Файловые вирусы

Sasser

Третий в списке — вирус Sasser, который специально ориентирован на компьютерные сети, работающие под управлением устаревших операционок, таких как Windows XP и Windows 2000. Он распространяется через сетевой порт, который считается уязвимым для атак компьютерных вирусов и славится своей ненадежностью в связи с тем, что использование сетевого порта как средства для распространения вируса означает, что он может распространяться без вмешательства пользователя.

Когда вычислительное устройство заражено вирусом Sasser, будет появляться всплывающее окно, сообщая, что система начнет необратимое закрытие через 1 минуту. Всплывающее окно называется Sasser, что является сокращением от Local Security Authority Subsystem Service (LSASS).

Классификация вирусов по способу маскировки

При создании копий для маскировки могут применяться следующие технологии:

Шифрование — вирус состоит из двух функциональных кусков: собственно вирус и шифратор. Каждая копия вируса состоит из шифратора, случайного ключа и собственно вируса, зашифрованного этим ключом.

Метаморфизм — создание различных копий вируса путем замены блоков команд на эквивалентные, перестановки местами кусков кода, вставки между значащими кусками кода «мусорных» команд, которые практически ничего не делают.

Шифрованный вирус

Это вирус, использующий простое шифрование со случайным ключом и неизменный шифратор. Такие вирусы легко обнаруживаются по сигнатуре шифратора.

Вирус-шифровальщик

В большинстве случаев вирус-шифровальщик приходит по электронной почте в виде вложения от незнакомого пользователю человека, а возможно, и от имени известного банка или действующей крупной организации. Письма приходят с заголовком вида: «Акт сверки…», «Ваша задолженность перед банком…», «Проверка регистрационных данных», «Резюме», «Блокировка расчетного счета» и прочее. В письме содержится вложение с документами, якобы подтверждающими факт, указанный в заголовке или теле письма. При открытии этого вложения происходит моментальный запуск вируса-шифровальщика, который незаметно и мгновенно зашифрует все документы. Пользователь обнаружит заражение, увидев, что все файлы, имевшие до этого знакомые значки, станут отображаться иконками неизвестного типа. За расшифровку преступником будут затребованы деньги. Но, зачастую, даже заплатив злоумышленнику, шансы восстановить данные ничтожно малы.

Вложения вредоносных писем чаще всего бывают в архивах .zip, .rar, .7z. И если в настройках системы компьютера отключена функция отображения расширения файлов, то пользователь (получатель письма) увидит лишь файлы вида «Документ.doc», «Акт.xls» и тому подобные. Другими словами, файлы будут казаться совершенно безобидными. Но если включить отображение расширения файлов, то сразу станет видно, что это не документы, а исполняемые программы или скрипты, имена файлов приобретут иной вид, например, «Документ.doc.exe» или «Акт.xls.js». При открытии таких файлов происходит не открытие документа, а запуск вируса-шифровальщика. Вот лишь краткий список самых популярных «опасных» расширений файлов: .exe, .com, .js, .wbs, .hta, .bat, .cmd. Поэтому, если пользователю не известно, что ему прислали во вложении, или отправитель не знаком, то, вероятнее всего, в письме – вирус-шифровальщик.

На практике встречаются случаи получения по электронной почте обычного `вордовского` (с расширением .doc) файла, внутри которого, помимо текста, есть изображение, гиперссылка (на неизвестный сайт в Интернете) или встроенный OLE-объект. При нажатии на такой объект происходит незамедлительное заражение.

Вирусы-шифровальщики стали набирать большую популярность начиная с 2013 года. В июне 2013 известная компания McAfee обнародовала данные, показывающие что они собрали 250 000 уникальных примеров вирусов шифровальщиков в первом квартале 2013 года, что более чем вдвое превосходит количество обнаруженных вирусов в первом квартале 2012 года .

В 2016 году данные вирусы вышли на новый уровень, изменив принцип работы. В апреле 2016 г. в сети появилась информация о новом виде вируса-шифровальщика Петя (Petya), который вместо шифрования отдельных файлов, шифрует таблицу MFT файловой системы, что приводит к тому что операционная система не может обнаружить файлы на диске и весь диск по факту оказывается зашифрован.

Полиморфный вирус

Вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора, но и сам алгоритм.

Storm Worm

Первое место в списке 10 самых опасных компьютерных вирусов всех времен занял Storm Worm

Он распространяется через электронную почту, содержащую подробную информацию о разнообразных новостях, что, несомненно, привлекает внимание любого получателя. Он считается одним из самых опасных, поскольку может быть доставлен 14-ю разными субъектами электронной почты и 18-ю уникальными исполняемыми файлами, произвольно прикрепленными в письмах

Когда вложение открывается получателем, повреждаются системные файлы, и начинают беспрерывно повреждаться важные документы, хранящиеся на компьютере. Вирус также может распространяться через бот-сети и руткиты. Поскольку Storm Worm существует и по сей день, он считается самым опасным компьютерным вирусом всех времен.

13.1. Что такое компьютерный вирус

|

Компьютерный вирус это программа, способная создавать свои копии, внедрять их в различные объекты или ресурсы компьютерных систем, сетей и производить определенные действия без ведома пользователя. |

Программа, внутри которой находится вирус, называется зараженной (инфицированной).

Когда инфицированная программа начинает работу, то сначала управление получает вирус.

Вирус заражает другие программы, а также выполняет запланированные деструктивные

действия. Для маскировки вирус активизируется не всегда, а лишь при выполнении

определенных условий (время, действие). После того, как вирус выполнит нужные ему действия,

он передает управление той программе, в которой он находится.

Подобно настоящим вирусам, компьютерные вирусы прячутся, размножаются и ищут

возможность перейти на другие ЭВМ.

SQL Slammer

SQL Slammer — компьютерный червь, который генерировал случайные IP адреса и отправлял себя по этим адресам. 25 января 2003 года он поразил сервера Microsoft и ещё 500 000 серверов по всему миру, что привело к значительному снижению пропускной способности интернет-каналов, а Южную Корею, вообще, отключил от интернета на 12 часов. Замедление было вызвано крахом многочисленных маршрутизаторов, под бременем чрезвычайно высокого исходящего трафика с заражённых серверов. Вредоносная программа распространялась с неимоверной скоростью, за 10 минут она инфицировала около 75 000 компьютеров.

4

Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

Когда: июнь 2017 года.

Кого или что атаковали: крупные корпоративные сети компаний и госслужб по всему миру

Что произошло:

Первая версия вируса появилась еще в марте 2016 года, но серьезные кибератаки начались в 2017-м. Не все согласны с тем, что в обоих случаях это был один и тот же вирус, но значительная часть кода действительно совпадала. По поводу названия тоже возникли споры: исследователи из «Лаборатории Касперского» предпочитают называть вирус New Petya, NotPetya или ExPetr .

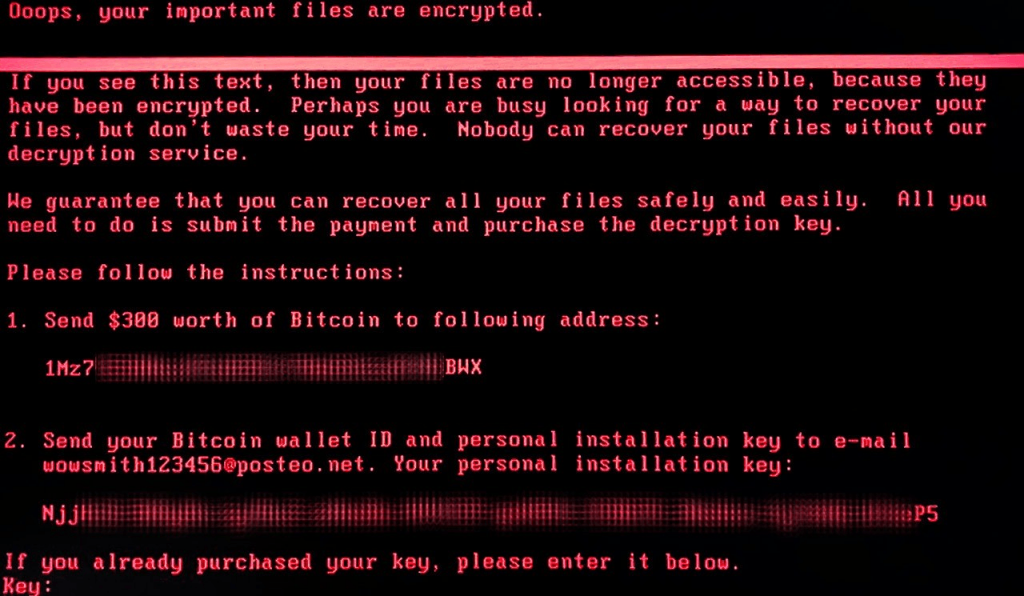

Так же, как и WannaCry, Petya и его поздние версии поражали компьютеры на ОС Microsoft Windows. Они зашифровывали файлы — точнее, базу данных с информацией обо всех файлах на диске — и данные для загрузки ОС. Затем вирус требовал выкуп в биткоинах.

Экран пораженного вирусом NotPetya компьютера

Но коды для расшифровки не помогали, а, наоборот, уничтожали все данные на жестком диске. При этом вирус получал полный контроль над всей инфраструктурой компании, и защита от WannaCry против него уже не действовала.

Для создания NotPetya использовали коды хакерской группировки Equation, выложенные в открытый доступ. В октябре 2020 власти США обвинили хакерскую группировку Sandworm , состоящую из сотрудников российского ГУ ГШ, в причастности к вирусу NotPetya и другим кибератакам.

Больше всего от вируса пострадала Украина. Позднее пришли к выводу , что именно отсюда началось заражение. Причина — в автоматическом обновлении бухгалтерской программы M.T.doc, которой пользуется большинство компаний и госорганов в стране.

Ущерб: Вирус затронул компании и госорганы Европы, США, Австралии, России, Украины, Индии, Китая. Среди пострадавших — российские компании «Роснефть» и «Башнефть», международные корпорации Merck, Maersk, TNT Express, Saint-Gobain, Mondelez, Reckitt Benckiser. На Украине пострадало более 300 компаний, включая «Запорожьеоблэнерго», «Днепроэнерго», Киевский метрополитен, украинские мобильные операторы «Киевстар», LifeCell и «Укртелеком», магазин «Ашан», Приватбанк, аэропорт Борисполь. 10% памяти всех компьютеров в стране оказалось стерто. Общая сумма ущерба от деятельности хакеров составила более $10 млрд .

Способы и методы защиты от вредоносных программ

Защита от компьютерных вирусов базируется на технических и организационных методах. Технические методы направлены на использование средств предотвращения вирусных угроз: антивирусы, брендмауэры, антиспамы и, конечно же, своевременное обновление операционной системы. Организационные — методы, которые описывают правильное поведение пользователя за компьютером с точки зрения информационной безопасности.

Технические методы предотвращают возможность проникновения вирусов на компьютер посредством программного обеспечения.

Антивирусы — контролируют файловую систему, неустанно проверяют и выискивают следы вредоносного кода. Брендмауэр предназначен для контроля за поступающей через сетевые каналы информацией и блокировки нежелательных пакетов. Брендмауэр позволяет запретить определенный вид соединений по различным критериям: портам, протоколам, адресам и действиям.

Антиспамы — контролируют поступление нежелательной почты, и при поступлении в почтовый клиент подозрительного сообщения блокируют возможность исполнения вложенных файлов, пока пользователь не выполнит их принудительно. Бытует мнение, что антиспамы — самый неэффективный способ борьбы, однако ежедневно ими блокируются десятки миллионов писем с вложенными вирусами.

Обновление операционной системы — процесс, при котором разработчики исправляют ошибки и недочеты в работе ОС, использующиеся программистами для написания вирусов.

Организационные методы описывают правила работы за персональным компьютером, обработки информации, запуска и использования программного обеспечения, базирующиеся на четырех основных принципах:

- Запускать и открывать только те документы и файлы, которые поступили из надежных источников, и в безопасности которых есть твердая уверенность. При этом пользователь берет ответственность на себя, запуская ту или иную программу.

- Проверять всю поступающую информацию из любых внешних источников, будь то Интернет, оптический диск или флеш-накопитель.

- Всегда поддерживать в актуальном состоянии антивирусные базы и версию оболочки программного обеспечения по отлову и устранению угроз. Это обусловлено тем, что разработчики антивирусного ПО постоянно совершенствуют свои продукты, опираясь на появление новых вирусов;

- Всегда соглашаться с предложениями антивирусных программ проверить флеш-накопитель или винчестер, подключенный к компьютеру.

Антивирусные программы

С появлением вирусов стали появляться программы, позволяющие их находить и обезвреживать. Ежедневно в мире появляются новые вирусы. Компьютерные продукты по их устранению обновляются по несколько раз в день, чтобы оставаться актуальными. Так, не затихая, идет постоянная борьба с компьютерными вирусами.

На сегодняшний день выбор антивирусных программ очень велик. На рынке то и дело появляются новые предложения, причем самые разнообразные: от полноценных программных комплексов до небольших подпрограмм, ориентированных только на один тип вирусов. Можно найти бесплатные или распространяющиеся по платной срочной лицензии решения безопасности.

Антивирусы хранят в своих базах сигнатур выдержки из кода огромного количества опасных для компьютерных систем объектов и во время проверки сравнивают коды документов и исполняемых файлов со своей базой. Если соответствие будет найдено, антивирус сообщит об этом пользователю и предложит один из вариантов обеспечения безопасности.

Компьютерные вирусы и антивирусные программы — неотъемлемые части друг друга. Бытует мнение, что ради коммерческой выгоды антивирусные программы самостоятельно разрабатывают опасные объекты.

Антивирусные программные утилиты делятся на несколько типов:

- Программы-детекторы. Предназначены для поиска объектов, зараженных одним из ныне известных компьютерных вирусов. Обычно детекторы только выискивают зараженные файлы, но в некоторых случаях способны заниматься лечением.

- Программы-ревизоры — эти программы запоминают состояние файловой системы, а спустя некоторое время проверяют и сверяют изменения. Если данные не соответствуют друг другу, программа проверяет, был ли подозрительный файл отредактирован пользователем. При отрицательном результате проверки пользователю выводится сообщение о возможном заражении объекта.

- Программы-лекари — предназначены для лечения программ и целых винчестеров.

- Программы-фильтры — выполняют проверку поступающей на компьютер извне информации и запрещают доступ подозрительным файлам. Как правило, выводят запрос пользователю. Программы-фильтры уже внедряются во все современные браузеры, чтобы своевременно найти компьютерный вирус. Это очень действенное решение, учитывающее сегодняшнюю степень развития Интернета.

Крупнейшие антивирусные комплексы содержат в себе все утилиты, которые объединены в один крупный защитный механизм. Яркими представителями антивирусного программного обеспечения на сегодняшний день являются: антивирус Касперского, Eset NOD32, Dr.Web, Norton Anti-Virus, Avira Antivir и Avast.

Эти программы обладают всеми основными возможностями, чтобы иметь право называться защитными программными комплексами. Некоторые из них имеют крайне ограниченные бесплатные версии, а некоторые предоставляются только за денежное вознаграждение.

Атаки на IoT-устройства

Из-за роста в 2021 году популярности IoT-устройств (Internet of Things, интернет вещей), к которым относятся умные колонки и видеозвонки, хакеры ищут новые способы воспользоваться данными устройствами для получения ценной информации.

Хакеры выбирают IoT-устройства по нескольким причинам. Во-первых, у большинства IoT-устройств недостаточный объем хранилища для установки надежных средств обеспечения защиты. Данные устройства зачастую содержат данные со слабо защищенным доступом, например пароли и имена пользователей, которыми могут воспользоваться хакеры для входа в аккаунты и кражи ценной информации, например банковских реквизитов.

Хакеры также могут использовать подключенные к интернету камеры и микрофоны для шпионажа и общения с людьми, в том числе с детьми через устройство “видеоняня”.

Подобные устройства также могут являться слабым звеном корпоративных сетей – это значит, что хакеры могут получить доступ ко всем системам через IoT-устройства и распространять вредоносные программы по всей сети.

Как появились компьютерные вирусы

Официально история компьютерных вирусов начинается с 1981 года. Вычислительная техника находилась в стадии становления. Тогда никто еще не знал, что такое компьютерный вирус. Ричард Скрента написал первый загрузочный вирус для компьютера Apple II. Он был сравнительно безобидным и выводил на экран стихотворение. Позже начали появляться вирусы и для MS-DOS. В 1987 году были зафиксированы сразу три эпидемии вирусов. Этому поспособствовал выход на рынок сравнительно недорогого компьютера IBM и рост компьютеризации в целом по земному шару.

Первая эпидемия была спровоцирована вредоносной программой Brain, или «Пакистанским вирусом». Разработали его братья Алви, чтобы наказать пользователей, использующих взломанные версии их программного обеспечения. Братья не ожидали, что вирус выйдет за пределы Пакистана, однако это произошло, и вирусом Brain были заражены компьютеры по всему миру.

Вторая эпидемия возникла в Лехайском университете в Соединенных Штатах Америки, и несколько сотен дискет в библиотеке вычислительного центра университета были уничтожены. Эпидемия имела средние по тем временам масштабы, и вирус поразил всего 4 тысячи компьютеров.

Третий вирус — Jerusalem возник сразу в нескольких странах мира. Вирус уничтожал все файлы сразу при их запуске. Среди эпидемий 1987-1988 года эта была самой масштабной.

1990 год стал отправной точкой активной борьбы с вирусами. К этому времени было написано уже много программ, наносящих вред компьютерам, но до 90-х годов это не было большой проблемой.

В 1995 году начали появляться сложные вирусы, и произошел инцидент, при котором все диски с бета-версией Windows 95 оказались заражены вирусами.

Сегодня выражение «компьютерный вирус» стало привычным для всех, и индустрия программ для нанесения вреда стремительно растет и развивается. Ежедневно возникают новые вирусы: компьютерные, телефонные, а теперь и вирусы для часов. В пику им различные компании производят защитные комплексы, однако компьютеры по-прежнему заражаются во всех уголках света.

CIH («Чернобыль»)

В том же 1988 году на свет появился еще один апплет под названием CIH, созданный китайским программистом. Название было образовано по первым буквам его имени, а негласно вирус стали называть Чернобылем из-за того, что активизировался он как раз в годовщину аварии на Чернобыльской АЭС (26 апреля). Наибольшее распространение он получил в Восточной Азии, однако воздействие его на компьютеры выглядело уже более деструктивным.

Дело в том, что он удалял не только информацию на жестком диске, но и полностью стирал программную оболочку BIOS. Официально было подтверждено заражение примерно 300 тысяч компьютеров, а по негласной информации общее число пострадавших ПК составило не менее полумиллиона.

Загрузочно-файловые вирусы

Мы не станем рассматривать модель загрузочно-файлового вируса, ибо

никакой новой информации вы при этом не узнаете. Но здесь представляется

удобный случай кратко обсудить крайне «популярный» в последнее время

загрузочно-файловый вирус OneHalf, заражающий главный загрузочный сектор (MBR) и исполняемые файлы. Основное разрушительное действие — шифрование секторов винчестера.

При каждом запуске вирус шифрует очередную порцию

секторов, а, зашифровав половину жесткого диска, радостно сообщает об этом.

Основная проблема при лечении данного вируса состоит в том, что

недостаточно просто удалить вирус из MBR и файлов, надо расшифровать

зашифрованную им информацию.

Новые и экзотические вирусы

По мере развития компьютерных технологий совершенствуются и

компьютерные вирусы, приспосабливаясь к новым для себя сферам обитания. Новый

вирус W32/Perrun, сообщение о котором есть на сайте компании Network Associates

(http://www.nai.com), способен распространяться… через файлы графических

изображений формата JPEG!

Сразу после запуска вирус W32/Perrun ищет файлы с

расширением имени JPG и дописывает к ним свой код. После этого зараженные

файлы JPEG будут содержать не только изображения, но и

код вируса. Надо сказать, что данный вирус не опасен и требует для своего

распространения отдельной программы.

Среди новых «достижений» создателей вредоносных программ

заслуживает упоминания вирус Palm.Phage. Он заражает приложения «наладонных»

компьютеров PalmPilot, перезаписывая файлы этих приложений своим кодом.

Появление таких вирусов, как W32/Perrun и Palm.Phage,

свидетельствует о том, что в любой момент может родиться компьютерный вирус,

троянская программа или червь, нового, неизвестного ранее типа, или известного

типа, но нацеленного на новое компьютерное оборудование. Новые вирусы могут

использовать неизвестные или несуществующие ранее каналы распространения, а

также новые технологии внедрения в компьютерные системы.

В следующей нашей статье, посвященной проблемам

антивирусной защиты, мы рассмотрим технологии, методики и антивирусные

средства, с помощью которых можно защититься не только от известных, но в ряде

случаев и от новых, доселе не исследованных вредоносных компьютерных программ.

Оспа

В 18-м веке натуральная оспа

была самым опасным заболеванием. Вызывает

эту болезнь вирус оспы (Orthopoxvirus variola). По

предварительным оценкам, от этого

заболевания погибло от 300 до 500 миллионов

человек в мире. Первые симптомы заболевания

очень похожи на грипп:

болят мышцы, суставы. Все это сопровождается

усталостью и лихорадкой. После, на

слизистой оболочке рта и носоглотки

образуются язвы. Все тело покрывается

папулопустулезной сыпью.

К счастью, благодаря глобальной

программе вакцинации, натуральная

оспа была

побеждена.

В 1980 году ВОЗ заявила о

том, что этот вирус полностью уничтожен.

Brain

«Brain» может быть и не был самым сложным вирусом, но в 1986 году он стал первым червем, который был нацелен на персональные компьютеры с операционной системой DOS от Microsoft.

Вирус занимал огромную часть оперативной памяти и вызывал на экранах мониторов сообщения о заражении.

Вирус также показывал информацию для пользователя, что необходимо позвонить по определенному номеру телефона, чтобы деактивировать его. Номер принадлежал двум братьям из Пакистана, разработчикам вируса «Brain», которые утверждали, что они не пытались создать столько проблем; они написали вирус как средство защиты от копирования для медицинского программного обеспечения … но потом кто-то пришел и скопировал кусок кода, а братья получили больше, чем они рассчитывали, — просьбы о дезинфекции со всего мира.

Мораль этой истории? Будьте осторожны с тем, что вы программируете.

Sobig F

В августе 2003 года по электронной почте стал распространяться вирус Sobig F. Открытие вложенного в письмо файла сопровождалось быстрой рассылкой его копий по сети. На сегодняшний день это самый быстро распространившийся вирус за всю историю компьютерных технологий – за 24 часа от этой вредоносной программы пострадало около миллиона компьютеров, работающих под управлением операционной системы Microsoft Windows.

Примечательно, что вирус Sobig F деактивировался через месяц после появления. Компания Microsoft пообещала 250 тысяч долларов за информацию о создателе вируса, однако найти преступника так и не удалось. Ущерб, причинённый созданной им вредоносной программой, составляет 5–10 миллиардов долларов.

Файловые вирусы

Рассмотрим теперь схему работы простого файлового вируса. В отличие от

загрузочных вирусов, которые практически всегда резидентны, файловые вирусы совсем не обязательно резидентны. Рассмотрим схему функционирования нерезидентного файлового вируса. Пусть у нас имеется инфицированный исполняемый файл. При запуске такого файла вирус получает управление, производит некоторые действия и передает управление «хозяину».

Какие же действия выполняет вирус? Он ищет новый объект для заражения —

подходящий по типу файл, который еще не заражен. Заражая файл, вирус

внедряется в его код, чтобы получить управление при запуске этого файла.

Кроме своей основной функции — размножения, вирус вполне может сделать что- нибудь замысловатое (сказать, спросить, сыграть) — это уже зависит от

фантазии автора вируса. Если файловый вирус резидентный, то он установится в память и получит возможность заражать файлы и проявлять прочие способности не только во время работы зараженного файла. Заражая

исполняемый файл, вирус всегда изменяет его код — следовательно, заражение исполняемого файла всегда можно обнаружить. Но, изменяя код файла, вирус не обязательно вносит другие изменения:

он не обязан менять длину файла

неиспользуемые участки кода

не обязан менять начало файла

Наконец, к файловым вирусам часто относят вирусы, которые «имеют

некоторое отношение к файлам», но не обязаны внедряться в их код.

Таким образом, при запуске любого файла вирус получает управление

(операционная система запускает его сама), резидентно устанавливается в

память и передает управление вызванному файлу.