Защищенный доступ к wifi (wpa)

Содержание:

- Подключитесь к Wi-Fi роутеру с WPA3 и смартфону или планшету

- Разница между WPA2, WPA, WEP протоколами Wi-Fi

- Шифрование WiFi данных и типы аутентификации

- Института законоведения и управления (ИЗУ ВПА)!

- WPA3 – что это такое и как работает

- Пароль доступа Wi-Fi

- WEP против WPA против WPA2 Personal vs WPA2 Enterprise

- Гостевая зона Wi-Fi

- What is WPA2?

- Configure in Personal Mode

- WPA3 Усовершенствования

- WPA2-Enterprise With Cloud RADIUS

- AES против TKIP

- Как узнать ключ безопасности Вай Фай сети Ростелекома

- Заключение

Подключитесь к Wi-Fi роутеру с WPA3 и смартфону или планшету

В случае с мобильными телефонами или планшетами все проще, на нашем смартфоне или планшете должна быть установлена последняя версия Android or Ios операционной системы, и мы попробуем подключиться к беспроводной сети Wi-Fi с помощью WPA3.

- Если мы выбрали только WPA3-Personal и не можем подключиться, это означает, что он не поддерживается ни внутренним чипсетом устройства, ни версией операционной системы.

- Если мы выбрали WPA2 / WPA3-Personal, и вы можете подключиться, вам следует проверить, подключены ли вы в режиме WPA2 или в режиме WPA3. Это можно увидеть по статусу сети Wi-Fi на смартфоне или планшете, а также по беспроводной регистрации в маршрутизаторе, так как он будет указывать, подключился ли клиент через WPA2 или через WPA3.

Как вы видели в этом руководстве, в настоящее время обеспечить безопасность WPA3 в нашем доме очень просто, чтобы лучше защитить нашу беспроводную связь, но мы должны принять во внимание ряд очень важных аспектов, чтобы иметь возможность подключаться без проблем

Разница между WPA2, WPA, WEP протоколами Wi-Fi

Большинство точек беспроводного доступа имеют возможность включить один из трех стандартов беспроводного шифрования:

- WEP (Wired Equivalent Privacy)

- WPA или защищенный доступ Wi-Fi

- WPA2

WEP или Wired Equivalent Privacy

Первой беспроводной сетью безопасности был WEP или Wired Equivalent Privacy протокол. Он начался с 64-битного шифрования (слабый) и в итоге прошел весь путь до 256-битного шифрования (сильный). Наиболее популярной реализацией в маршрутизаторах по-прежнему является 128-битное шифрование (промежуточное). Это было рассмотрено как возможное решение, пока исследователи безопасности не обнаружили несколько уязвимостей в нем, что позволило хакерам взломать ключ WEP в течение нескольких минут. Он использовал CRC или Cyclic Redundancy Check.

WPA или защищенный доступ Wi-Fi

Чтобы устранить недостатки WEP, WPA был разработан как новый стандарт безопасности для беспроводных протоколов. Для обеспечения целостности сообщений он использовал протокол целостности TKIP или Temporal Key Integrity. Это было отличным от WEP в некотором смысле, который использовал CRC или Cyclic Redundancy Check. Считалось, что TKIP намного сильнее, чем CRC. Его использование обеспечивало передачу каждого пакета данных с помощью уникального ключа шифрования. Комбинация клавиш увеличила сложность декодирования ключей и тем самым уменьшила количество вторжений из вне. Однако, как и WEP, WPA тоже имел недостаток. Таким образом, WPA был расширен в WPA 2.

WPA2

WPA 2 в настоящее время признан самым безопасным протоколом. Одним из наиболее важных изменений, видимых между WPA и WPA2, является обязательное использование алгоритмов AES (Advanced Encryption Standard) и введение CCMP (режим Counter Cipher Mode с протоколом кода проверки подлинности с цепочкой блоков) в качестве замены TKIP. Режим CCM сочетает в себе режим конфиденциальности (CTR) и аутентификацию кода цепочки (CBC-MAC) для проверки подлинности. Эти режимы широко изучены и, как оказалось, имеют хорошо понятные криптографические свойства, которые обеспечивают хорошую безопасность и производительность в программном или аппаратном обеспечении на сегодняшний день.

Смотрите еще:

- Не удается подключиться к этой сети WiFi в Windows 10

- DHCP не включен на сетевом адаптере WiFi или Ethernet

- WiFi не подключается после сна или гибернации в Windows 10

- Пропал значок WiFi на ноутбуке Windows 10

- WiFi не видит сети на ноутбуке Windows 10/7

Загрузка комментариев

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

- WEP

- WPA

- WPA2

- WPA3

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Института законоведения и управления (ИЗУ ВПА)!

18 июня 2020 года был произведен перевод студентов из АНО ВО ИЗУ ВПА в АНО ВО «Международная полицейская академия ВПА».

Студенты, которые сдали сессию и оплатили обучение за текущий семестр в ИЗУ ВПА, были включены в эти приказы о переводе на следующий курс.

Стоимость обучения сохраняется та же, что было в Ваших договорах с ИЗУ ВПА. Предоставляемые ранее скидки также сохраняются, но необходимо их переоформить, поэтому оплата обучения за первый семестр 2020-2021 учебного года производится полностью, ко второму семестру 2020-2021 учебного года будет сделан перерасчет оплаты за обучение с учетом переплаты первого семестра.

Оплатить за следующий семестр необходимо до 15 июля 2020 г. согласно приказа № 76 от 01.09.2020 г.

Оплачивать обучение по реквизитам АНО ВО «МПА ВПА» можно несколькими способами:

- В любом банке по квитанции на счет Академии в Альфа-банке. квитанция МПА Альфа-банк

- В Сбербанке по лицевому счету. В приказах напротив фамилии указан ИНС — индивидуальный номер студента. Этот номер является индивидуальным лицевым счетом при оплате через Сбербанк, только без дефиса.( пример, 33314111) Остальные банки не запрашивают лицевых счетов. При оплате через другие банки требуется точное указание фамилии, имени, отчества обучающегося. Если оплачивает родственник ОБЯЗАТЕЛЬНО указать, за кого производится оплата.

Квитанция на оплату Сбербанк -

Чтобы оплатить обучение онлайн (Visa, MasterCard, Yandex.Деньги), перейдите по ссылке:

ИНН 7107134779АНО ВО «МЕЖДУНАРОДНАЯ ПОЛИЦЕЙСКАЯ АКАДЕМИЯ ВПА»

р/с 40703810566020110114

БИК 047003608

далее вводите ФИО обучающегося, адрес регистрации обучающегося,

выбирайте категорию Образование,

в поле Назначение платежа указывайте: Оплата за обучение «ИНС»

(например Оплата за обучение 0223-09468)

В случае объективной невозможности оплатить обучение в указанные сроки необходимо написать заявление на рассрочку платежа и прислать его в электронном виде Юдаевой Неле Владимировне

Для оформления скидки на обучение необходимо написать заявление

WPA3 – что это такое и как работает

Wi-Fi Alliance – некоммерческая ассоциация, образованная некоторыми из основных «крупных» компаний в отрасли (среди наиболее важных имен – Apple, Samsung, Sony, LG, Intel, Dell, Broadcom, Cisco, Qualcomm, Motorola, Microsoft и Texas Instruments), – выпускает сертификаты WPA2 и, теперь, WPA3.

Другими словами, все устройства Wi-Fi, для которых производитель хочет отобразить логотип «Wi-Fi CERTIFIED WPA2» или «Wi-Fi CERTIFIED WPA3», должны строго соответствовать спецификациям, опубликованным альянсом.

Повышенная безопасность при использовании общественных сетей Wi-Fi

В настоящее время при использовании общественных сетей Wi-Fi (например, в аэропортах, отелях, барах и ресторанах, жилых помещениях, общественных местах) их безопасность остаётся «под знаком вопроса».

Сетевой трафик, генерируемый вашим устройством (за исключением зашифрованного трафика, например, передаваемого по HTTPS), после подключения к общедоступной сети Wi-Fi, фактически может быть прочитан третьими лицами, подключенными к тому же маршрутизатору или точке доступа. По этой причине мы всегда рекомендовали использовать VPN в таких ситуациях.

Использование VPN даёт наилучшие гарантии при использовании общедоступного Wi-Fi, управляемого третьими лицами.

Если у вас есть VPN-сервер дома или в офисе (наиболее полные и универсальные маршрутизаторы поддерживают OpenVPN), вы можете установить удаленное зашифрованное соединение или использовать службу VPN.

WPA3 позволяет преодолеть эти проблемы, активируя индивидуальное шифрование данных: каждый раз, когда вы подключаетесь к общедоступному Wi-Fi, весь трафик, передаваемый между отдельным устройством и точкой доступа, будет зашифрован, даже если пароль не запрашивался.

Лучшая защита от атак методом «грубой силы»

Каждый раз, когда устройство подключается к точке доступа Wi-Fi, запускается процедура, называемая рукопожатием, которая позволяет проверить правильность введенного пароля и продолжить согласование соединения.

Процедура рукопожатия оказалась уязвимой для атак методом перебора, хотя исправления, выпущенные различными производителями оборудования, позволяют минимизировать риски.

WPA3 устанавливает новый способ выполнения рукопожатия, надежный и исключающий использование метода «грубой силы». Решение WPA3 настолько надежно, что делает сеть Wi-Fi защищенной, даже если пользователь установит простой пароль.

Мати Ванхоф, автор открытия, связанного с уязвимостями WPA2, с энтузиазмом отнеслась к нововведениям, представленным в WPA3: с помощью этого протокола можно будет поддерживать эффективную защиту и минимизировать риски мониторинга сетевого подключения со стороны третьих лиц.

Более простое и быстрое соединение устройств без дисплея

За последние несколько лет мир сильно изменился, и теперь всё чаще встречаются устройства с интерфейсом Wi-Fi, которые не имеют дисплея. Это, в первую очередь, устройства, принадлежащие миру Интернета вещей (IoT).

Для подключения этих устройств к сети Wi-Fi обычно необходимо установить приложение или подключиться к локальному веб-серверу, установленному на этих устройствах, с помощью другого терминала, подключенного к той же локальной сети.

WPA3 включает функцию, которая призвана упростить процесс настройки каждого устройства Wi-Fi без дисплея.

Высокий уровень безопасности для промышленных приложений

Наконец, WPA3 включает в себя 192-битный пакет безопасности, который сделает использование нового протокола подходящим для всех приложений, где важна конфиденциальность данных.

Настолько, что спецификации, которые будут утверждены, позволят вам активировать защиту военного уровня, которая также может использоваться государственными органами и компаниями для промышленного применения.

Следует отметить, что для каждого WiFi-маршрутизатора с WPA3 должны использоваться беспроводные клиенты, совместимые с WPA3. В противном случае новые функции протокола WPA3 не могут быть использованы.

Хорошей новостью является то, что тот же WPA3-совместимый маршрутизатор также сможет принимать соединения WPA2. Кроме того, даже когда WPA3 будет достаточно широко распространен, следует ожидать довольно продолжительного переходного периода, в течение которого некоторые устройства будут подключаться к маршрутизатору через WPA3, а другие – через WPA2.

Пароль доступа Wi-Fi

Тут все просто. Пароль к вашей беспроводной точке доступа (роутеру) должен быть более 8 символов и содержать буквы в разном регистре, цифры, знаки препинания. И он никаким боком не должен ассоциироваться с вами. А это значит, что в качестве пароля нельзя использовать даты рождения, ваши имена, номера машин, телефонов и т.п. Так как сломать в лоб WPA2-AES практически невозможно (была лишь пара случаев смоделированных в лабораторных условиях), то основными методами взлома WPA2 являются атака по словарю и брут-форс (последовательный перебор всех вариантов паролей). Поэтому чем сложней пароль, тем меньше шансов у злоумышленников.

… в СССР на железнодорожных вокзалах получили широкое распространение автоматические камеры хранения. В качестве кодовой комбинации замка использовались одна буква и три цифры. Однако мало кто знает, что первая версия ячеек камеры хранения использовала в качестве кодовой комбинации 4 цифры. Казалось бы какая разница? Ведь количество кодовых комбинаций одинаково — 10000 (десять тысяч). Но как показала практика (особенно Московского Уголовного Розыска), когда человеку предлагалось в качестве пароля к ячейке камеры хранения использовать комбинацию из 4-х цифр, то очень много людей использовало свой год рождения (чтобы не забыть). Чем небезуспешно пользовались злоумышленники. Ведь первые две цифры в дате рождения абсолютного большинства населения страны были известны — 19. Осталось на глазок определить примерный возраст сдающего багаж, а любой из нас это может сделать с точностью +/- 3 года, и в остатке мы получаем (точнее злоумышленники) менее 10 комбинаций для подбора кода доступа к ячейке автоматической камеры хранения…

Самый популярный пароль

Человеческая лень и безответственность берут свое. Вот список самых популярных паролей:

- 123456

- qwerty

- 111111

- 123123

- 1a2b3c

- Дата рождения

- Номер мобильного телефона

- Имя

Правила безопасности при составлении пароля

- Каждому свое. То есть пароль маршрутизатора не должен совпадать с любым другим Вашим паролем. От почты например. Возьмите себе за правило, у всех аккаунтов свои пароли и они все разные.

- Используйте стойкие пароли, которые нельзя угадать. Например: 2Rk7-kw8Q11vlOp0

У Wi-Fi пароля есть один огромный плюс. Его не надо запоминать. Его можно написать на бумажке и приклеить на дно маршрутизатора.

WEP против WPA против WPA2 Personal vs WPA2 Enterprise

Вместо обсуждения каждого протокола безопасности мы обсудим три фактора и сравним протоколы в соответствии с этими факторами. К факторам относятся безопасность, аутентификация и производительность.

Безопасность и шифрование

WEP и WPA используют алгоритм RC4 для шифрования сетевых данных. RC4 по своей сути небезопасен, особенно в случае WEP, который использует небольшие ключи и управление ключами. Поскольку WEP отправляет пароли в текстовом виде по сети, довольно просто взломать сеть, используя сетевые снифферы.

WPA был разработан как временная альтернатива WEP. Безопасная форма WPA использует шифрование TKIP, которое шифрует пароли для сетевой связи. Хотя это также более слабая форма безопасности, но она намного лучше, чем WEP.

WPA2 был разработан для сетевой связи с полной безопасностью. Он использует шифрование AES-CCMP, которое теоретически может занять сотни лет для взлома. Все пакеты связи, отправленные и полученные через WPA2, зашифрованы.

Хотя WPA2 — лучшая форма безопасности, вы можете использовать WPA, где устройства не совместимы с WPA2, и использовать WEP в качестве последнего средства, поскольку он все же лучше, чем полностью открытая сеть.

Аутентификация

Аутентификация является важной частью беспроводной сетевой связи. Он определяет, разрешено ли пользователю общаться с сетью или нет

Все три протокола безопасности, WEP, WPA и WPA2 используют PSK (предварительный общий ключ) для аутентификации. Хотя WEP использует простой ключ PSK, WPA и WPA2 объединяют его с другими методами шифрования, такими как WPA-PSK и EAP-PSK, чтобы сделать процесс аутентификации более безопасным. Стандарт WPA и WPA2 для аутентификации — 802.1x / EAP.

WPA и WPA2 используют 256-битное шифрование для аутентификации, которое достаточно безопасно. Но поскольку у пользователей, как правило, возникают трудности с установкой таких длинных паролей, кодовая фраза может составлять от 8 до 65 символов, которая сочетается с EAP для шифрования и аутентификации.

Скорость и производительность

Первая мысль о скорости и производительности заключается в том, что, поскольку WEP использует простую аутентификацию и безопасность, она должна быть самой быстрой. Но это полностью отличается от фактических цифр. Вместо использования большего количества шифрования и безопасности WPA2, по-видимому, является самым высокопроизводительным протоколом безопасности для всех. Это связано с тем, что он позволяет передавать большую пропускную способность между беспроводной точкой доступа и беспроводным устройством. Вы можете посмотреть следующее видео, в котором объясняется эксперимент сравнения скорости и производительности этих трех протоколов: WEP, WPA и WPA2.

Таблица сравнения WEP, WPA и WPA2

Вот сравнительная таблица для вас, чтобы легко проверить различия между WEP, WPA и WPA2.

Гостевая зона Wi-Fi

Если ваш роутер позволяет организовать гостевую зону. То обязательно сделайте это. Естественно защитив ее WPA2 и надежным паролем. И теперь, когда к вам домой придут друзья и попросятся в интернет, вам не придется сообщать им основной пароль. Более того гостевая зона в маршрутизаторах изолирована от основной сети. И любые проблемы с девайсами ваших гостей не повлияют на вашу домашнюю сеть.

Эти настройки маршрутизатора Wi-Fi (или базовой станции Wi-Fi) подходят для всех компьютеров Mac и устройств iOS. Они обеспечат максимальную скорость, безопасность и надежность при использовании сети Wi-Fi.

Эта статья предназначена для сетевых администраторов и всех, кто управляет собственными сетями. Если вы пытаетесь подключиться к сети Wi-Fi, то найдете полезную информацию в одной из этих статей.

What is WPA2?

Wi-Fi networks started to pop up in the late 90’s as laptops became more popular and less expensive. At that time, WEP (Wired Equivalent Privacy) was developed in an attempt to do just what its name suggests; provide an equivalent level of privacy to wired networks. It fell way short, flat on its face. Then it burst into flames. Seriously, WEP is well known for being terribly insecure.

Wi-Fi networks started to pop up in the late 90’s as laptops became more popular and less expensive. At that time, WEP (Wired Equivalent Privacy) was developed in an attempt to do just what its name suggests; provide an equivalent level of privacy to wired networks. It fell way short, flat on its face. Then it burst into flames. Seriously, WEP is well known for being terribly insecure.

In response to the security disaster that was WEP, the WiFi Alliance developed WPA (WiFi Protected Access.) Since WPA was a direct response to WEP, it solved many of WEP’s many problems. WPA implemented TKIP (Temporal Key Integrity Protocol), which greatly improved wireless encryption by dynamically generating keys for each packet transmitted. WPA also includes checks to ensure that transmitted data hasn’t been tampered with.

While WPA was good, it also has its flaws. Most of them originated from the use of TKIP. TKIP was an improvement over WEP’s encryption, but it still is exploitable. So, the Wi-Fi Alliance introduced WPA2 with mandatory AES (Advanced Encryption Standard) encryption. AES is a stronger encryption standard with support for 256bit encryption. As of now, WPA2 with AES is the most secure option.

Configure in Personal Mode

The term personal mode refers to products that are tested to be interoperable in the PSK-only mode of operation for authentication. This mode requires manual configuration of a PSK on the AP and clients. PSK authenticates users via a password, or identification code, on both the client station and the AP. No authentication server is necessary. A client can gain access to the network only if the client password matches the AP password. The password also provides the keying material that TKIP or AES uses to generate an encryption key for the encryption of the data packets. Personal mode is targeted to SOHO environments and is not considered secure for enterprise environments. This section provides the configuration that you need to implement WPA 2 in the personal mode of operation.

Network Setup

In this setup, a user with a WPA 2-compatible client adapter authenticates to an Aironet 1310G AP/Bridge. Key management occurs with the use of WPA 2 PSK, with AES-CCMP encryption configured. The sections and show the configuration on the AP and the client adapter.

Configure the AP

Complete these steps:

-

Choose Security > Encryption Manager in the menu on the left and complete these steps:

-

From the Cipher menu, choose AES CCMP.

This option enables AES encryption with the use of Counter Mode with CCMP.

-

Click Apply.

-

-

Choose Security > SSID Manager and create a new SSID for use with WPA 2.

-

Check the Open Authentication check box.

-

Scroll down the Security: SSID Manager window to the Authenticated Key Management area and complete these steps:

-

From the Key Management menu, choose Mandatory.

-

Check the WPA check box on the right.

-

-

Enter the WPA PSK shared secret key or the WPA PSK passphrase key.

This key must match the WPA PSK key that you configure on the client adapter.

-

Click Apply.

-

The AP can now receive authentication requests from the wireless clients.

Configure the Client Adapter

Complete these steps:

-

In the Profile Management window on the ADU, click New in order to create a new profile.

A new window displays where you can set the configuration for WPA 2 PSK mode of operation. Under the General tab, enter the Profile Name and the SSID that the client adapter will use.

In this example, the profile name is WPA2-PSK and the SSID is WPA2PSK:

Note: The SSID must match the SSID that you configured on the AP for WPA 2 PSK.

-

Click the Security tab and click WPA/WPA2 Passphrase.

This action enables either WPA PSK or WPA 2 PSK, whichever you configure on the AP.

-

Click Configure.

The Define WPA/WPA2 Pre-Shared Key window displays.

-

Obtain the WPA/WPA2 passphrase from your system administrator and enter the passphrase in the WPA/WPA2 passphrase field.

Obtain the passphrase for the AP in an infrastructure network or the passphrase for other clients in an ad hoc network.

Use these guidelines in order to enter a passphrase:

-

WPA/WPA2 passphrases must contain between 8 and 63 ASCII text characters or 64 hexadecimal characters.

-

Your client adapter WPA/WPA2 passphrase must match the passphrase of the AP with which you plan to communicate.

-

-

Click OK in order to save the passphrase and return to the Profile Management window.

Verify

Use this section to confirm that your configuration works properly.

After the WPA 2 PSK profile is activated, the AP authenticates the client based on the WPA 2 passphrase (PSK) and provides access to the WLAN.

-

Check the ADU Current Status in order to verify successful authentication.

This window provides an example. The window shows that the encryption that is used is AES and that no server-based authentication is performed:

-

Check the AP/bridge Event Log in order to verify that the client has been authenticated successfully with WPA 2 PSK mode of authentication.

WPA3 Усовершенствования

Быстрое подключение устройств Wi-Fi

Как уже говорилось, простое соединение лучше в WPA3 и то, чего не хватает в протоколе WPA2. Добавление устройств IoT, таких как динамики WiFi и WiFi камеры, может быть как небезопасным, так и сложным. Это связано с тем, что эти устройства не позволяют пользователю вводить пароли и настраивать параметры безопасности. Для этого требуется сторонняя программа или приложение, что делает эти устройства уязвимыми для атак и киберпреступников. Повышенная безопасность домашних устройств с помощью QR-кодов также является одной из функций, которую WPA3 предлагает и недоступной для WPA2.

Повышенная безопасность сетей общего пользования

Использование точек доступа WiFi в общественных местах — это, как правило, рискованное занятие. Она подвержена атакам, так как является открытой и незащищенной сетью. WPA3, в свою очередь, обеспечивает более высокую безопасность данных при подключении к нему. Это означает, что данные, отправляемые и получаемые по незащищенной сети, будут оставаться зашифрованными и безопасными. Это работает, даже если в сети нет пароля для защиты.

Повышенная безопасность предприятия

WPA3, в отличие от WPA2, предоставляет 192-битный пакет безопасности, который обеспечивает более надежную систему безопасности для корпоративных сред. Более крупные ключи шифрования используются особенно на важных предприятиях, таких как оборона, промышленные предприятия и, конечно же, правительство. Чем больше размер ключа, тем выше безопасность шифрования данных. Это также затрудняет проникновение хакеров в критически важные сети.

Протокол предоставления устройства WiFi

Вместо общих паролей, WPA3 сможет регистрировать новые устройства, которые не потребуют этого в процессе. Новая система называется Протокол предоставления WiFi-устройств (WiFi DPP). Система функционирует путем передачи процедуры получения доступа по воздуху без передачи пароля. QR-коды и метки NFC используются пользователями для подключения к сети. Устройство можно аутентифицировать по сети, сделав фотографию или приняв радиосигнал от маршрутизатора.

Поскольку WPA3 еще не совместим и доступен со всеми продуктами, обновление до него займет некоторое время, поэтому клиентам все равно придется использовать оборудование и устройства WPA2. Скоро выйдет 802.11ax, что создаст спрос на WPA3 со стороны производителя. Это позволит покупателям повысить производительность, а также безопасность. В наши дни и в наше время никто не может иметь слишком много и того, и другого.

Прыжок в цифровую эпоху в значительной степени связан с развитием Интернета и технологий беспроводных сетей. Беспроводные сети постоянно совершенствуют свои услуги, повышая безопасность и производительность. Хотя у WiFi-провайдеров все еще есть свои недостатки, они делают все возможное для устранения своих уязвимостей, чтобы избежать атак со стороны всевозможных киберпреступников. Несмотря на рост и доступность защищенных беспроводных сетей, многие части мира и их организации и партнеры остаются уязвимыми. Эти уязвимости, если они не будут устранены немедленно, могут привести к выходу всей системы из строя со стороны злоумышленников. Специалисты по безопасности рекомендуют всегда поддерживать сетевую безопасность в актуальном состоянии, чтобы избежать подобных проблем.

Потребуется год-два, чтобы полностью реализовать WPA3 в некоторых странах мира. Более развитые страны приведут к этим изменениям, и мы надеемся, что остальной мир сможет добиться их.

WPA2-Enterprise With Cloud RADIUS

The first experience you’ll have with a RADIUS server is the configuration process, and if this process isn’t user-friendly, people will be unwilling to use the RADIUS for home use. SecureW2’s Cloud RADIUS boasts a straightforward configuration process that integrates with any network infrastructure. It can be configured and customized quickly and be ready to authenticate users within hours.

The Cloud RADIUS enables any EAP authentication method to securely connect you to the WPA2-Enterprise network. Many opt to use credentials, and they can easily configure the network to authenticate using PEAP-MSCHAPv2 to secure the authentication process. But as mentioned previously, credential-based authentication is quickly becoming outdated and can be replaced by the superior certificate-based authentication method, EAP-TLS.

Of course, configuring the network for certificates and distributing them on your own is a more difficult process than using credentials, but with proper support, the balance can be tipped in the certificates favor. SecureW2’s JoinNow onboarding solution provides top of the line certificate provisioning software to distribute certificates to any device in minutes.

Perhaps the greatest benefit to home networks is that Cloud RADIUS is entirely based in the cloud. There’s no lengthy setup process, expensive management costs overtime, or the need to provide physical space for the server. It’s designed to be a set-n-forget system that requires minimal management. Certificates distributed by SecureW2 can be configured to last for years. And for guests on your network, we enable protected guest access to ensure your network is always secure.

AES против TKIP

TKIP и AES – это два разных типа шифрования, которые могут использоваться сетью Wi-Fi.

TKIP является более старым протоколом шифрования, введенным с WPA, чтобы заменить незащищенное шифрование WEP. TKIP, на самом деле, очень похож на WEP-шифрование. TKIP больше не считается безопасным и относится к устаревшим.

Другими словами, вы не должны использовать TKIP.

AES – это более безопасный протокол шифрования, введенный с WPA2. AES – это не какой-то жесткий стандарт, разработанный специально для сетей Wi-Fi. Это серьезный мировой стандарт шифрования, который используется даже правительственными учреждениями. Например, когда вы шифруете жесткий диск с помощью TrueCrypt, для этого может использоваться шифрование AES.

AES считается достаточно безопасным, и основными недостатками могут быть подверженность атаке грубой силой и нарушения безопасности в других аспектах WPA2.

Короткое объяснение заключается в том, что TKIP является более старым стандартом шифрования, используемым в старом WPA. AES – это новое решение для шифрования Wi-Fi, используемое новым и безопасным стандартом WPA2. Теоретически, это конец! Но, в зависимости от вашего маршрутизатора, выбор WPA2 может быть недостаточно хорошим решением.

Хотя WPA2 должен использовать AES для обеспечения оптимальной безопасности, он также может использовать TKIP, когда необходима обратная совместимость с устаревшими устройствами. В таком состоянии устройства, поддерживающие WPA2, будут подключаться к WPA2, а устройства, поддерживающие WPA, будут подключаться к WPA. Поэтому «WPA2» не всегда означает WPA2-AES. Однако на устройствах без видимой опции «TKIP» или «AES» WPA2 обычно является синонимом WPA2-AES.

Как узнать ключ безопасности Вай Фай сети Ростелекома

В случаях, когда возникает вопрос о том, как узнать ключ безопасности беспроводной домашней или офисной сети, нужно перейти в параметры роутера или модема, независимо от того используется ли интернет от Ростелекома или другого оператора. Настройка сетевого оборудования в большинстве случаев выполняется при помощи веб-интерфейса.

Для доступа к программному обеспечению нужно ввести IP адрес модема или роутера в любом браузере, установленном на вашем компьютере.

В зависимости от производителя оборудования используются различные стандартные значения адреса. Наиболее распространенные марки с соответствующими для них IP можно просмотреть в таблице.

|

Производитель сетевого оборудования |

Информация о компании |

IP-адрес для доступа в веб-интерфейс и значения логина/ пароля, заданные по умолчанию. |

|

D-Link |

Тайванская компания, сотрудничающая с ведущими российскими организациями. Роутеры и модемы производителя D-Link отличаются невысокой ценой, но при этом надежны и просты в работе. |

192.168.0.1 admin/admin |

|

TP-Link |

Китайская компания, которая является лидером в сфере сетевого оборудования во всем мире. Роутеры и модемы TP-Link присутствуют в большинстве стран мира. Цены на оборудование этого производителя имеют широкий диапазон, позволяя найти подходящую модель для любого дома и предприятия. |

192.168.1.1 admin/admin |

|

Tenda |

Оборудование Tenda производится в Китае. Роутеры и модемы компании востребованы как в самой Поднебесной, так и России (около 40% рынка сетевых устройств). Ценовая политика производителя весьма дружелюбна для конечных потребителей и интернет-провайдеров, чем и вызвана ее большая популярность. |

192.168.0.1 admin/admin |

|

QTECH |

Компания является российским производителем сетевого оборудования. Ее часто используют провайдеры под собственным логотипом. Оборудование оптимально подходит для домашнего интернета от Ростелекома, позволяя использовать не только проводное подключение, но и Wi-Fi сети с защитным ключом. |

192.168.1.1 admin/admin |

|

Upvel |

Сетевое оборудование Upvel производится в КНР. Компания предлагает покупателям широкий диапазон устройств. Модели, предназначенные для создания домашней сети, имеют интуитивно понятный интерфейс, просты в настройке и использовании. |

192.168.10.1 admin/admin |

|

Asus |

Компания является ведущим производителем техники на мировом рынке. Роутеры и модемы производителя отличаются высоким качеством и красивым дизайном. Сетевые устройства от Asus – отличный выбор для требовательных пользователей. Такое оборудование позволит насладится высокой скоростью работы без каких-либо сбоев. Стоимость роутеров и модемов обычно не ориентирована на бюджетных покупателей. |

192.168.1.1 admin/admin |

Список производителей, приведенных в таблице, не полный, но в нем представлены все основные марки, которые наиболее часто используются с телекоммуникационным оператором Ростелеком. Данные IP адресов могут отличатся для определенных моделей, но в большинстве случаев они будут иметь указанные значения.

Куда и как ввести ключ сети к роутеру Ростелеком

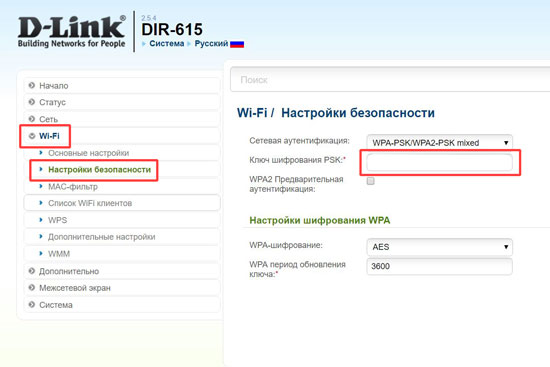

Ключ безопасности Вай Фай сети Ростелекома прописывается в настройках роутера.

Для того чтобы попасть в них, вводим IP, подходящий для вашего устройства, в адресную строку браузера и авторизируемся.

Независимо от версии веб-интерфейса нужно:

- выбрать раздел беспроводной сети;

- найти пункт или подраздел настроек безопасности;

- указать тип шифрования Wi-Fi (WEP или WPA);

- Ввести ключ безопасности для сети Ростелеком.

В этом меню можно узнать и уже установленный защитный пароль.

Для примера, на роутерах D-Link раздел беспроводной сети располагается по следующему пути:

- Wi-Fi;

- Настройки безопасности.

Установленный ключ с настройками защиты WEP или WPA позволяет ограничить использование интернет-подключения только пользователями, знающими комбинацию.

Для присоединения компьютера на операционной системе Windows к беспроводной сети нужно:

- нажать на иконку интернета в правом нижнем углу (трей);

- выбрать точку доступа;

- ввести и подтвердить пароль.

Перед тем, как ввести ключ сети Ростелекома в настройки оборудования или просто узнать его, нужно определить IP адрес роутера. Это позволит получить доступ к параметрам устройства и указать защитную комбинацию для точки доступа.

Заключение

Мой последний вердикт заключается в том, что если у вас есть современное устройство, вы должны почти всегда использовать WPA2 и хорошие алгоритмы шифрования и аутентификации, поскольку это сделает вашу беспроводную сеть более безопасной. Но если у вас есть старое устройство, которое не поддерживает WPA2, тогда вы должны пойти с WPA с высоким уровнем шифрования и аутентификации. Третий вариант — перейти с WPA и относительно низким качеством шифрования и аутентификации. Я бы предложил WEP как выбор последнего средства, поскольку он по-прежнему лучше, чем просто поддерживать беспроводную сеть без безопасности.