Начальная настройка mikrotik

Содержание:

- Быстрая настройка MikroTik CPE

- Capsman vs Mesh

- Быстрая настройка интернета с помощью QuickSet.

- Summary

- Настройка WiFi

- Настройка MikroTik на примере модели hAP Lite TC

- Подключение точек доступа

- Настройка локальной сети MikroTik

- Режимы быстрой настройки Quick Set

- Привязка MAC-адреса Mikrotik у провайдера

- Что нужно сделать после настройки роутера «Микротик»

- Alerts

Быстрая настройка MikroTik CPE

Режим Quick Set CPE предназначен для быстрой настройки MikroTik в качестве репитера(усилителя) WiFi . Радиомодуль WiFi будет подключаться к существующему WiFi и передать сигнал дальше

В режиме работы репитера(усилителя) WiFi важно правильно расположить MikroTik, т.к. недостаточный уровень сигнала между основным передатчиком и репитером(усилителем) будет отражаться на скорости WiFi клиентов, которые использует репитер(усилитель)MikroTik как точку доступа

Поддержи автора статьи, сделай клик по рекламе ↓↓↓

Поддержка настройки Quick Set CPE

- Выбрать точку доступа, к которой будет происходить подключение;

- Указать пароль WiFi, параметр WiFi Password;

- Нажать кнопку Connect;

- Выбрать режим работы, параметр Mode;

- Присвоить IP адрес типа LAN, параметр IP Address;

- Указать маску подсети для LAN порта, параметр Netmask;

- Объединить все порты в Bridge, параметр Bridge All LAN Ports;

- Обновить прошивку, кнопка Check For Updates;

- Указать пароль администратора, кнопка Password.

Capsman vs Mesh

Есть похожая технология, в том числе у Микротик — Mesh. Я ее использовал для организации единой wifi сети еще до появления Capsman. Работала она на первый взгляд не хуже, хотя дальше тестовых настроек и простых эксплуатаций из двух точек у меня дело не заходило. Попробую разобраться, в чем их отличие.

Mesh сеть — это распределенная одноранговая сеть, где все узлы сети равны, то есть это технология децентрализованной сети. Уже видно различие, так как в Capsman присутствует контроллер, используется централизованное управление точками. Причем отличие это принципиальное и самое главное. Наличие контроллера упрощает управление и конфигурирование. Очевидно, что из одного места это делать проще. Но в то же время контроллер является единой точкой отказа, хотя его и можно зарезервировать.

В Mikrotik настройка Capsman реализована очень просто и удобно, что я продемонстрирую далее на примерах. Для меня это очевидный плюс. Настраивается все буквально за 10 минут и работает надежно. Возможно, у вас что-то и не получится в первый раз, но если освоитесь, то проблем не будет. Сразу могу сказать, что вы не получите полноценный бесшовный роуминг, как может вам пообещать какое-то описание. Переподключение клиентов от точки к точки происходит, что приводит к задержке соединения на 1-2 секунды. Имейте это ввиду.

Собственно, простота и удобство настройки capsman меня сразу же подкупили. С тех пор, как я познакомился с ним, всегда использую для построения распределенных wifi сетей. Про mesh больше не вспоминал. Если я правильно понимаю, основное преимущество mesh — высокая отказоустойчивость, когда все точки равнозначны. Но чтобы эту отказоустойчивость получить, нужны множественные связи между точками. А чаще всего сеть строится в топологии звезда, когда все зависимые точки связываются с одним или двумя контроллерами, но не между собой. Это сильно упрощает монтаж и настройку.

Быстрая настройка интернета с помощью QuickSet.

В мастере быстрой настройки «Quick Set» предусмотрено несколько режимов работы роутера:

- CAP: Контролируемая точка доступа, которая управляется CAPsMAN сервером

- CPE: Режим клиента, который подключается к точке доступа AP.

- Home AP: Домашняя точка доступа. Этот режим подходит для упрощенной настройки доступа к интернету.

- PTP Bridge AP: Создает точку доступа для подключения к ней удаленного клиента PTP Bridge CPE и создания единой сети.

- PTP Bridge CPE: Клиент для подключения к удаленной точки доступа PTP Bridge AP.

- WISP AP: Режим похожий на Home AP, но предоставляет более продвинутые возможности.

Выбираем режим Home AP и приступаем к настройке роутера в качестве обычной точки доступа к интернету, которую можно использовать для небольшого офиса и дома.

Настраиваем WiFi.

Network Name: Название сети. Это название будут видеть тот кто подключается к вашей сети по WiFi.

Frequency: в обычной ситуации лучше оставить значение Auto. роутер сам подберет оптимальную частоту работы.

Band: Диапазон частот для домашнего роутера 2GHz-only-N. Если в сети есть старые устройства, работающие по протоколам 802.11b или 802.11g, тогда нужно будет выбрать режим 2GHz-B/G/N, но будет потеря в скорости соединения.

Use Access List (ACL): Используется для того чтобы ограничить доступ по WiFi. Прежде чем включать эту опцию необходимо создать список клиентов, которым разрешен доступ. Выбираем из списка подключенных клиентов и нажимаем кнопу Copy To ACL.

В обычной ситуации этой функцией лучше не пользоваться т.к. аутентификация по паролю обеспечивает достаточные ограничения.

WiFi Password: укажите здесь пароль для подключения к роутеру по WiFi.

WPS Accept: эта кнопка используется для упрощенного подключения устройств, которые поддерживают режим WPS. Такими устройствами могут быть принтеры или видеокамеры, на которых затруднен ввод пароля вручную. В первую очередь включить WPS нужно на подключаемом устройстве, а затем нажать кнопку роутера «WPS Accept».

Guest Network: эта функция позволяет создать отдельную гостевую сеть WiFi. Те, кто подключаются через гостевой WiFi, не будут иметь доступа к вашему роутеру, локальной сети и устройствам, находящимся в ней. Используйте гостевую сеть для повышения сетевой безопасности.

Задайте пароль в поле «Guest WiFi Password» и ограничение скорости на скачивание «Limit Download Speed»

Wireless Clients: здесь можно увидеть подключенные в данный момент по WiFi устройства. В таблице показан MAC-адрес, IP-адрес, продолжительность подключения, качество сигнала и ACL (список разрешенных устройств)

Настраиваем интернет.

Здесь мы указываем те параметры подключения, которые нам передал провайдер интернета.

Port: Указываем физический порт, к которому подключен кабель провайдера

Adress Acquisition: указывем способ получения IP адреса. В моем случае адрес статический. При PPPoE подключении указываем логин, пароль и адрес pppoe-сервера.

MAC Address: физический адрес устройства, который будет видеть провайдер. Имеет смысл менять если вы Mikrotik ставите вместо другого роутера, а у провайдера на маршрутизаторе установлена привязка по mac-адресу.

MAC server / MAC Winbox: позволяет подключаться к роутеру используя его mac-адрес. Может пригодится при отладке или восстановлении, когда роутер недоступен по ip-адресу.

Discovery: позволяет распознавать роутер другими роутерами Mikrotik.

Настройка локальной сети.

IP Address: указываем ip-адрес устройства в нашей локальной сети.

Netmask: маску оставляем наиболее распространенную для большинства случаев 255.255.255.0.

Bridge All LAN Ports: объединяем все порты роутера в общий коммутационный узел, позволяя всем подключенным устройствам находится в одной сети и обнаруживать друг друга.

DHCP Server: включаем сервер автоматической раздачи ip-адресов устройствам, подключенным к роутеру.

NAT: должен быть включен для трансляции ip-адресов из локальных в публичные, иначе устройства локальной сети не получат возможность выйти в интернет.

UPnP: эту опцию лучше не активировать, если нет необходимости т.к. она позволяет выполнять автоматический проброс стандартных локальных портов в интернет. Порты лучше пробрасывать вручную, чтобы злоумышленники не знали их адреса.

Настройку VPN рассматривать в рамках данной статьи не будем. Отмечу лишь, что она так же доступна в QuickSet и может пригодится тем, кто использует VPN-туннели для объединения нескольких локальных сетей или устройств в одну частную сеть через интернет.

Summary

The MikroTik RouterOS DHCP client may be enabled on any Ethernet-like interface at a time. The client will accept an address, netmask, default gateway, and two dns server addresses. The received IP address will be added to the interface with the respective netmask. The default gateway will be added to the routing table as a dynamic entry. Should the DHCP client be disabled or not renew an address, the dynamic default route will be removed. If there is already a default route installed prior the DHCP client obtains one, the route obtained by the DHCP client would be shown as invalid.

RouterOS DHCP cilent asks for following options:

- option 1 — SUBNET_MASK,

- option 3 — GATEWAY_LIST,

- option 6 — TAG_DNS_LIST,

- option 33 — STATIC_ROUTE,

- option 42 — NTP_LIST,

- option 121 — CLASSLESS_ROUTE,

Option

DHCP client has a possibility to set up options that are sent to DHCP server. For example, hostname and MAC address. Syntax is same as for .

Note: This feature is available since RouterOS 6.0

Currently, there are three variables that can be used in options:

- HOSTNAME;

- CLIENT_MAC — client interface MAC address;

- CLIENT_DUID — client DIUD of the router, same as used for the DHCPv6 client. In conformance with rfc4361

DHCP client default options include these default Options:

| Name | code | value |

|---|---|---|

| clientid_duid | 61 | 0xff$(CLIENT_DUID) |

| clientid | 61 | 0x01$(CLIENT_MAC) |

| hostname | 12 | $(HOSTNAME) |

IPv6

Starting from v5.8 DHCP Client can receive delegated prefixes from DHCPv6 server.

Currently received prefix is added to IPv6 pool, which later can be used for example in pppoe server configuration.

Starting from v5.9, DHCPv6 client configuration was moved to /ipv6 sub-menu.

Настройка WiFi

Девайс имеет одну физическую карточку и будет выступать в качестве точки доступа. Ранее мы добавили wlan1 в основной бридж. С чего начинается настройка wifi? Правильно, с Security Profiles, открываем и создаём новый.

После сохранения, открываем свойства адаптера и включаем Advanced Mode.

Задаём параметры:

- Режим работы – точка доступа;

- Протоколы – G и N;

- Частота;

- Название сети;

- Протокол беспроводной сети;

- Созданный на прошлом шаге профиль безопасности;

- Режим частоты;

- Страна.

В принципе, предпоследний пункт выбирать не нужно. Его выбирают если хотят юзать не стандартные частоты для страны. Самая последняя галочка должна быть установлена. Если она отсутствует, то ни одно устройство не сможет подключиться к сети, если его нет в Access List.

Пару слов о WPS Mode. Режим Push button сработает если на девайсе есть физическая кнопка, если ее нет, то выбираем virtual push button only. Так же можно отключить функционал.

Проверим, все ли антенны включены, применим настройки и включим адаптер.

Настройка MikroTik на примере модели hAP Lite TC

Чтобы зайти в настройки роутера, нужно в любом браузере перейти по адресу 192.168.88.1. Подробнее об этом я писал в статье: 192.168.88.1 – вход на роутер MikroTik (RouterOS). Сразу должна открыться панель управления RouterOS (в моем случае версии v6.34.2). Проверьте, чтобы роутер работал в режиме «Home AP».

Как я уже писал выше, все базовые настройки можно задать прямо на главной странице «Quick Set». Она разделена на блоки. Настроить нам нужно следующее:

- Подключение к интернету (Internet).

- Wi-Fi сеть (Wireless).

- Установить пароль на защиту панели управления (System).

Этих настроек вполне достаточно в большинстве случаев.

Настройка интернета на MikroTik (Динамический IP, PPPoE)

Важный момент! Если интернет у вас уже работает через маршрутизатор, то скорее всего ваш провайдер использует тип подключения Динамический IP, и дополнительная настройка не нужна. Так как тип подключения «Automatic» стоит по умолчанию. Можете сразу настраивать Wi-Fi сеть.

У вас должна быть информация о типе подключения, которое использует ваш интернет-провайдер. А так же все необходимые данные для подключения к интернету (если у вас НЕ динамический IP). Так же желательно сразу выяснить, делает ли провайдер привязку по MAC-адресу.

Значит так, если у вас тип подключения «Динамический IP», без привязки по MAC-адресу, то все сразу должно работать. Если есть привязка по MAC-адресу, то вам нужно либо прописать у провайдера MAC-адрес роутера (он указан в поле MAC Address), или же посмотреть MAC-адрес компьютера к которому привязан интернет и прописать его в поле «MAC-адрес» в настройках роутера.

Не забудьте сохранить настройки, нажав на кнопку «Apply Configuration» (в правом нижнем углу).

Настройка PPPoE

Выделяем тип подключения PPPoE, задаем имя пользователя и пароль (их выдает провайдер) и нажимаем на кнопку «Reconnect». Роутер должен подключится к интернету. Если все хорошо, то переходите к настройке Wi-Fi сети. Об этом ниже в статье.

А вот подключения по PPTP почему-то не добавили в этот список. Наверное потому, что он не очень популярный. Но тем не менее, некоторые провайдеры его используют.

Настройка L2TP/PPTP

Сначала в разделе «PPP» нужно добавить «PPTP Client».

Дальше задаем адрес сервера (Connect To), имя пользователя (User) и пароль (Password). Эти данные выдает провайдер. Ставим галочку возле «Add Default Route». Затем сохраняем профиль нажав на кнопку «Apply» и «Ok».

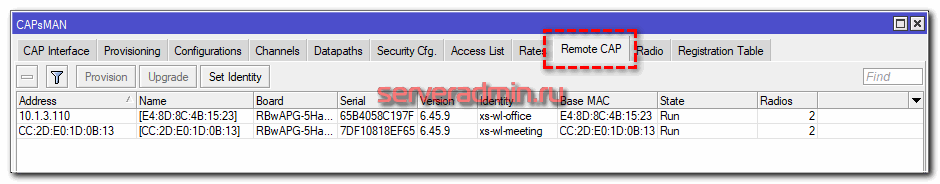

Подключение точек доступа

В моем повествовании участвуют две точки доступа с адресами 10.1.3.110 (xs-wl-office) и 10.1.3.111 (xs-wl-meeting), соединенные между собой по ethernet кабелю. Первая из них контроллер, вторая простая точка. Обе точки видят друг друга в локальной сети. Wifi интерфейс контроллера так же как и обычной точки подключается к capsman и берет у него настройки. То есть контроллер является одновременно и контроллером и рядовой точкой доступа. Даже комбинация из двух точек организует полноценную бесшовную wifi сеть на всей площади, которую покрывают их радио модули.

Подключение точек доступа CAP к контроллеру CAPsMAN возможно по двум разным уровням — Layer 2 или Layer 3. В первом случае точки доступа должны быть расположены физически в одном сегменте сети (физической или виртуальной, если это L2 туннель). То есть, если по-простому, подключены к одному свитчу. В них не обязательно настраивать ip адресацию, они найдут контроллер по MAC адресу.

Во втором случае подключение будет по протоколу IP (UDP). Нужно настроить IP адресацию и организовать доступность точек доступа и контроллера по IP адресам.

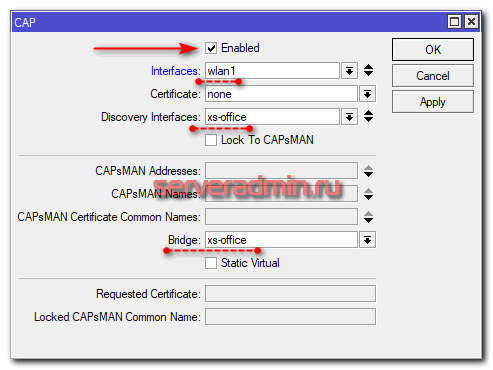

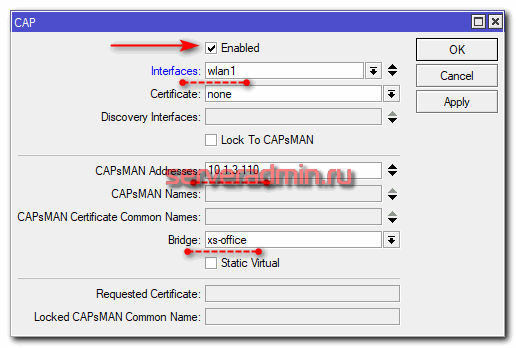

Для начала подключим отдельную wifi точку. Подключаемся к ней через winbox и переходим в раздел Wireless. Там нажимаем на CAP и указываем настройки.

| Interfaces | интерфейс, которым будет управлять контроллер |

| Certificate | сертификат для авторизации, если используется |

| Discovery Interfaces | интерфейс, по которому CAP будет искать контроллер |

| Lock to CAPsMAN | привязать точку к конкретному мастеру |

| CAPsMAN Addresses | IP адрес по которому CAP будет искать контроллер |

| CAPsMAN Names | имя контроллера, который будет искать CAP, если не указано ничего, то поиск по имени не осуществляется |

| CAPsMAN Certificate Common Names | список CommonNames сертификатов на контроллере, которые будет проверять CAP при подключении |

| Bridge | bridge, к которому будет подключаться интерфейс, когда включена опция local forwarding |

| Static Virtual | CAP создаст статические виртуальные интерфейсы вместо динамических и попытается повторно использовать тот же интерфейс при повторном подключении к CAPsMAN, если MAC-адрес будет тем же. |

В моем случае я не стал указывать ip адрес контроллера, а просто указал бридж, на котором его стоит искать. Тут это бридж, в который объединены все интерфейсы точки. В частности, в этот бридж входит ethernet порт, через который точка доступа подключается к свитчу, в который подключен и контроллер. Если у вас не в одном широковещательном домене точка и контроллер, то Discovery Interfaces оставьте пустым, а в CAPsMAN Addresses введите ip адрес мастера.

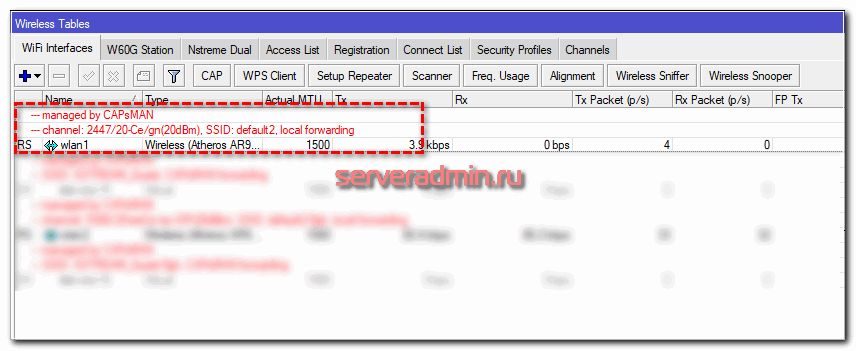

Сохраняем настройки и проверяем. Если точка доступа корректно подключится к контроллеру, то на самой точке будет такая картина:

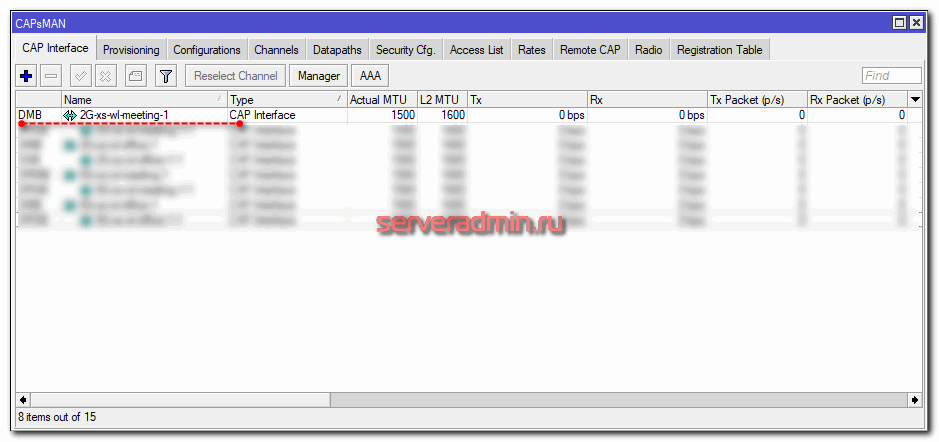

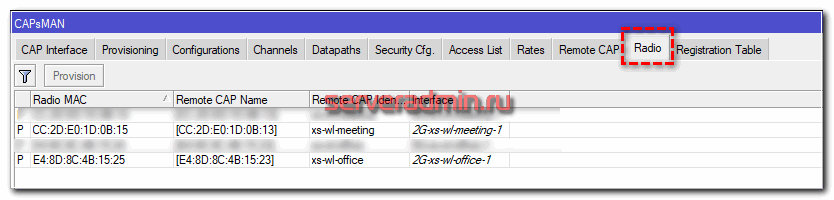

А на контроллере в списке Interfaces появится только что созданный радио интерфейс подключенной точки доступа:

Интерфейс назван в соответствии с настроенным ранее префиксом.

Если у вас по точка доступа упорно не подключается к контроллеру и вы никак не можете понять, в чем проблема, то первым делом проверьте, удалили ли вы дефолтную конфигурацию при первоначальной настройке точки. Она часто является причиной того, что точка доступа не подключается к capsman контроллеру.

Проделаем теперь то же самое на самом mikrotik контроллере — подключим его wifi интерфейс к capsman v2. Делается это абсолютно так же, как только что проделали на отдельной точке wifi.

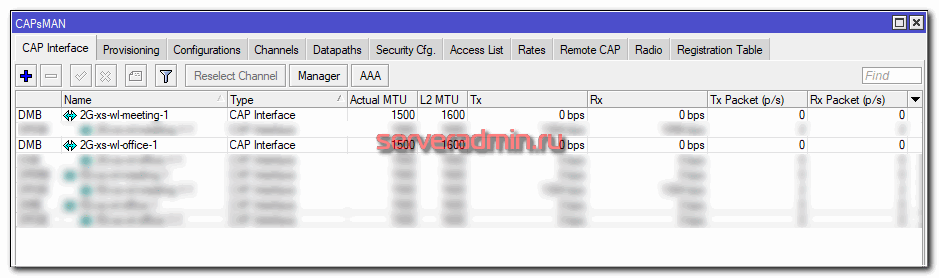

Для примера, я подключил точку к контроллеру по ip адресу. После подключения смотрим картинку на контроллере. Должно быть примерно так:

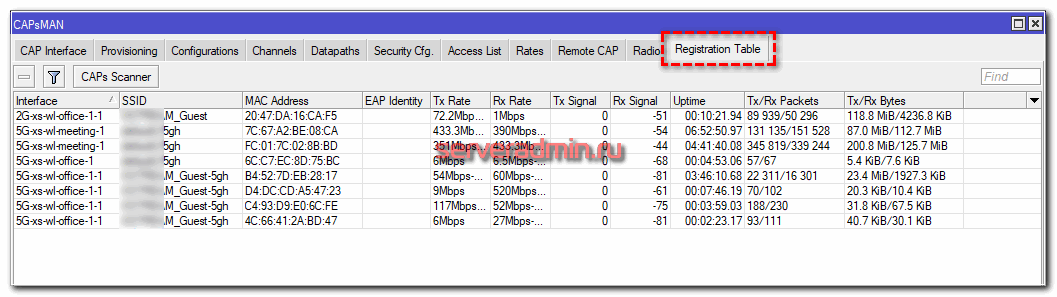

Все, основные настройки закончены. Теперь эту конфигурацию можно разворачивать дальше на новые точки доступа и покрывать большую площадь единой бесшовной wifi сетью. Все подключенные клиенты будут отображаться на вкладке Registration Table с указанием точки, к которой они подключены.

Для удобного и наглядного анализа сети рекомендуется придумать осмысленную схему назначения имен точкам доступа и радио интерфейсам.

Настройка локальной сети MikroTik

Чтобы компьютеры, подключенные к роутеру по кабелю и по Wi-Fi, друг друга «видели», необходимо объединить беспроводной и проводные интерфейсы MikroTik. Если у вас роутер без Wi-Fi, то объединяете только проводные интерфейсы.

Создание объединения bridge-local (мост):

- Открываем меню Bridge;

- Нажимаем кнопку Add (плюсик);

- В поле Name прописываем имя объединения bridge-local;

- Нажимаем кнопку OK.

Добавление в объединение ethernet портов 2-10:

- Переходим на вкладку Ports;

- Нажимаем кнопку Add (плюсик);

- В списке Interface выбираем ethernet порт ether2;

- В списке Bridge выбираем имя объединения bridge-local;

- Нажимаем кнопку OK;

- Точно так же добавляем порты ether3, ether4, ether5 и тд.

Назначение IP адреса локальной сети:

- Открываем меню IP;

- Выбираем Addresses;

- Нажимаем кнопку Add (плюсик);

- В поле Address вводим адрес и маску локальной сети: 192.168.88.1/24;

- В списке Interface выбираем bridge-local;

- Нажимаем кнопку OK.

Настройка DHCP сервера

Чтобы компьютеры, подключенные к роутеру, получали сетевые настройки автоматически, необходима настройка DHCP сервера MikroTik:

- Открываем меню IP;

- Выбираем DHCP Server;

- Нажимаем кнопку DHCP Setup;

- В списке DHCP Server Interface выбираем bridge-local;

- Нажимаем кнопку Next;

- В этом окне выбирается сеть для DHCP. Оставляем без изменений и нажимаем кнопку Next;

В следующем окне указывается адрес шлюза. Нажимаем кнопку Next;

В этом окне прописывается диапазон IP адресов, которые будет раздавать DHCP сервер. Нажимаем кнопку Next;

Далее вводятся адреса DNS серверов. Нажимаем кнопку Next;

Здесь задается время резервирования IP адресов. Нажимаем кнопку Next;

Настройка DHCP сервера успешно завершена. Жмем кнопку OK.

Теперь сетевой кабель компьютера отключаем от роутера и еще раз подключаем к нему. После переподключения кабеля, компьютер должен получить сетевые настройки автоматически.

Настройка Firewall и NAT

Чтобы компьютеры получали доступ к интернету, необходимо настроить Firewall и NAT на роутере MikroTik.

Для настройки откройте меню New Terminal для ввода команд.

Настройка NAT выполняется следующими командами:

ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade

Где ether1 это интерфейс, на который приходит интернет от провайдера. Для PPPoE соединений указывается название PPPoE интерфейса.

Настройки NAT достаточно, чтобы заработал интернет.

Protect router — команды для защиты роутера:

ip firewall filter add action=accept chain=input disabled=no protocol=icmpip firewall filter add action=accept chain=input connection-state=established disabled=no in-interface=ether1ip firewall filter add action=accept chain=input connection-state=related disabled=no in-interface=ether1ip firewall filter add action=drop chain=input disabled=no in-interface=ether1

Protect LAN — защита внутренней (локальной) сети:

ip firewall filter add action=jump chain=forward disabled=no in-interface=ether1 jump-target=customerip firewall filter add action=accept chain=customer connection-state=established disabled=noip firewall filter add action=accept chain=customer connection-state=related disabled=noip firewall filter add action=drop chain=customer disabled=no

Назначаем типы интерфейсов для защиты внутренней сети (external внешний, Internal — внутренний LAN):

ip upnp interfaces add disabled=no interface=ether1 type=externalip upnp interfaces add disabled=no interface=ether2 type=internalip upnp interfaces add disabled=no interface=ether3 type=internalip upnp interfaces add disabled=no interface=ether4 type=internalip upnp interfaces add disabled=no interface=ether5 type=internalip upnp interfaces add disabled=no interface=bridge-local type=internal

Режимы быстрой настройки Quick Set

В зависимости от модели роутера(маршрутизатора), коммутатора(свитча) или точки доступа WiFi выпадающий список режимов в меню Quick Set может иметь разные состав:

- CAP: Controlled Access Point, устройство AP, которое будет управляться централизованным сервером . Используется только в том случае, если уже настроен сервер CAPsMAN;

- CPE: клиентское устройство, которое будет подключаться к устройству точки доступа (AP). Предоставляет возможность поиска и подключения устройств AP . Это режим адаптирован под работу репитера(усилителя);

- Home AP: страница конфигурации точки доступа по умолчанию, подходит для большинства домашних пользователей. Предоставляет меньше вариантов и упрощенную терминологию. Этим режимом настраивается функция роутера(маршрутизатора) в MikroTik;

- Home AP dual: двухдиапазонные устройства (2 ГГц / 5 ГГц). Страница конфигурации точки доступа по умолчанию для большинства домашних пользователей. Предоставляет меньше вариантов и упрощенную терминологию;

- Home Mesh: создана для создания больших сетей Wi-Fi. Включает сервер в маршрутизаторе и помещает локальные интерфейсы WiFi под управление CAPsMAN. Для подключения других точек доступа MikroTik WiFi необходимо загрузить их с нажатой кнопкой сброса. После чего, они присоединятся к этой сети Home Mesh;

- Ethernet: настройка функции роутера для оборудования MikroTik, которые не имеет WiFi модуля.

- PTP Bridge AP: когда нужно прозрачно соединить два удаленных местоположения вместе в одной сети, нужно установить одно устройство в этот режим, а другое устройство в следующий (PTP Bridge CPE) режим. Это режим моста для передатчика;

- PTP Bridge CPE: если необходимо прозрачно соединить два удаленных местоположения вместе в одной сети, нужно установить одно устройство в этот режим, а другое устройство в предыдущий режим (точка доступа PTP Bridge). Это режим моста для приёмника;

- WISP AP: аналогичен режиму Home AP, но предоставляет более расширенные возможности и использует стандартную отраслевую терминологию, такую как SSID и WPA.

Привязка MAC-адреса Mikrotik у провайдера

Если Вы меняете роутер на Микротик, то скорей всего знаете что у Вашего провайдера есть привязка по MAC-адресу, в этом случае нужно изменить MAC-адрес того порта Микротика куда подключается провайдера на MAC-адрес старого роутера, сделать это можно только из консоли, следующей командой:

/interface ethernet set WAN1 mac-address=00:00:00:00:00:00 — вместо нулей надо вписать MAC-адрес зарезервированный у провайдера, узнать его можно зайдя в веб-интерфейс старого роутера, в техподдержке своего провайдера или поискать наклейку на корпусе устройства.

Если, после выполнения команды MAC-адрес сменился на указанный Вами значит все ок:

Что нужно сделать после настройки роутера «Микротик»

После завершения настройки маршрутизатора Mikrotik нужно обязательно убедиться в работоспособности сетевого оборудования и провести на Mikrotik анализ (мониторинг, зеркалирование) трафика, присутствуют ли ограничения скорости.

Обратите внимание! На внешних накопителях или встроенной памяти маршрутизатора рекомендуется хранить резервную копию настроек. Настройка роутеров Mikrotik не имеет принципиальных отличий в сравнении с другими маршрутизаторами

Если строго следовать прилагаемым пошаговым алгоритмам настройки, удастся самостоятельно и быстро провести подключение беспроводной точки доступа

Настройка роутеров Mikrotik не имеет принципиальных отличий в сравнении с другими маршрутизаторами. Если строго следовать прилагаемым пошаговым алгоритмам настройки, удастся самостоятельно и быстро провести подключение беспроводной точки доступа.

Alerts

Sub-menu:

To find any rogue DHCP servers as soon as they appear in your network, DHCP Alert tool can be used. It will monitor the ethernet interface for all DHCP replies and check if this reply comes from a valid DHCP server. If a reply from an unknown DHCP server is detected, alert gets triggered:

ip dhcp-server alert>/log print

00:34:23 dhcp,critical,error,warning,info,debug dhcp alert on Public:

discovered unknown dhcp server, mac 00:02:29:60:36:E7, ip 10.5.8.236

ip dhcp-server alert>

When the system alerts about a rogue DHCP server, it can execute a custom script.

As DHCP replies can be unicast, the ‘rogue dhcp detector’ may not receive any offer to other dhcp clients at all. To deal with this, the rogue dhcp detector acts as a dhcp client as well — it sends out dhcp discover requests once a minute

Properties

| Property | Description |

|---|---|

| alert-timeout (none | time; Default: none) | Time after which alert will be forgotten. If after that time the same server is detected, new alert will be generated. If set to none timeout will never expire. |

| interface (string; Default: ) | Interface, on which to run rogue DHCP server finder. |

| on-alert (string; Default: ) | Script to run, when an unknown DHCP server is detected. |

| valid-server (string; Default: ) | List of MAC addresses of valid DHCP servers. |

Read only properties

| Property | Description |

|---|---|

| unknown-server (string) | List of MAC addresses of detected unknown DHCP servers. Server is removed from this list after alert-timeout |